Большинство родителей хотели бы сократить время пребывания детей в Сети

![]()

32% родителей хотят, чтобы дети проводили в Интернете не более двух часов в день, установили в Superjob.

Облака как центр притяжения

![]()

На конференции VK Cloud Conf ведущие эксперты VK и специалисты крупнейших российских компаний поделились своим опытом организации процессов разработки, работы с данными и обеспечения информационной безопасности в облаке.

Роскомнадзор опроверг данные о запрете на продажу техники Apple

![]()

Ранее в ряде федеральных ведомств запретили своим служащим использовать "айфоны" в рабочих целях.

Dig Security защитит корпоративные данные от попадания в большие языковые модели

![]()

Разработанные в компании инструменты позволяют отслеживать перемещения конфиденциальных данных и обнаруживать попадание их в неконтролируемые базы.

Федеративная идентификация укрепляет безопасность систем предприятия

![]()

Технология также повышает удобство работы пользователей, но ее внедрение может быть сложным и дорогостоящим.

ЦБ разработал требования к банкам по защите операций с цифровым рублем

![]()

По мнению Эльвиры Набиуллиной, массовое внедрение цифрового рубля в России возможно с начала 2025 года; его тестирование начнут с базовых операций.

Число случаев скрытого майнинга за год выросло почти в пять раз

![]()

Кибермошенники все чаще прибегают к удаленному взлому чужих устройств для добычи криптовалюты из-за жесткого регулирования.

Cloudflare: количество сложных DDoS-атак растет

![]()

Растет также число атак на доменную систему имен.

Аналитики: Европе нужно готовиться к отражению квантовых кибератак

![]()

Киберпреступники уже пытаются собирать зашифрованные данные, рассчитывая на то, что их удастся расшифровать, как только квантовые компьютеры станут доступны.

Протестирован «квантовый мост» между Россией и Китаем

![]()

В ходе международной научной конференции ICQT 2023 была представлена квантовая технология, способная шифровать данные невзламываемыми ключами.

В «Ростехе» запретили использовать технику Apple в служебных целях

![]()

В начале июня в ФСБ сообщили, что американские спецслужбы используют iPhone для слежки за российскими дипломатами.

МТС: В России набирают популярность стартапы по кибербезопасности

![]()

В апреле оператор вложил 90 млн руб. в разработчика системы обучения сотрудников киберграмотности Phishman.

BlackBerry завершила квартал с неожиданно высокими результатами

![]()

В прошлом году компания окончательно прекратила производство смартфонов, принесших ей в свое время мировую известность и постепенно распродает свой патентный портфель.

В Совете Федерации предложили создать аналог ОСАГО для ИТ

![]()

Необходима страховка для организаций на случай кибератак и утечек данных, считают сенаторы.

Cisco покупает производителя средств защиты данных Armorblox

![]()

В разработках Armorblox используются модели машинного обучения, с помощью которых выявляются попытки фишинга, случаи утечки через электронную почту и другие инциденты.

Apple ликвидировала уязвимости, использованные в «Операции Триангуляции»

![]()

Уязвимости обнаружены специалистами «Лаборатории Касперского» и, по всей видимости, активно использовались для взлома iPhone и iPad.

ChatGPT можно использовать для создания полиморфных вирусов

![]()

Создатели языковой модели встроили в нее фильтры, которые должны предотвращать подобное поведение, но, как выяснилось, их легко обойти.

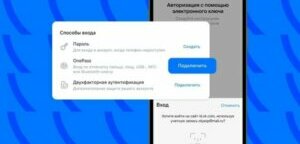

VK запустил авторизацию по лицу и отпечатку пальца

![]()

Пока авторизация с помощью лица и отпечатка пальцев доступна в тестовом режиме части пользователей, летом ее планируют открыть для всех.

Вредоносный код впервые обнаружен в байт-коде модуля Python

![]()

Байт-код труднее проверить на наличие подозрительных функций, чем обычный исходный код, отмечают исследователи.

Искусственный интеллект взломает большинство паролей быстрее, чем вы прочитаете эту новость

![]()

С учетом результатов проведенного эксперимента рекомендуется устанавливать пароли не меньше, чем из 15 символов.

.jpg)