Компания SSE предлагает свое решение - систему TrustedWeb, аккумулирующую опыт, накопленный SSE при решении задач шифрования и консультировании правительств европейских стран: Великобритании, Германии, Швейцарии, Словакии и Чехии, а также НАТО по вопросам обеспечения безопасной передачи сообщений.

SSE приобрела известность на рынке программных систем для обеспечения защиты корпоративных сетей благодаря своей разработке под названием TrustedWeb. Некоторое время назад наш журнал уже рассказывал о ней (см. Наталья Дубова, TrustedWeb - защита, которой можно доверять. «Открытые системы» №3, 1998). Вернуться к этой теме побудил тот факт, что теперь вместо одного продукта компания представляет интегрированное решение TrustedEnterprise, объединяющее серию «доверенных» систем, реализующих различные аспекты защиты корпоративной информационной инфраструктуры. В совокупности эти решения позволяют создать действительно надежную и безопасную среду Internet.

TrustedWeb реализует основные принципы защиты внутрикорпоративной сети intranet. В основе системы лежат средства базового протокола безопасной пересылки данных по Сети - Secure Socket Layer (SSL), однако его возможности существенно расширены. TrustedWeb предоставляет методы централизованного администрирования пользователей сети, организуя контроль доступа к критичным ресурсам и приложениям на ролевой основе, а не на базе идентификации индивидуального пользователя. Система реализует принцип единого входа в систему, согласно которому пользователь получает доступ к множеству Web-приложений и служб по одному вводу идентификатора - паролю или смарт-карте. Поддерживаются базовые функции защиты - взаимная аутентификация пользователей и Web-серверов при помощи пароля или цифровой подписи с ключами RSA длиной до 2048 разрядов, обеспечение конфиденциальности коммуникаций благодаря использованию 128-разрядного симметричного шифрования Triple DES. Клиент и сервер системы TrustedWeb действуют как «посредники» (proxy) для Web-браузера и Web-сервера соответственно, поэтому система легко интегрируется в корпоративную среду, не требуя от пользователя больших усилий по обучению. Наконец, TrustedWeb - это кроссплатформенное решение, работающее в среде Windows и различных клонов Unix.

Новые системы от SSE предназначены для решения более узких проблем защиты, таких как безопасная пересылка по электронной почте (TrustedMIME), защита доступа к Web-серверам (TrustedWeb Express), цифровая подпись документов в системах электронной коммерции (TrustedDoc), создание и поддержка инфраструктуры с открытыми ключами (TrustedCA).

Безопасный документооборот

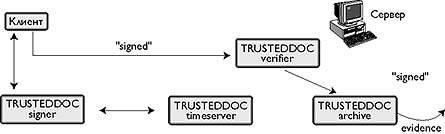

Система TrustedDoc предназначена для создания электронных документов, полностью заслуживающих доверия, и использует для этого ведущие технологии цифровой подписи. TrustedDoc обеспечивает идентификацию лица, подписывающего документ, аутентификацию подписанных данных и указание времени подписи (TimeStamp). Встроенный компонент SecureArchive гарантирует оценку достоверности документа спустя годы (рис. 1).

|

| Рис. 1. Система TrustedDoc обеспечивает цифровую подпись документа (a), проставляет точное время цифровой подписи (b), проверяет подлинность документа (c), помещает его в архив (d) и позволяет получить все свидетельства подлинности документа через определенное время (e) |

В сфере электронного бизнеса достаточно велик риск отказа одной из участвующих в сделке сторон от принятых на себя обязательств. Предположим, курьер электронного магазина доставляет товар заказчику, а тот отрицает факт заказа. Или поставщик завышает заранее назначенную цену. Для того чтобы свести к минимуму возможность нарушения сделки, как в обычном бизнесе, так и в системе электронной коммерции, надо иметь неоспоримые свидетельства факта и условий сделки. TrustedDoc обеспечивает такую возможность, предоставляя сторонам соответствующие свидетельства при работе с электронными документами.

Каким образом происходит верификация документа? В ряде стран цифровая подпись уже признается эквивалентом обычной подписи, однако для законности такой подписи необходимо следовать определенным техническим требованиям, которые в ряде стран регламентируются специальным законом. TrustedDoc позволяет создать инфраструктуру электронного бизнеса в соответствии с законодательством конкретной страны. На базовом уровне для идентификации лица, ставящего на документ цифровую подпись, TrustedDoc использует известные средства выдачи цифровых сертификатов открытого ключа, соответствующие стандарту Х.509. Цифровая подпись - это зашифрованный дайджест документа. Для шифрования и декодирования используется пара «секретный ключ, открытый ключ». Лицо, подписывающее документ, получает у специального уполномоченного сертификат открытого ключа, устанавливающий соответствие между идентификатором данного пользователя и открытым ключом. TrustedDoc поддерживает ряд криптографических алгоритмов, а также стандартные форматы подписанных документов - S/MIME для вложений электронной почты и Cryptographic Message Syntax.

Кроме того, TrustedDoc гарантирует возможность сначала увидеть документ, а затем подписать его, что предписывается, например, действующим в Германии законом, регулирующим использование цифровой подписи.

TrustedDoc предлагает еще несколько дополнительных, более сильных гарантий подлинности документов с цифровой подписью. Форматы HTML или Word широко применяются при работе с содержимым документа, но, как правило, не подходят для цифровой подписи. TrustedDoc дает возможность одновременно использовать формат отображения и формат, пригодный для цифровой подписи, например, EDIFACT и XML. Система обеспечивает встроенную поддержку различных пар таких форматов. Кроме того, механизм подгружаемых Java-модулей открывает возможность для работы с другими форматами документов.

Для многих приложений существенное значение имеет точное время цифровой подписи документа. Однако, информация о времени, взятая с настольной системы подписавшего документ, может оказаться неточной или даже умышленно измененной. TrustedDoc позволяет избежать подобных ситуаций - в систему входит сервер TimeStamp, который генерирует зашифрованные временные метки.

Важные деловые документы могут потребовать длительного хранения. Документ в формате текстового процессора, скорее всего, окажется непригоден для работы через несколько лет, поскольку приложения для создания документов часто подвергаются модификациям. TrustedDoc позволяет создать электронный архив для надежного долгосрочного хранения документов с цифровой подписью. SecureArchive обеспечивает хранение документов в формате для цифровой подписи, а это, как правило, формат, который не зависит от определенного приложения и может быть воспроизведен по прошествии значительного времени с момента подписи.

На SecureArchive базируются наиболее полные возможности TrustedDoc по верификации документа, которые практически полностью исключают риск отказа от обязательств. Из этого электронного архива можно восстановить все необходимые данные о факте цифровой подписи документа - кто подписал, что было подписано, когда и где.

Безопасные коммуникации

Если речь идет о том, чтобы использовать Internet для конфиденциальных бизнес-коммуникаций, необходимо позаботиться о защите основных способов деловых коммуникаций в Сети - электронной почты и доступа к бизнес-приложениям на Web-серверах. SSE предоставляет две системы, которые организованы как модули расширения для популярных систем электронной почты и браузеров соответственно и, по существу, реализуют одни и те же базовые функции - шифрование пересылки для конфиденциальности и целостности передаваемых данных и аутентификацию участников связи.

Электронные письма, пересылаемые в открытой сети Internet, в любой момент могут быть перехвачены, просмотрены и даже изменены без ведома отправителя и получателя. Чтобы избежать этого, необходимы система шифрования пересылаемой информации и строгая аутентификация отправителя письма. Слабое шифрование (40-разрядное или 64-разрядное) создает лишь иллюзию безопасности пересылки - TrustedMIME обеспечивает 128-разрядное симметричное шифрование, аутентификацию и ряд других возможностей, гарантирующих безопасность электронной почты.

TrustedMIME подключается к Microsoft Outlook, Exchange, и Lotus Notes. Интеграция с этими пакетами означает, что пользователь автоматически получает безопасный канал для внутренних и внешних бизнес-коммуникаций, продолжая работать в привычной системе электронной почты. Система полностью совместима с S/MIME.

TrustedMIME позволяет зашифровывать содержимое письма и закреплять его цифровой подписью. Криптографический симметричный алгоритм Triple DES гарантирует конфиденциальность передаваемых данных (cообщений и присоединенных файлов). Помимо 128-разрядного шифрования, TrustedMIME обеспечивает и более слабые криптографические возможности, позволяя взаимодействовать с пользователями, у которых нет доступа к более мощным системам шифрования.

Дополнительным фактором защиты пересылаемого сообщения и средством аутентификации отправителя является цифровая подпись, для выполнения которой используются ключи RSA длиной до 2048 разрядов. Для генерации ключей и выдачи цифровых сертификатов организация может использовать ту или иную инфраструктуру открытых ключей (PKI — public key infrastructure). TrustedMIME может работать с различными вариантами РKI, а в случае отсутствия такой инфраструктуры поддерживает возможность генерации и цифровой подписи пары ключей самим пользователем. Система поддерживает работу с цифровыми сертификатами по стандарту Х.509, получаемыми от внешних, коммерческих уполномоченных по выдаче сертификатов (Commercial Certification Authority), например, сервера VeriSign или от внутренних, локальных (Local CA). В семействе систем Trusted есть специальное решение для создания инфраструктуры PKI, TrustedСА, с которым взаимодействуют все системы семейства.

Аутентификация может базироваться на использовании цифровой подписи и цифровых сертификатов, хранимых на диске. TrustedMIME имеет интегрированную службу каталогов, которая позволяет извлекать сертификаты из каталога по протоколу LDAP и исключает необходимость в сложных процедурах поиска. Всех системы семейства SSE Trusted поддерживают смарт-карты с интерфейсом PC/SC.

Наконец, пользователь имеет дополнительные возможности по настройке системы TrustedMIME для ее наилучшей интеграции в корпоративную политику защиты. Для этого существует пакет TrustedMIME/Corporate, который позволяет администратору заранее и из единого центра управления определить политику шифрования сообщений и проставления цифровой подписи.

Система TrustedWeb Express отвечает за безопасную пересылку данных между браузером и Web-сервером и представляет собой модуль расширения для браузеров Navigator и Internet Explorer. Защита соединения клиентской системы с Web-сайтом базируется на технологии SSL — фактического стандарта для обеспечения безопасности Web-трафика. Как и в случае TrustedMIME, от пользователя не требуется никаких специальных навыков для работы в системе TrustedWeb Express. Система не зависит от конкретных реализаций браузера и сервера, поскольку ее клиентский и серверный компоненты выступают в роли proxy для браузера и Web-сервера cоответственно (рис. 2). Поддержка SSL 3.0 обеспечивает совместимость с системами защиты стандартных Web-серверов.

|

| Рис. 2. Система TrustedWeb Express |

Базовые возможности TrustedWeb Express - обеспечение конфиденциальности пересылки, целостности данных и взаимной аутентификации пользователя и Web-сайта. Благодаря использованию 128-разрядного симметричного шифрования данных (по алгоритму RC4), никто посторонний не сможет интерпретировать и модифицировать передаваемые данные. Аутентификация на базе цифровых подписей с длиной ключа RSA до 2048 разрядов гарантирует разработчикам Web-приложений, что их системы будут взаимодействовать только с авторизованными пользователями.

TrustedWeb Express обеспечивает корпоративной сети начальный уровень защиты. Для построения полномасштабного решения по созданию безопасной бизнес-среды требуется система TrustedWeb с ее возможностями ролевого доступа, принципом единого входа в систему и средствами централизованного управления пользователями и политикой защиты.

Управление цифровыми сертификатами

Для надежной аутентификации, гарантированной конфиденциальности и целостности пересылаемой информации используются цифровые сертификаты. Цифровой сертификат закрепляет цифровой подписью пару - «открытый ключ - имя его владельца». Для выдачи сертификата необходимо обратиться к третьему лицу - уполномоченному по выдаче сертификатов. Системы серии Trusted обеспечивают единое управление сертификатами для разных типов приложений. TrustedWeb, TrustedMIME, TrustedWeb Express имеют единый пользовательский интерфейс и поддерживают единую функциональность по управлению цифровыми сертификатами, в основе которых лежит также разработка SSE - Certificate Management Framework, обеспечивающая генерацию сертификатов по стандарту Х.509, поддержку списков аннулирования сертификатов, различные возможности для сохранения и выборки сертификатов, в том числе по протоколу LDAP.

Мы уже упоминали о том, что системы семейства Trusted обладают достаточной гибкостью при управлении сертификатами - пользователи могут получать сертификаты из различных источников: коммерческих, локальных либо самим подписывать сертификаты открытых ключей. Выдача цифровых сертификатов - одна из основных функций инфраструктуры с открытым ключом. Такая инфраструктура создается для того, чтобы взять на себя все проблемы регистрации пользователей в системе, генерации ключей, выдачи им цифровых сертификатов, поддержки списков аннулирования сертификатов и т.д. SSE предлагает специальное решение, систему TrustedCA, для создания инфраструктуры PKI.

TrustedCA реализует основные функции уполномоченного по выдаче сертификатов (CA) - генерирует пары ключей RSA (открытый и секретный), создает цифровые сертификаты открытых ключей по стандарту Х.509 и списки аннулирования сертификатов, занимается архивированием и восстановлением ключей и т.д. В принципе, пользователь может сам выполнить генерацию пары ключей и заверить ее цифровой подписью с помощью TrustedCA. Система поддерживает и такую возможность, хотя во многих организациях настаивают на том, чтобы ключи создавались специальным уполномоченным, поскольку в этом случае гарантируется их качество и возможность восстановления.

В некоторых ситуациях помимо центрального уполномоченного СА могут понадобиться локальные посредники - Local Registration Authority (LRA), которым СА делегируют некоторые из своих функций (рис. 3). Как правило, LRA отвечают за идентификацию и регистрацию для некоторой группы пользователей. Например, в роли LRA может выступать администратор локальных систем или приложений, который будет проверять, что запрашивающий сертификат пользователь действительно является служащим компании. Без LRA не удастся обойтись в том случае, если инфраструктура PKI развертывается в крупной, географически распределенной организации. Такая организация будет иметь центральную службу СА и несколько LRA для своих филиалов.

|

| Рис. 3. Распределенная организация PKI c локальными уполномоченными по регистрации пользователей (LRA) |

Дополнительный модуль, TrustedCA LRA, обеспечивает создание таких локальных уполномоченных и выступает в роли интерфейса между конечными пользователями и TrustedCA. LRA регистрирует пользователя и передает его запрос на получение сертификата системе TrustedCA. В задачу LRA может также входить генерация пар ключей. Кроме того, существует решение для создания LRA с Web-интерфейсом, TrustedCA Web LRA. Этот модуль выполняет функции локального уполномоченного LRA, который посылает запрос СА, используя обычный браузер. Для защиты коммуникаций между браузером и СА используются аутентификация, контроль доступа и 128-разрядное симметричное шифрование.

Модули TrustedCA, реализующие локальных уполномоченных-посредников, позволят пользователям выбрать наиболее подходящую для структуры их компании модель регистрации. Во-первых, это полностью централизованная схема PKI, когда все задачи регистрации решает центральный уполномоченный СА. С помощью TrustedCA LRA организуется регистрация пользователя через оператора LRA, на настольной системе которого выполняется этот модуль. LRA может одновременно регистрировать большую группу пользователей. Более простой вариант - та же регистрация через оператора LRA, который взаимодействует с центральной TrustedCA посредством Web-интерфейса (TrustedCA Web LRA). Кроме того, TrustedCA дает пользователям возможность регистрироваться самим, без участия оператора СА или LRA, используя для этого браузер. TrustedCA имеет также опцию автоматического выполнения, которая в автоматическом режиме реализует все функции СА - генерацию ключей, выдачу сертификатов и т.д.

Работая с приложениями, требующими высокого уровня защиты: безопасной электронной почтой или Web-серверами пользователь должен иметь доступ к своему секретному ключу и другим данным, связанным с защитой того или иного приложения. Совокупность таких данных, хранимая в специальном формате, называется персональной средой защиты (personal security environment - PSE). В качестве носителя для PSE используются, как правило, зашифрованные файлы или смарт-карты. TrustedCA поддерживает оба варианта. Используя смарт-карту, пользователь может носить с собой свою PSE, перемещаясь из офиса в офис и из одной страны в другую.

Создаваемые в TrustedCA сертификаты и PSE могут использоваться различными приложениями, в том числе Web-браузерами, Web-серверами, клиентами безопасной электронной почты (S/MIME, PEM, PGP). В TrustedCA заложены также возможности поддержки ряда других систем.

Несколько примеров

Описанные продукты широко применяются в Западной Европе и Восточной Европе, включая Россию. Для многих компаний перенос важных функций в Web стал повседневной реальностью - конкуренция, борьба за клиента требует внедрения новейших технологий. Internet оказывается одним из наиболее удобных способов взаимодействия с заказчиками или партнерами, однако бизнес в Сети требует соответствующего уровня безопасности.

Шведский телекоммуникационный оператор Telia имеет значительное и постоянно растущее число пользователей не только в своей стране, но и в мире. Компания создала новую систему обслуживания для пользователей корпоративных сетей передачи данных, которая предоставляет клиентам доступ к собственным учетным данным, размещенным во внутрикорпоративной сети Telia. Система TeliaWebView WAN предоставляет клиенту безопасный способ следить за состоянием своей сети и реагировать на проблемные ситуации. Клиенту теперь не нужно звонить в справочную службу своего провайдера - все вопросы он может разрешить в интерактивном режиме. Telia, в свою очередь, сообщает клиенту об изменениях в сети, новых услугах и т.д.

Понятно, что все данные о сетевых ресурсах индивидуального пользователя вне сети intranet должны быть доступны только этому пользователю и никому другому. Общение провайдера со своим клиентом по открытой сети также должно быть надежно защищено от «сглаза». Все эти задачи в компании решаются с помощью системы TrustedWeb, криптографические механизмы которой обеспечивают конфиденциальность передачи и целостность информации. Центральный сервер системы выполняет аутентификацию пользователя и присваивает ему идентификатор, который привязан не к личности данного пользователя, а к его роли в компании - к функциям, которые он выполняет, например, использование той или иной сети. В дальнейшем по этому ролевому идентификатору TeliaWebView WAN определит, предоставить или нет пользователю доступ к запрашиваемой информации.

Безусловно, клиенту гораздо удобнее работать с TeliaWebView WAN, чем с обычной телефонной справочной службой. А это значит, что благодаря TrustedWeb телекоммуникационная компания набирает себе очки. Кроме того, новая форма обслуживания клиентов через Web позволила Telia реализовать несколько новых видов интерактивных услуг, в том числе, управление подпиской, управление контрактами, заказ на обслуживание.

На базе TrustedWeb построила виртуальный информационный центр для своих дилеров Европейская ассоциация производителей автотранспортных средств (European Automative Manufacturing Group - Motor Group). Обычной практикой этой организации было ежемесячное распространение среди нескольких тысяч своих дилеров 12 компакт-дисков с разнообразной информацией об автомоделях. Такой подход с ростом и развитием бизнеса стал слишком дорогостоящим и неоперативным. Потому было принято решение предоставить дилерам непосредственный доступ к данным и приложениям принадлежащей ассоциации сети intranet, обеспечив высокий уровень безопасности обмена информацией и соответствующий контроль доступа.

Ролевой принцип и средства определения пользовательских атрибутов TrustedWeb позволили, например, дифференцировать доступ к данным для разных категорий дилеров. Motor Group определяет «платиновых», «золотых», «серебряных» дилеров и задает спектр информации и услуг, которые может получить каждая из таких групп. Реализованный в TrustedWeb принцип единого входа в систему позволяет дилерам, один раз предъявив свой идентификатор (например, смарт-карту), получить доступ ко всем приложениям виртуального информационного центра, которые выполняются на различных Web-серверах и операционных платформах. С появлением этого информационного центра деятельность Motor Group стала во многих отношениях успешнее. Отпала необходимость в дорогостоящей рассылке информации на компакт-дисках. Повысился авторитет организации среди дилеров, которые теперь могут получить самую свежую информацию практически в режиме реального времени.

Концерн Siemens, дочерней компанией которого является SSE, также использует в своем бизнесе Trusted MIME. Учитывая глобальные масштабы концерна, в штате которого более 400 тыс. служащих в 198 странах, не трудно понять, насколько остро стоит для этой компании проблема эффективных бизнес-коммуникаций, в том числе со своими клиентами, партнерами и поставщиками. Система Trusted MIME позволила организовать безопасную связь с помощью электронной почты как в корпоративной сети, так и с внешними абонентами. При этом не нарушается конфиденциальность передаваемой информации и, благодаря строгой аутентифкации отправителя, невозможна ее фальсификация.

Цифровые подписи и цифровые сертификаты

Многие Web-приложения в целях обеспечения безопасности требуют подкреплять электронный документ цифровой подписью. Цифровая подпись связана с использованием алгоритмов асимметричного шифрования. Такие алгоритмы (RSA, Diffie-Hellman) подразумевают наличие пары ключей - открытого и секретного. Предположим, мы хотим переслать документ по безопасной электронной почте и должны поставить цифровую подпись. Для этого документ обрабатывается специальной хэш-функцией, а полученное значение зашифровывается секретным ключом отправителя и отправляется вместе с документом. Это и есть цифровая подпись. Получатель использует открытый ключ отправителя для того, чтобы извлечь хэш-значение из цифровой подписи. Подпись считается подлинной, если извлеченное из нее хэш-значение совпадет со значением, полученным в результате повторного хэширования полученного документа.

Но как удостовериться в том, что открытый ключ действительно принадлежит тому, за кого выдает себя отправитель? Для этого существует механизм цифровых сертификатов. Доверенное третье лицо - специальный уполномоченный по выдаче сертификатов (Certification Authority — CA) - заверяет электронной подписью соответствие между открытым ключом и именем его владельца. Подписанные таким образом данные (открытый ключ, идентификатор владельца и некоторые другие атрибуты, связанные с его именем) и представляют собой цифровой сертификат. Генерация цифровых сертификатов регламентируется стандартом Х.509