Неверные оценки

Компании SMB часто не придают значения экономическим и технологическим факторам риска, возникающим при использовании нелицензионного ПО, и систематически недооценивают возникающие затраты. В ходе исследования, проведенного российским отделением IDC, изучались представления компаний о различных видах возникающих рисков, и была выявлена значительная разница между представлениями и реальностью.

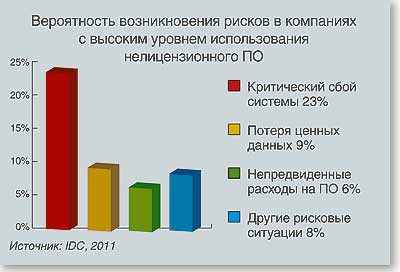

Многие респонденты признают высокой вероятность именно юридических рисков при использовании нелицензионных программных продуктов. Скорее всего это является следствием широкой огласки инцидентов в этой области. Но на самом деле вероятность таких рисков весьма невелика, хотя их последствия и более разрушительны для бизнеса. В то же время руководство компаний считает технические и экономические риски более низкими, тогда как на деле проблемы в этих областях возникают гораздо чаще. Компании не уделяют должного внимания экономической оценке стоимости возникающих рисковых ситуаций (например, критических сбоев систем). Между тем такие сбои не только отнимают время ИТ-специалистов, но и останавливают работу сотрудников, негативно влияя на деятельность компании в целом. По оценкам аналитиков, в компаниях с высоким уровнем использования нелицензионного ПО (выше 80%) критический сбой систем обходится в среднем в 40 тыс. долл. В компаниях с низким уровнем нелицензионного ПО (ниже 20%) эта цифра почти в три раза ниже. Другими словами, чем больше нелицензионного ПО использует компания, тем более высоким экономическим рискам она подвергается.

.jpg) |

Об утечках данных начинают говорить

Компания SecurIT опубликовала отчет об утечках конфиденциальных данных за 2010 год. Всего в 2010 году экспертами компании было зафиксировано 1014 обнародованных утечек, что на 16% больше показателя 2009 года. Наибольшее количество инцидентов зафиксировано в США, однако в общей статистике доля США сократилась. В России зафиксировано 37 инцидентов, что на 60% больше, чем в 2009 году.

При этом, по оценкам экспертов, реально в СМИ появляется информация лишь о небольшой части инцидентов, в лучшем случае о 0,1% от реального количества. Это объясняется двумя основными причинами. Первая: несовершенство законодательства, которое лишь в нескольких государствах требует от организации обнародовать факт утечки данных сразу после ее обнаружения. Вторая: ограниченность применяемых мер защиты и, как следствие, техническая невозможность обнаружить утечку. Использование же специализированных DLP-систем пока еще остается довольно редким.

Наиболее часто потерпевшими от утечек данных являются государственные организации, медицинские и образовательные учреждения, финансовые и торговые компании — их суммарная доля составляет 76%. Основными каналами утечек по-прежнему остаются электронная почта и потерянные или украденные ноутбуки. Тем не менее в 2010 году произошел значительный рост доли утечек через мобильные накопители информации. Средняя утечка включала в себя более 250 тыс. персональных данных, а средний ущерб от одного инцидента составил 3,8 млн долл. В основном речь идет о краже персональных данных клиентов и сотрудников.

Основными тенденциями 2010 года являлись рост упоминаний об утечках в российских компаниях и, безусловно, повышение внимания общественности к проблеме из-за многочисленных публикаций о WikiLeaks. В SecurIT полагают, что в 2011 году произойдет дальнейший рост числа обнародованных утечек из российских компаний.

Второй по значимости риск

Как показывает глобальный опрос специалистов по информационной безопасности, проведенный аналитической компанией Frost & Sullivan, самую большую угрозу безопасности представляют уязвимости в приложениях — так считают 73% опрошенных специалистов. На втором месте оказались риски, связанные с использованием мобильных устройств. Планшетные компьютеры и другие устройства популярны, в том числе и у руководителей компаний, поэтому специалистам бывает трудно настаивать на принятии необходимых мер безопасности. Почти треть компаний до сих пор не ввела у себя официальные правила пользования мобильными устройствами. Однако специалисты применяют ряд технологий защиты устройств: шифрование, контроль доступа к сети, VPN для мобильных сетей, а также удаленное администрирование мобильных устройств с поддержкой очистки данных. Не все делается для снижения рисков со стороны социальных сетей. Хотя 60% компаний используют средства фильтрации и блокировки, в 31% компаний никаких ограничений на использование социальных сетей нет.

.jpg) |