Хакеры пытались украсть деньги из всех российских банков сразу

В МВД раскрыли подробности своей самой крупной операции по предотвращению киберпреступления в банковской сфере.

Eset: Жертвами трояна Bayrob стали клиенты Amazon

Антивирусные эксперты также предполагают, что атакующие управляют зараженными ПК при помощи сервера, входящего в состав инфраструктуры Amazon Web Services.

Open Effect: многие фитнес-трекеры допускают утечки данных

![]()

Даже если владелец отключил синхронизацию трекера со своим смартфоном по каналу Bluetooth, большинство изученных трекеров продолжает передавать идентифицирующие их сигналы, а сканеры, установленные, например, в торговом центре, могут следить за перемещениями владельца.

CrowdStrike: пятилетний план экономического развития Китая — это список целей для хакеров

![]()

В Китае не доверяют западным технологиям и пытаются их заменить, отмечается в докладе аналитиков. Это касается и социальных сетей, и служб заказа такси через Интернет и прочих подобных платформ. А для этого они копируют технологии и методы организации бизнеса.

«Доктор Веб» нашел в Google Play игры с троянскими функциями

![]()

Троянец, скрытый внутри изображений, получил название Android.Xiny.19.origin. В Google Play работает система автоматической проверки приложений на наличие вредоносных функций. Обойти ее трудно, но авторам Android.Xiny.19.origin это удалось.

Прощайте, пароли и PIN-коды; будущее — за биометрией

![]()

Среди биометрических технологий быстрее всего растет применение систем распознавания лиц, дактилоскопии и сканирования рисунка радужной оболочки глаза.

Исследование: шифрование не помешает цифровой слежке за подозреваемыми

![]()

В докладе, опубликованном учеными Гарварда, опровергается высказываемое некоторыми представителями спецслужб мнение о том, что расширение использования шифрования будет создавать препятствия борьбе с террористами и криминалом.

Обновлена любимая операционная система Эдварда Сноудена

![]()

Во второй версии сверхбезопасной системе Tails 2.0 улучшен ряд функций, упрощена процедура установки и появилась новая оболочка рабочего стола.

В Oracle собираются прекратить выпуск плагина Java для браузеров

![]()

В JDK 9, базовой реализации девятой версии платформы Java SE, плагина уже не будет. Специалисты отмечают, что в настоящее время он весьма популярен у создателей веб-эксплойтов, пытающихся воспользоваться для организации атак уязвимости в среде исполнения Java.

«Аладдин Р.Д.» обновляет Secret Disk Enterprise

Комплекс позволяет отслеживать состояние защищенных рабочих станций и снять нагрузку с ИТ-служб предприятий, снижая затраты и повышая уровень безопасности данных в компании.

«Лаборатория Касперского» и WISeKey защитят гаджеты, используемые для мобильных платежей

Новая технология объединит средства аутентификации и шифрования данных. Таким образом, подключение гаджетов к Интернету и передача с их помощью данных, в том числе финансовых, будут проходить в защищенном режиме.

Российские хакеры взломали приложение Uber

Неизвестным удалось заполучить доступ к аккаунтам пользователей и сменить их пароли для входа в сервис. После этого мошенники смогли вызывать себе такси и расплачиваться за поездки по России с чужой банковской карты, привязанной к украденной учетной записи.

«Лаборатория Касперского»: DDoS-атака становится все более популярным инструментом в конкурентной борьбе

Жертвами такого рода киберпреступлений все чаще становятся не только крупные корпорации и банки, но и компании среднего и малого бизнеса, при этом многие не обращаются за помощью в правоохранительные органы, предпочитая справляться собственными силами.

Ущерб от кибератак в России составил 4 миллиарда долларов в 2015 году

Главной причиной финансовых убытков стали целенаправленные атаки на организации, халатные действия сотрудников компаний и невнимательность интернет-пользователей.

Следующая волна киберпреступлений придет через телевизоры

![]()

Постоянно включенные и уязвимые умные телевизоры становятся привлекательным объектом для атак злоумышленников.

Взлом украинских энергосетей: что произошло и что нужно менять?

![]()

Лишь очень немногие организации оценивают сегодня кибербезопасность своей критически важной инфраструктуры АСУ ТП на отлично. А если это известно им, то известно и хакерам, для которых промышленные предприятия становятся легкодостижимой целью.

Хакеры украли 50 миллионов евро у производителя запчастей для Boeing и Airbus

![]()

В ходе подобной атаки на бухгалтерию операционного подразделения австрийской компании мог быть произведен мошеннический банковский перевод. Если после такого перевода средства сразу снимают со счета, вернуть их владельцу удается не всегда.

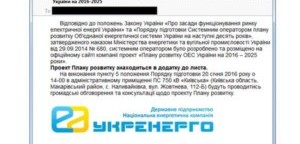

Eset: в новых кибератаках на украинскую энергетику используется вредонос с открытым кодом

![]()

Исследователи отмечают, что от хакеров, работающих на правительство, трудно ожидать использования свободно доступного вредоноса, но с другой стороны, это могло быть сделано специально, чтобы сбить с толку тех, кто попытается вести расследование.

Продукты «Лаборатории Касперского» и Bitdefender названы лучшими антивирусами 2015 года

![]()

Пакет «Лаборатории» продемонстрировал лучшие результаты по таким показателям, как «защита в реальном времени», «распознавание файлов» и «удаление вредоносов».

«Известия»: Мошенники научились сканировать банковские карты с чипами RFID

Злоумышленнику достаточно приблизить на 5–20 см специальное считывающее устройство к карте с чипом RFID, чтобы получить нужную информацию с карты.

.jpg)