Последние эпидемии вирусов снова показали, что проблемы информационной безопасности лежат не только в области разработки новых антивирусов. Необходимо применение превентивных мер. Да, все мы знаем, что на предприятии должна быть предусмотрена политика защиты от вредоносного программного обеспечения и антивирусные программы для устранения последствий соответствующих атак. Однако при этом забываем, что лучший полководец тот, кто выигрывает битву до ее начала. Понятно, что нельзя объять необъятное, поэтому в данной статье мы попытаемся рассмотреть ряд мероприятий, в результате которых нам удастся существенно снизить вероятность проникновения вирусов в систему.

Никогда не работать с правами администратора

Тривиальный совет, не правда ли? На первый взгляд да! Сколько администраторов читали, что работать нужно с минимальными правами, а подойдя к системе с Windows Vista, тут же отключали функцию User Account Control (UAC). Более того, необходимо минимизировать права. Не просто работать с правами обычного пользователя, а максимально ограничить права работой только с тем программным обеспечением, которое реально необходимо, а все остальное следует ЗАПРЕТИТЬ!

На мой взгляд, здесь стоит обратить внимание на два возможных пути:

-

бесплатное решение от Microsoft — Windows SteadyState, позволяющее существенно ограничить права пользователя;

-

применение групповых политик в домене для ограничения списка запускаемых приложений, установки драйверов устройств и т. д.

Использование Windows SteadyState для ограничения прав пользователя

Программное обеспечение Windows SteadyState создано компанией Microsoft для ограничения прав пользователей на общедоступных компьютерах (университеты, школы, библиотеки, Internet-кафе и т. д.). Для обеспечения антивирусной защиты нам потребуются лишь некоторые из его функций, однако их хватит для ограничения прав пользователя. Данное программное обеспечение предназначено для работы под управлением Windows XP и Windows Vista, требования для его развертывания приведены в таблица 1 и таблица 2.

Настройка системы

Наиболее эффективным способом настройки системы является установка всего набора служб, функций и программ, необходимых для пользователя на данном рабочем месте. После установки Windows SteadyState можно добавлять или удалять программы, однако при этом следует отключить защиту диска Windows. Кроме того, необходимо по окончании изменить настройку всех параметров пользователя, чтобы учесть сделанные изменения.

Установка Windows SteadyState

Можно загрузить файлы установки для Windows SteadyState из центра загрузки Microsoft или с диска. Затем можно использовать мастер установки Windows SteadyState для установки Windows SteadyState на компьютер. Windows SteadyState можно установить только на компьютерах, на которых запущена подлинная операционная система Microsoft Windows.

Настройка Windows SteadyState

После установки необходимо настроить Windows SteadyState. Все параметры программы разделены на два типа:

-

параметры компьютера;

-

параметры пользователя.

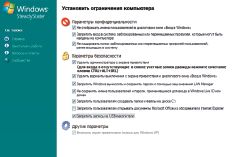

В окне мастера настройки можно сделать следующее (экран 1):

-

настроить ограничения на уровне компьютера: установить глобальные ограничения для компьютера, затрагивающие всю систему, и выбрать параметры конфиденциальности, ограничений безопасности и прочие параметры компьютера с общим доступом;

-

настроить планирование обновлений программного обеспечения: спланировать обновления программного обеспечения и антивирусных программ вручную или автоматически и добавить специальные сценарии, запускаемые через определенные интервалы времени;

-

включить/выключить защиту жесткого диска;

-

добавить новую учетную запись пользователя.

После добавления нового пользователя вы сможете установить параметры его учетной записи.

Не забудьте заранее продумать, какие ограничения вы хотите установить! Далее можно установить ограничения Windows для данной учетной записи, функциональные ограничения и настроить блокировку программ.

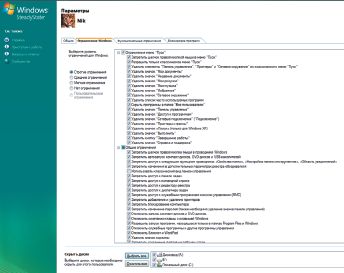

Ограничения Windows

Вкладка «Ограничения Windows» показана на экране 2.

На данной вкладке задаются уровни ограничений, определяющие содержимое меню, а также средства и функции Windows XP (Vista), доступные пользователю. Для выбора ограничений можно использовать следующие уровни:

-

высокий уровень ограничений;

-

средний уровень ограничений;

-

низкий уровень ограничений;

-

пользовательские ограничения.

Кроме того, в разделе «Скрыть диски» можно указать, какие диски будут скрыты от пользователя в проводнике Windows. Стоит учесть, что при использовании сторонних файловых менеджеров пользователь может обойти это ограничение. Кроме того, можно скрыть принтеры и съемные устройства.

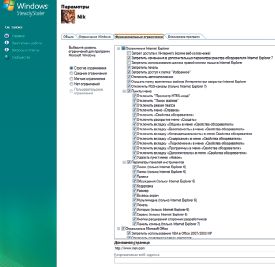

Функциональные ограничения

На вкладке, показанной на экране 3, можно выбрать следующие ограничения:

-

ограничения для обозревателя Microsoft Internet Explorer;

-

ограничения для Microsoft Office;

-

домашняя страница;

-

разрешенные Web-адреса.

Блокировка программ

На данной вкладке можно настроить программы, с которыми сможет работать ваш пользователь (см. экран 4).

Вместе с тем стоит учесть, что для запуска того или иного программного обеспечения иногда возникает необходимость предоставить пользователю права локального администратора. Понятно, что это грозит крупными неприятностями вплоть до того, что пользователь сможет отменить применение групповых политик к своему компьютеру, однако, увы, до сих пор встречается программное обеспечение, которое просто не может работать под учетной записью с другими правами. Список программ, разработанных не корпорацией Microsoft, которые не работают с обычными совместно используемыми учетными записями Windows SteadyState, приведен в статье 307091 базы знаний Microsoft (http://go.microsoft.com/fwlink/? LinkId=83434).

Однако и тут есть выход — создание учетной записи администратора с ограниченными правами. Обращаю сразу внимание, что на компьютерах, работающих под Windows Vista, ограниченная в правах общая учетная запись администратора не является обязательной. Ограниченная в правах учетная запись администратора — это тип неограниченной учетной записи, разрешающий доступ к расширенным полномочиям, необходимым для запуска нестандартных приложений.

До того, как вы решите создать общую учетную запись администратора для своих пользователей, стоит задуматься вот о чем:

-

может ли нестандартное программное обеспечение быть заменено версией, которая в настоящее время запускается с ограниченными правами пользователя в Windows XP;

-

можно ли удалить это программное обеспечение из вашей среды без серьезных последствий для предприятия?

Если нет, значит необходимо создать подобную учетную запись. Если компьютер включен в домен, данную процедуру следует проводить с правами администратора домена.

Создание ограничений для администратора

-

Войдите в систему Windows SteadyState как администратор.

-

Нажмите кнопку «Пуск», выберите пункт «Все программы», а затем команду Windows SteadyState.

-

В главном диалоговом окне Windows SteadyState в разделе «Параметры пользователей» выберите созданную общую учетную запись администратора.

-

На вкладке «Общие» в разделе «Общие параметры» выберите поле «Заблокировать профиль», чтобы пользователь не вносил изменений.

-

На вкладке «Ограничения Windows» выберите параметр «Высокий уровень ограничений». В списке «Ограничения для меню Пуск» можно оставить выбранными все ограничения; удаление каких-либо ограничений может создать риск безопасности для общего компьютера. Тем не менее для отдельных нестандартных приложений можно отключить некоторые из этих ограничений.

-

В разделе «Скрыть диски» выберите диски, которые необходимо скрыть для пользователя с ограниченными правами администратора.

Кроме того, может потребоваться ограничить доступ пользователя с некоторыми правами администратора к системным файлам и папкам с программами:

-

на вкладке «Запрещенные программы» нажмите кнопку «Обзор» и выберите sctui.exe. В левом списке программ выберите «Служебная программа Windows SteadyState (GUI)» и нажмите кнопку «Блокировать». Это позволит предотвратить изменение любых параметров Windows SteadyState пользователем с ограниченными правами администратора;

-

на вкладке «Запрещенные программы» нажмите кнопку «Обзор» и выберите bubble.exe. В левом списке программ выберите «Всплывающие сообщения Windows SteadyState» и нажмите кнопку «Блокировать». Это позволит предотвратить сохранения изменений в файле кэша (который будет удален защитой диска Windows) пользователем с ограниченными правами администратора;

-

на вкладке «Ограничения Windows» в разделе «Общие ограничения» в списке установите флажок «Отключить блокнот и WordPad». Так вы запретите пользователю с ограниченными правами администратора изменять критически важные сценарии и пакетные файлы;

-

на вкладке Windows Restrictions в разделе «Ограничения меню Пуск» установите флажок «Запретить отображение программ в папке “Все пользователи”» и флажок «Удалить значок “Справка и поддержка”». Благодаря этому программы не будут отображаться в меню «Пуск» при входе в систему пользователя с ограниченными правами администратора;

-

на вкладке «Ограничения для компонентов» установите флажок «Ограничения Microsoft Office». Так вы запретите пользователю с ограниченными правами администратора запуск программ Microsoft Office, не имеющих отношения к нестандартным приложениям, которые он запускает.

Windows SteadyState с Active Directory и доменами

Windows SteadyState была создана таким образом, чтобы работать в доменной среде так же эффективно, как и с компьютерами в составе рабочих групп. Вместе с тем стоит помнить, что большинство изменений и ограничений, доступных в Windows SteadyState, также доступны с использованием шаблона групповой политики (SCTSettings.adm), поставляемого вместе с Windows SteadyState. При установке Windows SteadyState на компьютеры с общим доступом, подключенные к домену, групповая политика более эффективна, чем Windows SteadyState.

Использование SCTSettings.adm

Windows SteadyState включает в себя шаблон групповой политики, который называется SCTSettings.adm. Он находится в папке ADM, которая, как правило, расположена в C:Program FilesWindows SteadyState. Этот шаблон воспроизводит большинство параметров, включенных во вкладку Windows SteadyState «Ограничения доступа к компонентам диалогового окна “Параметры пользователя”», и может использоваться для развертывания ограничений для пользователей, которые являются членами домена Active Directory.

Групповая политика для домена может быть настроена из консоли управления групповой политикой или с помощью редактора групповой политики, встроенного в оснастку «Active Directory — пользователи и компьютеры». В Windows XP консоль управления групповой политикой является дополнительной оснасткой, доступной для загрузки с сайта корпорации Microsoft. Консоль управления групповой политикой встроена в операционную систему Windows Vista. Добавив шаблон SCTSettings.adm к этим средствам, вы получаете доступ к ограничениям учетных записей и параметрам, соответствующим учетным записям на компьютерах с общим доступом.

Шаблон групповой политики SCTSettings.adm, включенный в Windows SteadyState, также предусматривает возможность установки таймеров принудительного завершения сеанса системы и отключения системы при простое, если на компьютеры установлена Windows SteadyState. Важно применить эти параметры только к определенным учетным записям, чтобы не ограничить учетные записи администраторов на компьютерах. В случае использования доменных групповых политик можно получить практически тот же результат (см. экран 5).

Однако хотелось бы предупредить, что решать задачу ограничения прав пользователей «с наскока» нельзя. Так как можно получить результат, совершенно противоположный ожидаемому. Перед тем как вы все же решитесь ограничить пользователей, соберите от руководителей отделов информацию о том, какое программное обеспечение используется на том или ином рабочем месте для выполнения служебного задания. Не забудьте установить срок окончания сбора таких записок, иначе дело затянется. А после этого запрещайте все, кроме того, что указано в служебных записках.

Далее, не забудьте обеспечить следующее:

-

У пользователя в Windows Explorer никоим образом не должны отображаться диски. Особенно если ему для выполнения работы это не нужно.

-

В главном меню должны отображаться только те задачи, которые имеют отношение к работе пользователя.

-

Для успешного создания резервной копии файлов пользователя все его документы должны храниться только на сетевом сервере.

Идеальным вариантом является хранение образов рабочих станций на сервере. Почему? В случае обнаружения вируса он не лечится, а станция просто «перезаливается» с сервера. Поверьте, так намного быстрее. Кроме того, существует целый ряд вирусов, использующих шифрование, и восстановить работоспособность после их атаки нелегко или практически невозможно! Правда, нужно учесть, что в таком случае проведение служебного расследования по факту вирусной атаки будет затруднено. Наконец, хочу просто напомнить, что чем меньше у пользователя прав, тем меньше соблазнов, меньше вероятность совершения ошибки, а значит, тем спокойнее вы будете себя чувствовать.

Владимир Безмалый (vladb@windowslive.com) — специалист по безопасности, MVP Consumer Security

Системные требования для Windows XP

Системные требования для Windows Vista

Ограничение запускаемых приложений с помощью групповой политики