Инструменты и методы удаления вирусов, рекламных и шпионских программ

Если, несмотря на все усилия администратора, один из компьютеров оказался заражен вирусами или подвержен действию опасных программ, естественное желание — избавиться от них. Попытка удалить вредоносную программу с помощью утилиты Add/Remove Programs вряд ли будет успешной, поэтому мы рассмотрим альтернативные подходы к каждому виду нежелательных программ.

Удаление вирусов

Избавляться от вируса следует с помощью антивирусной утилиты. Если в системе приняты меры для защиты от вирусов, но их недостаточно, чтобы обезвредить опасную программу, необходимо проверить дату файла сигнатур. Требуется обновить устаревший файл и выполнить поиск вирусов. Если система не защищена от вирусов, можно попробовать задействовать бесплатный механизм оперативного сканирования компании Trend Micro, доступный по адресу http://housecall.trendmicro.com. HouseCall представляет собой элемент управления ActiveX, который загружается и выполняется в браузере пользователя (эти действия должны быть разрешены параметрами Microsoft Internet Explorer) и проверяет локальную систему с использованием новейшего файла сигнатур Trend Micro. По желанию пользователя утилита удаляет все обнаруженные вирусы. Если утилита сканирования вирусов не помогает, можно попробовать избавиться от нежелательного программного кода с помощью инструмента Microsoft Malicious Software Removal Tool (MSRT), загрузив его по адресу: http://www.microsoft.com/security/malwareremove/default.mspx. Компания Microsoft обновляет инструмент не реже раза в месяц, дополняя его сигнатурами новых вирусов и «червей».

Удаление рекламных и шпионских программ

Если нежелательная программа не вирус и ее нельзя удалить с помощью MSRT, то, вероятно, она является рекламной или шпионской программой. Рекламные и шпионские программы относятся к «серой» зоне; антивирусные утилиты не всегда автоматически обнаруживают их. Большинство рекламных и шпионских программ предназначены для непрерывного функционирования на клиентских системах, поэтому, как правило, они самонастраиваются на запуск при загрузке операционной системы. Следует проверить различные места и методы, которые используются для самозапуска таких программ.

- Папка Start, Programs, Startup. Ярлыки в этой папке — типичный способ запуска приложений одновременно с регистрацией пользователя в системе. Удалить отсюда шпионские и рекламные программы сравнительно просто, достаточно убрать ярлык.

- Файл win.ini. В файле win.ini (расположен в каталоге %System Root%) содержатся сведения о приложениях, настроенных на запуск при загрузке операционной системы. В файле win.ini следует проверить раздел [Windows] в поисках программ, указанных после оператора Run= или Load=. Стараясь скрыть имена файлов, иногда добавляют лишние пробелы, чтобы убрать файлы из поля зрения пользователя, поэтому нужно обязательно просмотреть всю строку.

- Файл system.ini. В файле system.ini (находится в том же каталоге %SystemRoot%, что и win.ini) опасные программы могут быть перечислены в операторе Shell= в разделе [Boot].

- Разделы начального запуска в реестре. Инициировать автоматический запуск программы при начальной загрузке системы можно из нескольких областей реестра. Признаки ненадежных приложений следует искать в разделе HKEY_LOCAL_MACHINESoftware

- MicrosoftWindowsCurrentVersion (нужно проверить подразделы Run, RunOnce, Run Services и RunServicesOnce) и в разделе HKEY_CURRENT_USERSoftwae

- MicrosoftWindowsurrentVersion (требуется проверить подразделы Run, RunOnce и Run Services).

Примечание: при редактировании реестра всегда необходимо строго соблюдать меры предосторожности. Неверные изменения могут принести большой вред, в том числе помешать загрузить систему.

Проверка компонентов перед удалением

Самое сложное — не обнаружить приложения, автоматически запускаемые вместе с операционной системой, а выяснить, какие исполняемые файлы полезны (являются частью операционной системы или сторонних приложений), а какие вредны.

Прежде чем начать удаление ссылок на приложения, подготовленные для автоматического запуска, следует навести справки о каждом обнаруженном приложении в двух источниках. Первый из них — утилита поиска компонентов Microsoft DLL Help, которую можно найти по адресу http://support.microsoft.com/dllhelp. Достаточно ввести имя исполняемого файла (например, mstask.exe), и инструмент сообщает, действительно ли этот файл является компонентом Microsoft.

Второй источник — библиотека WinTasks Process Library компании UniBlue (в прошлом LiUtilities), доступная по адресу http://www.liutilities.com/products/wintaskspro/processlibrary/, в которой можно выяснить, относится ли файл к компонентам полезного приложения независимого поставщика.

Удалить нежелательные программы проще, если воспользоваться утилитой System Configuration Utility (Msconfig), которая имеется в Windows XP и Windows 98 (нужно щелкнуть на кнопке Start, выбрать пункт Run и ввести msconfig), чтобы обнаружить автоматически запускаемые компоненты. Окно утилиты Msconfig показано на экране 1. На вкладке Startup приведены все приложения, настроенные на запуск вместе с операционной системой, а на вкладках *.INI можно просмотреть локальные .ini-файлы.

|

| Экран 1. Инспектирование автоматически запускаемых программ с помощью Msconfig |

Если система отличается от XP и Windows 98 или нужно получить более глубокую картину компонентов, запускаемых при начальной загрузке системы, можно загрузить бесплатную утилиту Autoruns компании Sysinternals (http://www.sysinternals.com/utilities/autoruns.html). Autoruns выдает подробнейшую информацию о компонентах, настроенных для запуска при начальной загрузке системы или при входе пользователя. Образец экрана Autoruns приведен на экране 2.

|

| Экран 2. Инспектирование автоматически запускаемых программ с помощью Autoruns |

Поиск шпионских программ в объектах Browser Helper

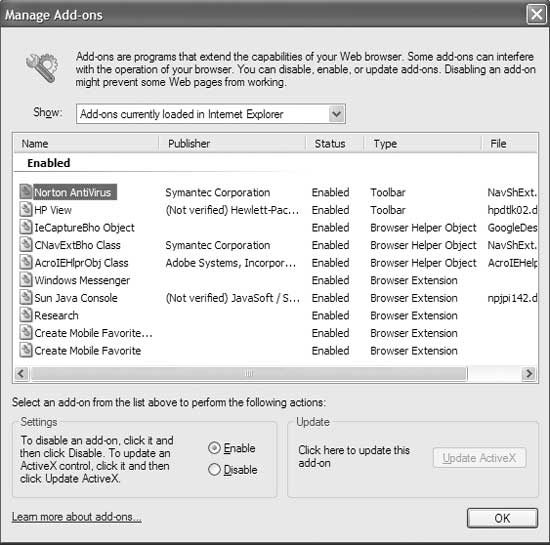

Одно из самых труднодоступных мест, в которых могут скрываться шпионские программы, — объект модуля поддержки браузера (Browser Helper Object) IE. Объекты Browser Helper предназначены для расширения функциональности IE; они облегчают взаимодействие пользователя с браузером. Например, многие панели инструментов IE представляют собой объекты модуля поддержки браузера. Однако нельзя не учитывать глубину доступа объектов Browser Helper к данным пользователя (например, введенным URL-адресам и заполняемым формам). Кроме того, объекты Browser Helper труднее обнаружить и удалить, чем простые приложения, запускаемые при начальной загрузке, поэтому такие объекты часто используются для установки шпионских и рекламных программ. Существует два способа поиска объектов Browser Helper в системе. Пользователи XP с пакетом обновления SP2 могут вызвать диспетчер модулей расширения Add-On Manager (в IE следует выбрать пункт Manage Add-ons из меню Tools), чтобы просмотреть все объекты Browser Helper, загруженные в IE, и отключить любые из них. На экране 3 показано диалоговое окно IE Manage Add-ons. Выбрав модуль расширения из списка и отключив его, можно практически удалить функции любого приложения, встроившего свои компоненты в браузер.

|

| Экран 3. Управление модулями расширения в IE |

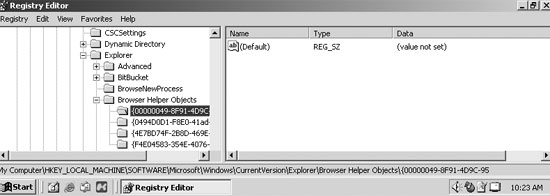

В операционных системах, отличных от XP SP2, приходится совершать больше ручных операций. Необходимо просмотреть раздел реестра HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindowsCurrentVersion ExplorerBrowser Helper Objects, чтобы обнаружить объекты, внесенные в систему. Разделы представляют собой идентификаторы класса, которые связаны с другой областью реестра. В каждом разделе имеется или отсутствует описательный тэг для объекта Browser Helper, который представляет идентификатор класса. На экране 4 показан вид этого участка реестра.

|

| Экран 4. Инспектирование объектов модуля поддержки обозревателя в IE |

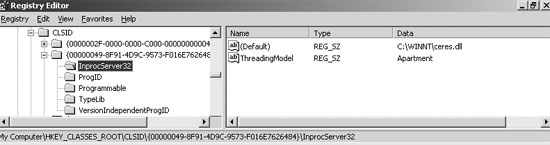

Можно пропустить идентификаторы класса для объектов Browser Helper, у которых есть описательный тэг и приложения которых признаны законными. Все другие идентификаторы класса заслуживают внимания. Следует составить их список, а потом заглянуть в раздел HKEY_CLASSES_ROOTCLSID в поисках соответствующих уникальных идентификаторов класса. На экране 5 показан обнаруженный и изолированный подозрительный идентификатор класса.

|

| Экран 5. Инспектирование подробных характеристик объекта модуля поддержки обозревателя |

Для объекта Browser Helper характерны две особенности. Во-первых, в разделе реестра HKEY_LOCAL_ MACHINESOFTWAREMicrosoftWindowsCurrentVersion ExplorerBrowser Helper Objects у этого элемента нет никакого описания. Во-вторых, при близком знакомстве с идентификатором класса выяснилось, что объект вызывает DLL напрямую из каталога %SystemRoot% системы Windows. В результате проверки DLL по списку на сайте Microsoft было обнаружено, что это нестандартная часть операционной системы. Поэтому данный объект Browser Helper очень подозрителен и, возможно, должен быть удален. Чтобы полностью удалить объект Browser Helper, следует удалить ссылки из обоих разделов реестра (раздела Browser Helper Object и раздела CLSID), а затем удалить все файлы с расширениями .dll и .exe, перечисленные в разделе CLSID.

Вместо того чтобы действовать вручную, можно использовать программу антишпионажа Microsoft Windows Defender. Установить Defender на системе, зараженной шпионскими программами, — вероятно, самый простой и быстрый способ избавиться от нежелательных программ на рабочей станции пользователя.

Удалять вредные выполняемые файлы из компьютера на предприятии — задача не из легких, но она выполнима. С помощью тщательного планирования, продуманной политики, внедрения архитектурных решений можно существенно снизить вероятность проникновения нежелательных программ в организацию через компьютеры пользователей. Но если какая-нибудь система будет заражена, у администратора под рукой должно быть средство избавиться от «вредителя».

Дуглас Тумбс - редактор Windows IT Pro и автор книги Keeping Your Business Safe from Attack: Monitoring and Managing Your Network Security (издательство Windows IT Pro eBooks). help@toombs.us