Почта любого владельца ПК может быть перехвачена, а коллегам ничто не мешает ознакомиться с вашими документами. Шифрование — кодирование информации, после которого ее нельзя прочесть без специального ключа, — сумеет защитить ваши данные от любопытных глаз. Когда-то к шифрованию прибегали одни шпионы, но сейчас оно быстро становится мерой разумной предосторожности для всех тех, кто дома или на работе использует компьютер: это лучшее средство сохранить служебную и личную тайну.

Независимо от того, применяется ли автономная утилита или встроенная функция почтовой программы, процесс шифрования происходит одинаково: данные обрабатываются по определенному алгоритму, в результате чего образуется зашифрованный текст. Алгоритму для работы необходимо получить от вас одну переменную — ключ, и из-за этого постороннему сложно, если не невозможно, раскрыть шифр.

Различается шифрование двух типов: симметричное и асимметричное (иначе называемое шифрованием с открытым ключом). При симметричном вы создаете ключ, пропускаете с ним файл через программу и пересылаете результат адресату, а ключ (пароль или другой файл данных) передаете отдельно. Запустив ту же самую шифровальную программу с полученным ключом, адресат сможет прочитать сообщение. Симметричное шифрование не так надежно, как асимметричное, поскольку ключ может быть перехвачен, но из-за высокой скорости оно широко используется в операциях электронной торговли.

Асимметричное шифрование сложнее — и надежнее. Для него нужны два взаимосвязанных ключа: открытый и закрытый. Свой открытый ключ вы сообщаете всем желающим. Он позволяет кодировать данные, но не раскодировать их. Закрытый ключ есть только у вас. Когда кому-то нужно послать вам зашифрованное сообщение, он выполняет шифрование, используя ваш открытый ключ. Получив сообщение, вы расшифровываете его с помощью своего закрытого ключа. За повышенную надежность асимметричного шифрования приходится платить: поскольку вычисления в этом случае сложнее, процедура отнимает больше времени.

Алгоритмы, применяемые для симметричного и асимметричного шифрования, основаны на различных принципах. При симметричном шифровании алгоритм разделяет данные на небольшие блоки, представляет каждый некоторым числом, преобразует эти числа по сложной математической формуле, в которую входит ключ, а затем повторяет преобразование; в некоторых случаях оно выполняется несколько десятков раз.

Алгоритм же асимметричного шифрования рассматривает текст как одно очень большое число. Он возводит это число в степень, которая также является очень большим числом, делит результат на еще одно очень большое число и вычисляет остаток, после чего преобразует этот остаток обратно в текст. Шифровальные программы могут по-разному использовать один и тот же алгоритм, поэтому чтобы получатель мог прочесть сообщение, у него должна быть такая же программа, как и у отправителя.

И наконец, последний фрагмент головоломки — это ключи. Они различаются по длине и, следовательно, по силе: ведь чем длиннее ключ, тем больше число возможных комбинаций. Скажем, если программа шифрования использует 128-битовые ключи, то ваш конкретный ключ будет одной из 3,4 триллиона миллиардов миллиардов миллиардов, или 2128 возможных комбинаций нулей и единиц. Хакер с большей вероятностью выиграет в лотерею, чем взломает такой уровень шифрования методом «грубой силы» (т. е. планомерно пробуя ключи, пока не встретится нужный). Для сравнения: чтобы подобрать на стандартном ПК симметричный 40-битовый ключ, специалисту по шифрованию потребуется около 6 часов. Однако даже шифры со 128-битовым ключом до некоторой степени уязвимы; у профессионалов имеются изощренные методы, которые позволяют взламывать даже самые сложные коды.

Незримые защитники

Шифрование применялось в военных целях с 479 г. до н. э.: как сообщает древнегреческий историк Геродот, секретные донесения на деревянных табличках, покрытых воском, предупредили спартанских вождей о надвигающемся вторжении персов. В информационных системах предприятий шифрование также используется уже много лет. А домашние пользователи начинают приобщаться к нему только сейчас, причем иногда они об этом и не знают.

Так, Microsoft Internet Explorer и Netscape Communicator содержат встроенные средства шифрования для операций электронной торговли. Без каких бы то ни было указаний со стороны пользователя номера кредитных карточек передаются с компьютера пользователя на Web-сервер зашифрованными по симметричному протоколу SSL (Secure Sockets Layer). По умолчанию используются 40-битовые ключи, но для обоих браузеров доступна также версия со 128-битовыми ключами.

Можно сыграть в защите своих данных и более активную роль. Популярные почтовые программы, в том числе Microsoft Outlook и Lotus Notes, в настоящее время позволяют шифровать письма. Многие «почтальоны» поддерживают протокол асимметричного шифрования S/MIME (Secure MIME, защищенный MIME), хотя лишь немногие пользователи его применяют. Для работы с S/MIME требуется цифровой идентификатор — «сертификат», который нужно покупать у компаний, таких как VeriSign, за 15 долл. в год.

Дополнительную защиту могут обеспечить автономные утилиты, которые шифруют не только почтовые сообщения, но и файлы с изображениями, документы, папки на жестком диске и т. д. Наиболее популярной из них является PGP. Ее бесплатную версию для некоммерческого использования можно получить по адресу web.mit.edu/network/pgp.html.

Аналитики предполагают, что применение систем сильного шифрования расширится благодаря недавним изменениям в регулировании экспорта криптографических систем Министерством торговли США. До 13 января большинство программ шифрования проходили по категории вооружений и подпадали под те же экспортные ограничения, что ручные гранаты или ракеты. Экспорт шифровальных программ с ключами длиннее 40 бит запрещался под страхом высокого штрафа или тюрьмы. Новые правила разрешают вывоз из США некоторых систем шифрования. По словам аналитиков, поначалу это не будет иметь серьезного эффекта, поскольку большинство шифровальных программ созданы за пределами Штатов, а импорт ПО этого типа уже был разрешен. Выгоду из изменений в законодательстве должны извлечь производители ПО, которым больше не нужно будет разрабатывать криптографические средства за границей.

Эндрю Брандт, Александра Красне

Об авторах

Эндрю Брандт — внештатный редактор PC World, Александра Красне — редактор и корреспондент PC World.

Симметричное шифрование

У отправителя и получателя одна и та же программа шифрования. 1 Чтобы послать зашифрованное сообщение, отправитель сочиняет его и придумывает шифровальный ключ. 2 Он пересылает ключ получателю по каналу, отличному от того, которым пойдет сообщение. 3 Программа шифрования превращает открытый текст в зашифрованный. 4 Зашифрованный текст пересылается получателю. 5 Получатель прочитывает его, используя имеющийся у него ключ.

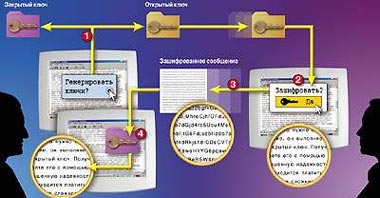

Асимметричное шифрование

У отправителя и получателя одна и та же программа шифрования. 1 Чтобы кто-либо мог послать вам зашифрованное сообщение, вы заранее генерируете с помощью своей шифровальной программы открытый и закрытый ключи, после чего посылаете соответствующему человеку открытый. 2 Используя алгоритм шифрования и ваш открытый ключ, он получает зашифрованное сообщение. 3 Сообщение пересылается вам. 4 Вы расшифровываете сообщение, используя алгоритм расшифровки и свой закрытый ключ. Чтобы послать ответ, вам понадобится открытый ключ адресата.