/2016-04/03_16/13186421/Direktor_informacionnoj_sluzhby_(CIO.RU)_01_bramah_lock-10064509_(kopiya)_(5106).jpg) |

Дверной замок за 30 тысяч долларов

Одним из первых случаев объявления вознаграждения за поиск уязвимостей называют историю жившего в XVIII веке британского инженера Джозефа Брама. Он создал дверной замок, в надежности которого был уверен настолько, что за взлом объявил награду в 200 гиней (30 тыс. долл. на современные деньги). Замок оставался неприступным в течение 67 лет, но в 1851 году его взломал американец Альфред Чарльз Хоббс.

В наше время печальный опыт Брама не раз повторялся: разработчики ИТ-продуктов объявляли их непробиваемыми, но каждый раз находился «замочных дел мастер», причем не через 67 лет, а гораздо раньше.

/2016-04/03_16/13186421/Direktor_informacionnoj_sluzhby_(CIO.RU)_02_quantum_processor-10_(kopiya)_(6981).jpg) |

Взлом «технологии будущего»

В Toshiba в 2015 году попытались создать, взяв за основу эффект квантовой запутанности, коммерческую систему шифрования, теоретически неподвластную взлому. Но еще не успели в японской компании завершить работу, как исследователи уже указали на слабые места оборудования, отвечающего за генерацию фотонов, и тем самым опровергли заявления о неуязвимости.

/2016-04/03_16/13186421/Direktor_informacionnoj_sluzhby_(CIO.RU)_img_1626-100640300-orig_(kopiya)_(6858).jpg) |

Сломанная «песочница» Java

Когда в середине 1990-х появился язык Java, в Sun заявили, что апплеты абсолютно безопасны, поскольку работают в полностью изолированной среде – «песочнице». Прошло меньше года, и исследователи из Принстона нашли способ выходить за пределы песочницы, менять локальную файловую систему и выполнять нативный код.

/2016-04/03_16/13186421/Direktor_informacionnoj_sluzhby_(CIO.RU)_05_apple_messages-10064_(kopiya)_(5607).jpg) |

Простите, что не верим вам на слово

В 2013 году Apple объявила «неуязвимым» и непроницаемым для прослушки АНБ сервис iMessage, позднее переименованный в Messages. Взломан он не был, но вскоре выяснилось, что в Apple лукавили, когда заявляли, что даже в самой компании не имеют возможности перехватывать сообщения Messages. Два исследователя показали, что это не так: Apple вполне могла бы организовать перехват по требованию силовых органов.

/2016-04/03_16/13186421/Direktor_informacionnoj_sluzhby_(CIO.RU)_06_enigma_machine-10064_(kopiya)_(4953).jpg) |

Небезупречный немецкий порядок

Код машины Enigma, применявшейся при шифровании сообщений для командования немецких войск во время Второй мировой войны, был взломан не из-за недостатков самой криптографической схемы – она была вполне надежной, – а из-за нарушений порядка работы: ключи использовались по несколько раз, при их генерации иногда прибегали к упрощенной схеме, одно и то же сообщение передавалось многократно с разными ключами и т. д. Все эти небрежности создавали уязвимости, которые в итоге привели к раскрытию шифра.

/2016-04/03_16/13186421/Direktor_informacionnoj_sluzhby_(CIO.RU)_04_iphone-100645091-ori_(kopiya)_(4594).jpg) |

Взлом «смартфона с высочайшей степенью защиты»

Выпустив iPhone, в Apple объявили, что это аппарат с высочайшей степенью защиты и минимальной поверхностью атаки. Но не прошло и двух месяцев, как 17-летний хакер выполнил «джейлбрейк» и получил возможность пользоваться iPhone не только в сети оператора, с контрактом которого предлагался смартфон.

/2016-04/03_16/13186421/Direktor_informacionnoj_sluzhby_(CIO.RU)_07_security_guard-10064_(kopiya)_(483).jpg) |

Человеческий фактор

В 1990-х в крупном банке специалистам по тестированию на проникновение предложили очень солидное вознаграждение за взлом системы безопасности, которая считалась непроницаемой. Взломать снаружи ее не удалось, но сработал другой метод: один из хакеров подошел к охраннику серверной и сообщил, что того ищет знакомый. Охранник отдал ключи и попросил приглядеть за серверной, пока его не будет.

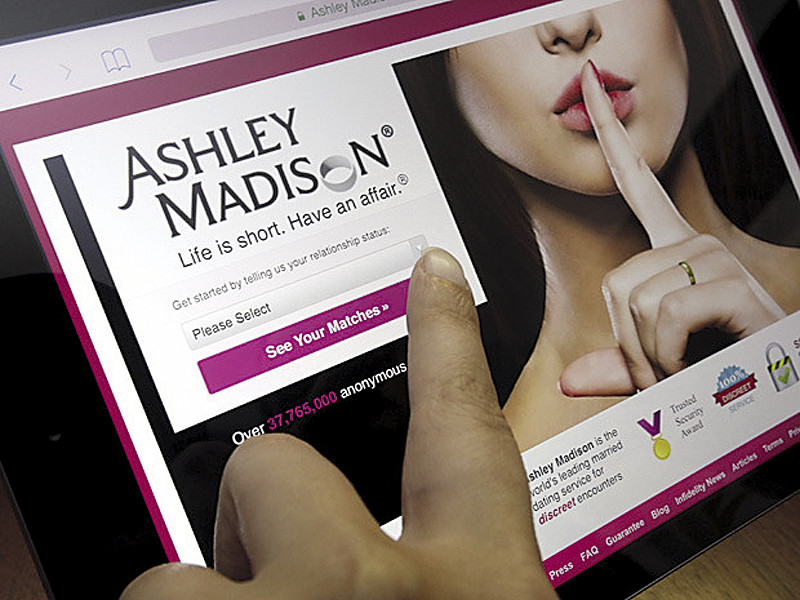

/2016-04/03_16/13186421/Direktor_informacionnoj_sluzhby_(CIO.RU)_ashley_madison-10060874_(kopiya)_(2602).jpg) |

Небрежное шифрование

После утечки хэшей паролей доступа к сайту Ashley Madison для поиска романтических интрижек на стороне, выяснить значительную часть верительных данных удалось благодаря тому, что для них по небрежности был применен простейший алгоритм хэширования MD5, тогда как остальные были зашифрованы по сильному алгоритму bcrypt.

Уверения в математически идеальном шифровании опасны тем, что формируют ложное чувство защищенности всех элементов системы. Сегодня уже ясно: ни одна система не является на 100% защищенной. Поэтому, по мнению специалистов, попытки создать абсолютную защиту должны смениться стремлением строить системы, способные как можно быстрее распознать факт своего взлома и сообщить об этом, чтобы обеспечить скорейшее восстановление.

– Josh Fruhlinger. «Unbreakable» security that wasn’t: True tales of tech hubris. CSO. Feb 19, 2016