Службы инфраструктуры открытого ключа (PKI, или службы сертификатов) широко используются во многих компаниях в качестве строительных блоков ИТ-инфраструктуры. Службы сертификатов, поставляемые с серверными операционными системами Windows, генерируют разнообразные цифровые сертификаты формата X.509 без дополнительных затрат на приобретение лицензий. Компании могут использовать эти сертификаты для защиты важнейших производственных приложений, таких как электронная почта, Web-соединения, процессы регистрации администраторов и пользователей Windows, а также для подписания самостоятельно спроектированного программного кода.

В Windows Longhorn Server, следующей версии серверной операционной системы, которая должна быть выпущена в течение 2007 г., содержится новейшая PKI для предприятий. В этой статье речь пойдет о важнейших усовершенствованиях Longhorn Server PKI и о том, как компании могут использовать эти функции. Longhorn Server PKI — самая полнофункциональная версия PKI для Windows. Кроме того, в Longhorn Server значительно упрощен процесс установки служб Windows Certificate Services.

Компоненты Longhorn PKI

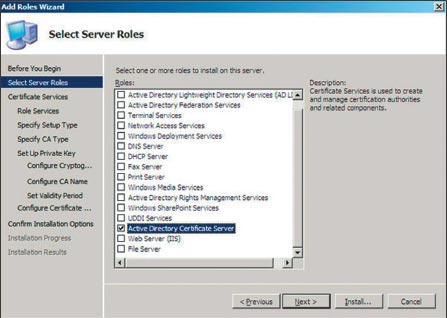

При установке служб сертификатов Longhorn Server сразу же ощущается отсутствие утилиты «Установка и удаление программ» в «Панели управления». Для установки Certificate Services можно использовать мастер Add Roles Wizard операционной системы Longhorn Server. Этот мастер можно запустить из окна Initial Configuration Tasks, которое открывается после первой регистрации во вновь установленной системе, и окна Server Manager, которое можно использовать в любое время для настройки сервера. В мастере Add Roles Wizard функциональность PKI именуется Active Directory Certificate Server, как показано на экране 1.

Диспетчер Server Manager также располагает мастером для удаления служб Certificate Services под названием Remove Roles Wizard.

Новый диспетчер Server Manager и связанные с ним мастера появились в результате попыток Microsoft сделать Windows по-настоящему модульной операционной системой. При установке роли Active Directory (AD) Certificate Server можно заметить, что она состоит из четырех факультативных подкомпонентов: Certification Authority, Certificate Authority Web Enrollment, Simple Certificate Enrollment Protocol (SCEP) и Online Certificate Status Protocol (OCSP). В терминологии Microsoft эти подкомпоненты именуются также ролевыми службами.

Первые два компонента (Certification Authority и Certificate Authority Web Enrollment) присутствовали в прошлых версиях Windows Certificate Services. Certification Authority — механизм сертификации и генератор списка отзыва; Certificate Authority Web Enrollment — набор Web-старниц, с помощью которых пользователи могут подписаться на получение сертификатов через Web-интерфейс. В прошлом SCEP-компонент входил в состав комплектов ресурсов Windows 2000 Server и Windows Server 2003. Благодаря SCEP сетевые устройства, такие как маршрутизаторы и коммутаторы, могут легко получить сертификаты из удостоверяющего центра Windows Certification Authority (CA). Компонент OCSP предоставляет новую службу, которой не было в прошлых версиях Windows. Через компонент OCSP пользователи и приложения могут получить информацию о состоянии сертификата в реальном времени (например, действителен сертификат или отозван). Microsoft приобрела компанию Alacris, чтобы получить алгоритм OCSP. Реализация OCSP в Longhorn Server соответствует спецификации Request for Comments (RFC) 2560. Для связи клиент-сервер в OCSP используются протокол HTTP и порт 80; дополнительных открытых сетевых портов не требуется.

Благодаря рациональному пользовательскому интерфейсу Server Manager и усовершенствованной логике предупреждений и обработки ошибок упрощаются установка, настройка и удаление компонентов Windows. Например, при установке компонента Certificate Authority Web Enrollment, если на локальном компьютере нет Web-сервера Microsoft IIS, мастер просит установить роль Web-сервера IIS. В прошлом администратор должен был убедиться, что служба IIS успешно установлена, прежде чем инсталлировать компонент Certificate Authority Web Enrollment.

Диспетчер Server Manager также сокращает число необходимых этапов установки. Пример такого улучшения — установка компонента Microsoft SCEP. В предыдущих версиях Windows компонент SCEP можно было добавить после установки SCEP-служб из комплекта ресурсов. В Longhorn Server можно использовать один мастер для установки Certificate Services и поддержки SCEP. Кроме того, логика SCEP встроена в Longhorn Server. Чтобы сократить затраты на обслуживание и облегчить труд администраторов Windows, разработчики Microsoft перенесли в операционную систему большинство утилит из комплекта ресурсов. Так что имейте в виду: у Longhorn Server комплекта ресурсов нет!

Другое важное изменение, о котором следует помнить при планировании установки Certificate Services операционной системы Longhorn Server, заключается в том, что не все компоненты PKI входят в Longhorn Server Standard Edition. Полнофункциональны только службы сертификатов, поставляемые с Longhorn Server Enterprise Edition. В таблице представлен список различий в функциональности PKI между этими двумя редакциями Longhorn Server. Инфраструктура PKI в Longhorn Server Standard Edition достаточна для компании со скромными требованиями к сертификации (например, некоторым компаниям необходимы только серверные сертификаты Secure Sockets Layer, SSL), но если предприятие использует сертификаты для защиты важнейших деловых данных и располагает большим числом PKI-приложений, требуется инфраструктура PKI редакции Longhorn Server Enterprise Edition.

Изменения в управлении PKI

Долгожданная функция управления PKI — дополнение к счетчикам быстродействия для центра сертификатов СА. Счетчики особенно полезны для контроля и управления центрами сертификатов Windows. В частности, их можно использовать для подготовки отчетов об общей производительности СА (например, сведения о числе неудачных запросов и среднем времени обработки запроса сертификата). Эти отчеты могут понадобиться Internet-провайдеру или руководству компании, чтобы продемонстрировать соответствие соглашению об уровне обслуживания (SLA).

Администраторы Longhorn Server могут использовать новые счетчики в обновленном мониторе надежности и производительности для контроля производительности СА. Если службы Certificate Services установлены корректно, монитор производительности Longhorn Server располагает следующими группами счетчиков для PKI: Certification Authority, Certification Authority Connections, Database, Database Instances и Database TableClasses. Если установлена служба OCSP, используются счетчики OCSP Server и OCSP Server Connections.

Решение, которое обеспечивает дополнительные инструменты для управления Windows Certificate Services, — пакет управления Microsoft Operations Manager (MOM) для СА и служб OCSP. Компания Microsoft планирует выпустить этот продукт одновременно с Longhorn Server.

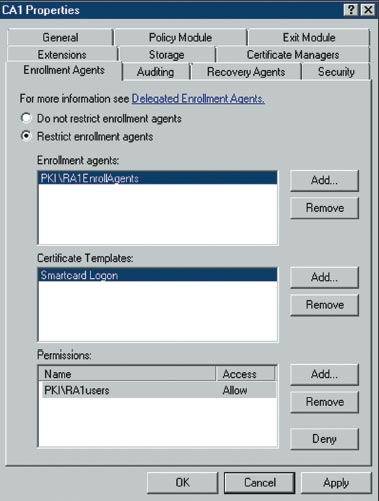

Службы Longhorn Server Certificate Services также располагают дополнительными возможностями административного делегирования. Longhorn Server обеспечивает более детальный контроль делегирования ролей агента подачи заявок PKI и диспетчера сертификатов. Агент подачи заявок в Windows Certificate Services представляет собой учетную запись, с помощью которой пользователь может подавать заявки на сертификаты от лица других пользователей. Администратор СА Windows может предоставить пользователю право подавать заявки на сертификаты от лица других пользователей, назначив ему специальный сертификат агента подачи заявок. Например, агенты подачи заявок используются для того, чтобы инспектор отдела кадров мог заранее загрузить сертификаты регистрации на смарт-карты пользователей. В инфраструктуре PKI прошлых версий Windows нельзя выбирать, от лица каких пользователей агент может подать заявку на сертификат, или управлять типами сертификатов (например, шифрование почты, проверка подлинности через Web), на которые агент может подавать заявки от лица других пользователей. В диалоговом окне CA Properties можно установить оба ограничения из вкладки Enrollment Agents (экран 2).

В Longhorn Server существуют аналогичные возможности для диспетчеров сертификатов. Диспетчеры сертификатов — учетные записи, в которых можно одобрять или отвергать запросы сертификатов от пользователей, а также отзывать сертификаты. Администратор СА Windows может предоставить пользователю роль диспетчера сертификатов через разрешение Issue and Manage Certificates в параметрах безопасности CA Properties. Администраторы СА PKI в Windows 2000 и Windows 2003 могут выбирать, для каких пользователей или групп можно выдавать сертификаты и управлять ими. Longhorn Server PKI дополнен возможностью контролировать выдачу и управление сертификатами для конкретного диспетчера сертификатов по типу сертификата. Например, в Longhorn Server администратор СА может ограничить возможность диспетчера выдавать сертификаты проверки подлинности в Web и управлять ими только для пользователей, принадлежащих к группе AD Sales. Вкладка CA Properties Certificate Managers операционной системы Longhorn Server используется для управления делегированием диспетчера сертификатов.

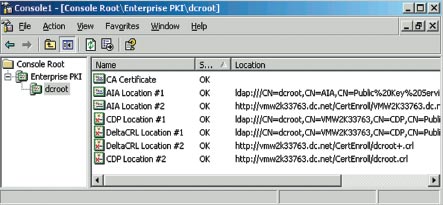

Еще одно полезное дополнение к набору инструментов администратора СА — оснастка Enterprise PKI (PKIview.msc) консоли Microsoft Management Console (MMC), как показано на экране 3. В комплект ресурсов Windows 2003 входит программа просмотра Enterprise PKI, которую требуется устанавливать отдельно. Longhorn Server изначально располагает этим инструментом. С помощью данной оснастки администраторы СА могут без труда проверить состояние всех СА, встроенных в среду AD. Из программы просмотра Enterprise PKI можно проверить корректность и своевременность обновления сертификатов СА, списков отзыва сертификатов (Certificate Revocation List, CRL, — черный список, содержащий серийные номера недействительных и отозванных сертификатов), точек распространения CRL (CRL Distribution Point, CDP, — серверов, с которых клиенты PKI могут загрузить новейшие CRL) и серверов, из которых клиенты PKI могут загрузить сертификаты СА (Authority Information Access, AIA).

Изменения в шифровании

Службы Windows Certificates Services тесно взаимодействует с механизмами шифрования операционной системы. В основе шифрования Windows Vista и Longhorn Server лежит новый API шифрования, называемый Cryptography API: Next Generation (CNG). В конечном итоге Microsoft будет использовать этот новый API вместо текущего Cryptography API (CAPI), но в Vista и Longhorn Server старый и новый API сосуществуют (в основном для совместимости со старыми приложениями). Благодаря новой модульной архитектуре CNG компаниям проще вводить в операционную систему необходимые криптографические библиотеки (например, специальные криптографические библиотеки с открытым ключом). Дополнительные сведения об архитектуре CNG можно найти на Web-узле CNG компании Microsoft по адресу http://msdn2.microsoft.com/en-us/library/aa376210.aspx.

Благодаря CNG службы Certificate Services операционной системы Longhorn Server поддерживают новейшие асимметричные шифры, например Elliptic Curve Digital Signature Algorithm (ECDSA), и такие алгоритмы хеширования, как Secure Hash Algorithm (SHA)-256. В отрасли эти шифры известны как алгоритмы Suite B. Алгоритмы Suite B используются в службах Certificate Services, чтобы генерировать сертификаты и защитить архив частных ключей в базе данных СА. Дополнительные сведения об этих алгоритмах приведены на Web-узле Suite B Cryptography Национального управления безопасности (NSA) по адресу http://www.nsa.gov/ia/industry/crypto_suite_b.cfm.

Чтобы издавать сертификаты с алгоритмами Suite B, в инфраструктуре PKI Longhorn Server расширены свойства шаблона сертификата. Шаблоны сертификата — заготовки сертификатов различных типов, которые может выпускать СА, интегрированный с AD (СА предприятия). С помощью оснастки Certificate Templates консоли MMC можно управлять шаблонами сертификата. Шаблоны и их свойства хранятся в AD. Расширенные шаблоны сертификатов Longhorn Server именуются шаблонами версии 3 (V3). Новые свойства шаблона находятся на вкладке Cryptography and Request Handling в свойствах шаблона сертификата V3. Только СА Longhorn Server могут издавать сертификаты на основе шаблонов V3 и только клиентские компьютеры Vista и компьютеры Longhorn Server могут подавать заявки на сертификаты на основе шаблонов V3. Шаблоны V3 через интерфейс Certificate Authority Web Enrollment недоступны.

Vista и Longhorn Server также располагают новым общим провайдером услуг шифрования (Cryptographic Service Provider, CSP) для подсистем смарт-карт различных поставщиков. CSP представляют собой криптографические библиотеки, которые можно подключить к CAPI, чтобы выполнять различные операции шифрования на платформе Windows и в ее приложениях. Благодаря новому общему CSP поставщики смарт-карт могут быстро и без труда интегрировать свое программное обеспечение с операционной системой Windows. Но технология полезна не только разработчикам; более эффективная поддержка PnP нужна и пользователям, и администраторам.

Другое изменение Vista и Longhorn Server, относящееся к смарт-картам и удобное для пользователей и администраторов, — расширенная поддержка приложений. Например, в файловой системе EFS смарт-карты могут применяться для надежного хранения частного ключа EFS пользователя. EFS — механизм шифрования файлов на основе NTFS, впервые примененный в Windows 2000. Дополнительные сведения о EFS в Vista и Longhorn Server можно найти в статье «Обновленная EFS в Vista и Longhorn», опубликованной журнале Windows IT Pro/RE № 8 за 2006 г.

Фундаментальные изменения

Изменения, внесенные в службы Certificates Services в Longhorn Server, не столь многочисленны и заметны, как в Windows 2003, но они не менее важны. Например, новая архитектура шифрования CNG обеспечивает совместимость Windows Certificate Services с новейшими алгоритмами шифрования и позволяет компаниям встраивать подходящие криптографические библиотеки. Longhorn Server Certificate Services также располагают важными усовершенствованиями в области управления. Компания Microsoft не планирует обеспечить переход от Windows 2000 или Windows NT 4.0 PKI, но поддержит модернизацию от Windows 2003 PKI до уровня Longhorn Server PKI. Благодаря преимуществам более развитой инфраструктуры PKI в Longhorn Server модернизация будет целесообразна для многих компаний.

Жан де Клерк (jan.declercq@hp.com) — сотрудник Security Office компании HP. Специализируется на управлении идентификационными параметрами и безопасностью в продуктах Microsoft

Таблица . Сравнительные характеристики PKI редакций Longhorn Server Standard Edition и Enterprise Edition

Новые компоненты Longhorn Server PKI

-

Новые мастера для установки и удаления Certificate Services.

-

SCEP — поддержка протокола, обеспечивающего простой способ подачи сетевыми устройствами заявок на сертификаты в СА Windows.

-

OCSP — поддержка протокола для получения информации о состоянии сертификата в реальном времени.

-

Благодаря использованию Server Manager упрощается установка, настройка конфигурации и удаление компонентов PKI.

-

Специализированные счетчики быстродействия для СА.

-

Новые возможности административного делегирования для агентов подачи заявок и диспетчеров сертификатов.

-

Административный инструмент PKIview в составе операционной системы.

-

Новая архитектура шифрования CNG.

-

Расширенная совместимость с шифрами, в том числе с алгоритмами Suite B (например, ECDSA, SHA-256).

-

Добавления к свойствам шаблона сертификата.

-

Новый общий CSP смарт-карт.