Выпущенное корпорацией Microsoft руководство Windows Server 2003 Security Guide — это не просто источник информации об усилении защиты систем Windows Server 2003. Оно содержит целый ряд шаблонов безопасности, которые можно применять к сетевым серверам в соответствии с ролями этих шаблонов. В распоряжении администраторов имеются шаблоны трех категорий:

-

шаблоны категории Legacy Client (LC) для обеспечения запуска приложений более ранних версий, которые несовместимы со стандартными настройками безопасности;

-

шаблоны категории Enterprise Client (EC) для сетей, которые предполагается вывести на стандартный уровень безопасности, рекомендованный специалистами Microsoft;

-

шаблоны категории Specialized Security — Limited Functionality (SSLF) для сетей с высокими требованиями в области защиты данных, в которых ограничения по функциональности считаются приемлемыми.

Внутри каждой категории шаблонов руководство содержит шаблоны для таких ролей, как контроллер домена, рядовой сервер в составе домена, файловый сервер и Web-сервер. С помощью этих шаблонов администратор может быстро выйти на уровень оптимальных методов Microsoft на одном сервере или в группе серверов через службу Active Directory (AD) и групповую политику Group Policy (GP).

Но разве система Windows Server 2003 не является защищенной без предварительной настройки? А если так, то зачем вообще нужны шаблоны безопасности?

И в самом деле, система Windows Server 2003 наделена более эффективными средствами защиты, нежели любая из предшествующих версий Windows Server, но все дело в том, что разные серверные роли имеют различные требования к безопасности. И кроме того, существует широчайший набор дополнительных настроек безопасности, которые может использовать администратор.

Наконец, применяя эти шаблоны для настройки системы безопасности сервера, можно контролировать и реализовывать конфигурацию безопасности серверов из центрального пункта — AD. Администратору не придется иметь дело с неизвестными настройками, которые задаются вручную (или не управляются политиками) на каждом сервере. Он всегда будет точно знать, какая перед ним конфигурация, и сможет с легкостью управлять ею.

Но хотя рассматриваемые шаблоны позволяют без особых хлопот реализовывать оптимальные методы Microsoft и облегчают управление конфигурацией, в процессе их развертывания могут возникать проблемы совместимости с другими приложениями, что может привести к снижению функциональности. Для успешного развертывания шаблонов администратор должен планировать их использование на ранней стадии разработки средств обеспечения безопасности, а также четко понимать, какие изменения претерпевают системы в результате внедрения этих шаблонов и как развертывать их без ущерба для функциональности. Кроме того, администратор должен знать, как формировать свои варианты шаблонов для соблюдения принципов безопасности организации.

Внутри шаблонов

В процессе развертывания шаблонов руководства Security Guide эти шаблоны конфигурируют четыре основные области безопасности. В эти области входят:

-

политики учетных записей (пароли, блокирование, Kerberos);

-

локальные политики (аудит, назначение прав пользователей, параметры безопасности);

-

журнал регистрации событий;

-

ограниченные группы.

В отличие от предшествующих версий руководства Security Guide, версия 2.1 не содержит раздела о системных службах, где описываются службы (и связанные с ними параметры безопасности). Теперь администратору приходится либо вручную определять настройки для каждой службы, либо с помощью мастера Security Configuration Wizard (SCW) создавать объект групповой политики (Group Policy Object, GPO), основанный на сочетании параметров шаблона безопасности и рекомендованной мастером конфигурации в случаях, когда он выполняется на эталонной системе. Кроме того, администратор может с помощью мастера SCW добавлять в объект GPO настройки конфигурации Windows Firewall и IPSeс.

Настройки, конфигурируемые в разделах Account Policies, Event Log и Restricted Groups, довольно просты и не должны вызывать больших затруднений, если только администратор имеет представление о том, как работает та или иная функция. С обзором Security Guide читатели могут ознакомиться по адресу http://www.microsoft.com/technet/security/prodtech/windowsserver2003/w2003hg/sgch00.mspx. Однако конфигурирование настроек User Rights Assignment и Security Options в разделе Local Policies может повлечь за собой нарушение отдельных функций в сети, если только администратор не провел соответствующую подготовительную работу.

Так, в результате развертывания шаблона безопасности EC-Member Server на рядовом сервере в составе домена может иметь место ограничение или нарушение функций Exchange Server. Если служба Exchange SMTP настроена таким образом, чтобы через систему Windows Integrated Authentication принимать соединения от сервера из другой организации Exchange, шаблон безопасности EC-Member Server воспрепятствует обмену данными между двумя серверами по протоколу SMTP. Очередь SMTP начнет заполняться, и почта так и не поступит к адресатам. В основе системы Windows Integrated Authentication for Exchange SMTP лежит устаревший механизм аутентификации NTLM, и корень проблемы — в настройках NTLM, указанных в шаблоне EC-Member Server. В табл. 1 описывается конфигурация NTLM до и после развертывания шаблона. Как можно убедиться, в сетях, где не были развернуты шаблоны безопасности EC, нет особых требований к безопасности сеансов связи по протоколу NTLM. Однако шаблоны безопасности EC предусматривают максимальные требования по защите данных, поэтому система Windows Integrated Authentication на коннекторах Exchange SMTP не срабатывает.

Развертывание шаблонов

Как видно из примера с Exchange SMTP, достаточно лишь чуть изменить пару настроек системы безопасности серверов, и может произойти катастрофическое нарушение функций серверов и приложений. В идеале планировать развертывание шаблонов и встраивать их в структуру групповых политик следует на ранних стадиях. Перед реализацией функциональных возможностей в производственных системах эти возможности необходимо тестировать. Ведь после того как система перенесена в производственную сеть, реализация изменений, необходимых для развертывания этих шаблонов, существенно затрудняется.

Но независимо от того, осуществляется ли развертывание шаблонов на ранних стадиях жизни системы или после того, как эта система начала функционировать в производственной сети, необходимо тщательно протестировать объекты групповых политик в лабораторной среде и убедиться в том, что функциональность системы не пострадала.

Создание нового объекта групповой политики

Для развертывания шаблонов руководства Security Guide всегда необходимо создавать новые объекты групповой политики. Не следует импортировать настройки в существующие политики, такие как принимаемая по умолчанию доменная политика (Default Domain Policy). Импортируя настройки в уже сконфигурированную политику (если база данных безопасности не будет заранее очищена), можно создать повергающее в замешательство сочетание настроек из шаблона и из исходной политики. Для удобства эксплуатации и управления политики должны представлять собой уникальные известные величины, как это определено в документации Microsoft. Кроме того, следует сохранять исходную конфигурацию Default Domain Policy на случай, если понадобится вернуться к прежней конфигурации.

Перед тем как приступить к настройке новой политики, нужно выбрать (или создать) эталонную систему с такими же настройками конфигурации, как и те системы, на которых планируется развернуть эту политику. К примеру, если вы хотите развернуть политику на серверах Exchange в своей организации, на эталонной системе должна быть установлена система Exchange и все необходимые службы.

Давайте подробно рассмотрим все этапы процедуры импорта настроек шаблона в новый объект групповой политики вместе с рекомендуемыми начальными настройками системных служб с использованием эталонной системы. При этом мы прибегнем к помощи мастера SCW. Но перед тем как приступить к этой процедуре, необходимо установить на своей системе мастер SCW. Для этого необходимо открыть окно Add/Remove Windows Components в оснастке панели управления Add/Remove Programs. Кроме того, нужно будет загрузить руководство Security Guide (оно размещается по адресу http://www.microsoft.com/downloads/details.aspx?FamilyId=8A2643C1-0685-4D89B655-521EA6C7B4DB), а также установить как само руководство, так и входящие в его состав инструменты.

Запустите мастер SCW из оснастки Administration Tools панели управления. Нажмите кнопку Next на экране приветствия.

Выделите имя эталонной системы. Если система, на которой выполняется SCW, не является эталонной, следует воспользоваться функцией Browse. Я рекомендую запускать SCW не дистанционно, а с эталонной системы, поскольку если вы, к примеру, будете настраивать систему безопасности IIS, нужно будет, чтобы определенные файлы хранились именно на локальной системе.

По завершении обработки базы данных безопасности нужно нажимать кнопку Next до тех пор, пока не откроется экран Selected Server Roles. Убедитесь в том, что выделенные серверные роли — именно те, которые сервер должен выполнять, и нажмите кнопку Next.

Далее требуется подтвердить выбранные функции и параметры, а затем нажать кнопку Next.

Просмотрите дополнительные службы и нажмите кнопку Next.

Определите, следует ли оставить дополнительные службы подключенными или отключить их, и нажмите кнопку Next.

Затем нужно просмотреть изменения, которые будут внесены в начальные настройки каждой внесенной в список службы, и нажать Next.

Пропустите этапы настройки сетевой безопасности, настроек реестра и политики аудита. Нажимайте кнопку Next до тех пор, пока не появится экран Policy File Name. Настройку сетевой безопасности здесь мы описывать не будем, но выполнять эту задачу в рамках данной процедуры, разумеется, придется. Настройки системного реестра и политика аудита уже настроены в шаблоне безопасности, и мастер SCW не должен изменять эти настройки.

Нажмите кнопку Include Security Templates, а затем кнопку Add. Перейдите в каталог, куда были установлены шаблоны Security Guide, и выберите файл *.inf для той роли и уровня, которые требуется изменить, например ECMember Server Baseline.inf. Нажмите кнопку ОК.

Откройте текстовое окно Security Policy file name и сохраните файл новой политики в корневом каталоге накопителя C (например, c:ec_memberserver). Нажмите кнопку Next.

Выберите пункт Apply later, нажмите кнопку Next, а затем Finish.

Чтобы преобразовать получившийся файл SCW *.xml в объект групповой политики, нужно открыть окно командной строки и выполнить следующую команду:

scwcmd transform

/p:c:ec_memberserver.xml

/g:»EC — Member Server Baseline»

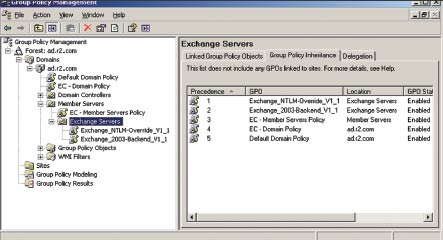

После выполнения этой команды в узле Group Policy Objects (для соответствующего домена) консоли Group Policy Management Console (GPMC) появится новая политика EC — Member Server Baseline. Отметим, что в коде GPMC имеется ошибка, которая проявляется при использовании консоли в среде Windows Server 2003 Release 2. При просмотре настроек новой политики с помощью GPMC системные службы не отображаются. Однако, если просматривать политику с помощью редактора групповых политик Group Policy Editor, можно увидеть определенные в ней начальные установки системных служб.

Создание переопределяющих политик

Чтобы решить описанную выше проблему, связанную с соединениями по протоколу SMTP, можно создать новый объект GPO, именуемый переопределяющей политикой. Такие политики применяются только к серверам, на которых возникла проблема. Переопределяющая политика включает в себя всего лишь несколько изменений, обеспечивающих снижение конкретных требований в области безопасности, предъявляемых к серверам. Затем эта политика применяется с более высоким приоритетом, нежели политика EC-Member Server; таким образом обеспечивается успешная реализация содержащихся в ней модификаций. В примере с протоколом SMTP переопределяющая политика содержит лишь три настройки, указанные в табл 2.

Более безопасная система

Прежде чем развертывать шаблоны Security Guide, администратор должен провести большую работу по планированию и организовать предпроизводственную тестовую среду, обеспечивающую проверку функциональных возможностей системы. Однако, если использовать шаблоны безопасности в сочетании с мастером SCW с целью создания политик для серверов Windows, можно получить контроль над средой безопасности. Вы получите возможность одновременно вносить изменения в настройки множества серверов, применять рекомендуемые специалистами Microsoft оптимальные методы обеспечения безопасности, а также повысите уровень надежности и стабильности функционирования своей среды. Рекомендации по поводу применения шаблонов безопасности приведены во врезке «Что нужно делать при использовании шаблонов безопасности».

Если Microsoft заинтересована в том, чтобы организации серьезно относились к проблемам защиты данных, в системе Exchange (а также в других серверах и приложениях) должны быть заранее установлены шаблоны безопасности EC. И уж во всяком случае необходимо задокументировать проблемы, обозначенные в этой статье. В ней перечисляются возможности, которые открывают перед администратором шаблоны безопасности и мастер SCW, а также проблемы, связанные с их использованием. Однако статья не может заменить документацию, прилагаемую к руководству.

Рассел Смит (rms@russell-smith.net) — независимый ИТ-консультант, специализируется на управлении системами

КОД БЕЗОПАСНОСТИ WINDOWS SERVER 2005 SECURITY

C обзором можно ознакомиться по адресу http://www.microsoft.com/technet/security/prodtech/windowsserver2003/w2003hg/sgch00.mspx.

Руководство Security Guide и включенные в комплект поставки инструменты можно загрузить по адресу http://www.microsoft.com/downloads/details.aspx?FamilyId=8A2643C1-0685-4D89-B655-521EA6C7B4DB

Что нужно делать при использовании шаблонов безопасности

РЕКОМЕНДУЕТСЯ

С самого начала включать шаблоны безопасности в структуру групповых политик.

Тестировать все политики в предпроизводственной лабораторной среде.

Использовать мастер SCW для установки исходных настроек системных служб.

Перед развертыванием в производственной среде GPO, созданных на базе шаблонов, делать резервные копии (включая копию данных о состоянии системы).

Рассмотреть вопрос об использовании шаблонов в сочетании с групповой политикой для обеспечения защиты среды и управления ею.

Прочитать документацию, поставляемую вместе с руководством Windows Server 2003 Security Guide.

НЕ РЕКОМЕНДУЕТСЯ

Развертывать в производственной среде новый объект GPO, созданный на базе шаблона безопасности и/или с помощью мастера SCW без тщательного тестирования и одобрения эксплуатирующих систему заинтересованных сторон.

Недооценивать риск нарушения функциональности, связанный с широким развертыванием созданных на базе шаблона настроек безопасности в производственной среде.

Изменять настройки производственной среды без наличия проработанного плана отмены изменений