Три средства обнаружения несанкционированного доступа

Администраторам необходимо следить за безопасностью беспроводной сети, чтобы защитить как беспроводную, так и соединенную с ней проводную локальную сеть. Если на предприятии беспроводные устройства запрещены, то мониторинг радиоволн позволит убедиться, что приказ руководства не нарушается. Для сканирования и контроля беспроводной сети необходим специализированный инструмент. Такими инструментами являются системы обнаружения несанкционированного доступа (Intrusion Detection System, IDS).

Беспроводные IDS похожи на IDS для проводных сетей. Системы обоих типов состоят из сетевых датчиков и иногда центральной консоли управления. Обе системы отслеживают сетевую активность в соответствии с настраиваемыми политиками безопасности и выдают предупреждения о нарушениях. В качестве датчиков беспроводных IDS используются аппаратные узлы доступа (Access Point, AP). Различие между беспроводными AP и беспроводными датчиками IDS заключается в том, что программное обеспечение AP предназначено для управления клиентскими соединениями, а программы датчиков IDS обнаруживают радиотрафик и взаимодействуют с центральной консолью, предоставляя отчеты о событиях и выполняя действия в соответствии с политиками безопасности.

Например, датчик беспроводной IDS показывает все активные AP и клиентские станции, которые ведут широковещательную передачу в данном диапазоне, независимо от того, являются ли эти устройства частью сети. Датчик может определить, используется ли шифрование данных в AP и клиентских станциях, и если это так, то установить частоты и каналы, по которым ведется передача. Датчик также выявляет несанкционированные устройства, попытки взлома и внешнего анализа сети, беспроводные атаки и другие события.

С помощью центральных консолей управления некоторых беспроводных систем IDS можно настроить датчики на противодействие враждебной активности, запретив работу AP или соединения определенных клиентских станций с беспроводными узлами доступа. Чтобы блокировать клиентские станции и ложные AP, беспроводная IDS ведет широковещательную передачу данных, как бы инициируя атаку DoS (Denial of Service — отказ в обслуживании) против этих устройств. Однако такой метод блокировки следует применять с чрезвычайной осторожностью, так как преднамеренная атака DoS может нанести вред соседнему предприятию и/или сотруднику своей же компании во время посещения другого подразделения.

В типичной беспроводной IDS центральная консоль управления устанавливается в том месте, где администратор может следить и при необходимости быстро получить доступ к консоли. Датчики располагаются поблизости от узлов доступа, как правило в тех местах, где нужно обнаружить и предотвратить несанкционированную активность в беспроводной сети. Например, если политика запрещает использование беспроводной сети на определенной территории предприятия, то полезно разместить датчики именно в таких областях.

В таблице приведена сводка характеристик трех беспроводных IDS: AirDefense Enterprise 4.0, AirMagnet Distributed 4.0 и Red-Detect 3.6 компании Red-M. Рассмотрим подробнее эти три платформы, каждая из которых состоит из сервера управления и датчиков беспроводной сети, обеспечивающих мониторинг радиоспектра.

AirDefense Enterprise 4.0

Готовая серверная платформа AirDefense Enterprise 4.0 монтируется в стойке. Вместе с ней поставляются и сетевые датчики. На сервере развернута видоизмененная и надежно защищенная операционная система Red Hat Enterprise Linux и программа AirDefense. Датчики построены на базе аппаратных средств AP, но они функционируют не как узлы доступа, а работают со специализированной операционной системой, спроектированной специалистами компании AirDefense для мониторинга беспроводного радиотрафика.

Чтобы запустить AirDefense, мне понадобилось настроить базовые параметры сервера, наладить связи датчиков с сервером, а затем детально настроить параметры сервера в соответствии с характеристиками тестовой беспроводной сети. Процедура начального конфигурирования сервера довольно проста. Я зарегистрировался со стандартными именем пользователя и паролем, запустил интерфейс управления и изменил несколько обязательных параметров, в частности IP-адрес и пароль.

Настройка датчиков также не вызвала затруднений. Я подключил датчик к настольному компьютеру с помощью последовательного кабеля, определил его IP-адрес, изменил пароль и назначил адрес сервера, с которым должен установить связь датчик. После этого сервер и датчик получили возможность обмениваться информацией, а я мог задействовать консоль управления для дальнейшей настройки через IP-сеть.

Программа управления AirDefense выполнена на базе Java, и обратиться к ней можно из любого Java-совместимого браузера. Она функционирует довольно медленно по сравнению с настольными приложениями Windows, но интерфейс организован отлично, и после того как я освоил несколько экранов, пользоваться программой стало совсем легко. Изучать интерфейс с помощью экранной подсказки гораздо проще, чем заглядывая в печатное руководство.

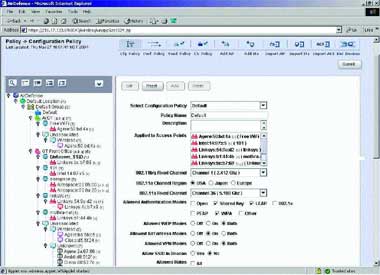

AirDefense позволяет изменить политику мониторинга в соответствии с потребностями конкретного предприятия, а затем контролировать и управлять сетью, устраняя нарушения. Например, можно определить политики настройки, применяемые к узлам доступа, чтобы контролировать допустимые режимы аутентификации, скорости передачи данных, параметры каналов (в том числе рабочий канал) и параметры протокола шифрования. На одном экране можно настроить политики безопасности для мониторинга одного или нескольких узлов доступа, в частности указать частоты каналов, разрешенные протоколы шифрования, допустимые режимы аутентификации и определить, назначать ли широковещательные маяки SSID (Service Set Identifier; экран 1).

С помощью политик производительности можно задать разрешенное число соединений клиент — AP в минуту и полосу пропускания, предоставляемую для соединений между узлами доступа и локальной сетью Ethernet, а также полосу пропускания, выделенную для трафика между станциями, который проходит через AP. С помощью политик поставщика можно разрешить только соединения между определенными клиентами и конкретными узлами доступа. Например, можно назначить политику, которая позволяет только клиентам Linksys подключаться к узлам доступа Linksys. С помощью канальных политик можно назначить время суток, в течение которого разрешены беспроводные соединения, и разрешить или запретить соединения с конкретными станциями.

AirDefense использует определения политик, чтобы обнаружить нарушения в процессе мониторинга радиоволн. Если нарушение политики приводит к срабатыванию датчика, то датчик посылает данные о событии в центральную консоль управления, которая регистрирует предупреждение и позволяет увидеть его на экране. Предупреждения можно посылать на серверы syslog через протокол SNMP, электронной почтой или иным способом. В предупреждениях указывается, какое устройство нарушило политику, и приводится категория нарушения, дата, уровень приоритета и показания счетчика — сколько раз имело место данное нарушение.

AirDefense может разорвать соединение с AP или отдельной беспроводной станцией, и запрет соединения может действовать в течение определенного времени или до выдачи команды вручную. Чтобы прекратить активность несанкционированного устройства, AirDefense запускает против него атаку DoS, передавая специальные пакеты данных, чтобы нарушить корректную работу соединений.

AirDefense располагает достаточно развитыми функциями подготовки отчетов. Десятки готовых шаблонов распределены по различным категориям, в том числе Sensors, AP, Stations, Compliance, Network Trends и Summary Reports. Например, от компании может требоваться соответствие акту Health Insurance Portability Accountability Act (HIPAA) Security Rule правительства США, согласно которому медицинская информация, передаваемая по общедоступным сетям, должна быть зашифрована. Готовый отчет о соответствии HIPAA поможет быстро обнаружить беспроводные станции в сети, нарушающие требования HIPAA.

|

| Настройка политик в AirDefense |

Одна из проблем, которая может возникнуть при использовании датчиков AirDefense в удаленных местах, — недостаточная полоса пропускания линии сети WAN. Для полноценной связи сервера с датчиками, которые использовались при подготовке данного обзора, требовалась почти вся полоса пропускания 64-Кбит/с соединения. Такие требования к пропускной способности могут вызвать проблемы у компаний с медленными соединениями с удаленными офисами, в которых могут быть размещены датчики. Однако ко времени публикации данного обзора компания AirDefense должна выпустить новую версию операционной системы для датчиков. Как утверждают представители компании, для работы датчика будет достаточно канала 3 Кбит/с. Кроме того, в конце 2004 г. будет выпущена новая версия AirDefense (версия 5.0).

AirMagnet Distributed 4.0

AirMagnet Distributed 4.0 — программное решение с аппаратными датчиками. Аппаратные средства датчиков AirMagnet — такие же, как и AirDefense, но в каждом продукте используется своя операционная система. Уникальная особенность AirMagnet — программный компонент датчика, который можно загрузить в компьютер Windows, например ноутбук с поддерживаемой беспроводной сетевой платой (такой, как ORiNOCO фирмы Proxim, или собственной платой AirMagnet, совместимой со стандартами 802.11a, 802.11b и 802.11g). Такой подход удобен во многих случаях, когда требуется мобильный датчик.

Для серверной программы необходим компьютер с Windows XP или Windows 2000. Разработчики AirMagnet рекомендуют использовать процессор по крайней мере на 1,8ГГц и 512 Мбайт оперативной памяти. Поскольку управляющий сервер AirMagnet работает с экземпляром Windows потребителя, то операционную систему необходимо защитить от взлома.

Процедура установки серверной программы AirMagnet под руководством типового мастера проста. Фирменная серверная программа конфликтует с IIS, поэтому мне пришлось отключить IIS на тестовой машине перед установкой управляющей серверной программы. Управляющий сервер может пересылать данные журнала в автономную локальную базу данных; крупные установки можно интегрировать с сервером SQL.

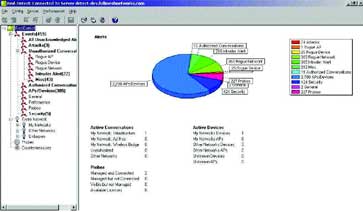

После запуска сервера управления можно установить связь с ним через браузер или загрузить консольную программу для установки на настольном компьютере. Консоль AirMagnet — автономное приложение Windows, обменивающееся данными с сервером в процессе мониторинга и настройки конфигурации датчиков и узлов доступа. Процедура установки проста и удобна. Как показано на экране 2, в консоли отображается большое количество информации; она отличается простотой навигации и использования.

|

| Консоль AirMagnet выводит статус беспроводной сети |

Для настройки датчиков я передал через последовательное соединение IP-адрес, адрес сервера управления и разделяемый секретный ключ, используемый для связи между сервером и датчиками. Датчики пересылают информацию в сервер управления, где ее можно увидеть с помощью программы консоли. С датчиками можно установить прямое соединение с помощью браузера через Secure Sockets Layer (SSL), чтобы просмотреть журналы датчика (в которых содержатся данные об активных узлах доступа и соединениях с клиентскими станциями), провести диагностику и изменить параметры конфигурации. В отличие от AirDefense, AirMagnet не может изменить конфигурацию AP напрямую, но взаимодействует с такими продуктами управления беспроводными сетями, как WaveLink Mobile Manager и AirWave Management Platform через SNMP, и эти продукты позволяют изменять конфигурацию AP в соответствии с информацией, поступившей из AirMagnet.

С помощью политик AirMagnet можно обнаружить проблемы безопасности, а функции обнаружения несанкционированного доступа позволяют распознать множество типичных атак на беспроводные сети. Обнаружив попытку несанкционированного доступа или нарушение политики, AirMagnet может выдать предупреждение в разнообразных форматах, в том числе почтовом, SNMP, syslog, Short Message Service (SMS) через электронную почту, сетевой телефонной страницы, страницы Internet, Instant Messaging (IM), журнала событий Windows, аудиофайла и даже в пригодном для вывода на принтер.

AirMagnet противодействует взломщикам, отказывая им в обслуживании. Как и контрмеры AirDefense, противодействие, в сущности, представляет собой радиоатаки DoS. Однако администратору AirMagnet приходится отменять контрмеры вручную, что может привести к проблемам — не говоря уже о возможных юридических последствиях, если администратор забудет отключить функцию противодействия.

Удобная функция — возможность увидеть единый список всех узлов доступа и беспроводных клиентов всей контролируемой сети. Это особенно полезно на предприятиях, располагающих большим числом управляемых беспроводных устройств, так как иногда графическое представление сетей с большой плотностью устройств бывает перегруженным и трудным для восприятия.

Еще одна полезная функция AirMagnet — возможность автоматически увеличивать круг оповещаемых лиц. В настоящее время продукт выдает 98 различных типов предупреждений (например, об уязвимых местах Wi-Fi Protected Access и WPA, изменениях в узлах доступа, незашифрованном трафике). Предупреждение любого типа рассылается определенному числу пользователей, и если заданное пороговое число для данного типа предупреждений превышено, то AirMagnet может оповестить дополнительное количество пользователей.

Программа AirMagnet Distributed Reporter обеспечивает отчеты 50 различных типов в четырех категориях (по времени, месту, инфраструктуре и сети). Отчеты можно сохранять во многих различных форматах, в том числе HTML, Adobe Acrobat PDF, XML, Microsoft Word, Microsoft Excel, Rich Text Format (RTF), текстовом и с разделением табуляцией.

Вместе с продуктом поставляется руководство пользователя в печатном и PDF-варианте. Имеется и оперативная подсказка, но она не такая подробная, как справочная система AirDefense.

Red-Detect 3.6

Семейство продуктов Red-M представляет собой набор компонентов, которые можно приобретать по отдельности в соответствии с потребностями предприятия. Например, датчики Red-Alert PRO могут работать независимо от сервера управления Red-Detect. Управлять датчиками можно через браузер, или использовать SNMP для пересылки оповещений в любую сетевую управляющую программу, в том числе сервер управления Red-Detect.

Сервер управления Red-Detect построен на базе Red Hat Linux и поставляется загруженным в компьютер типа мини-башня. Консоль управления Red-Detect работает на платформе Windows и может подключаться к одному серверу Red-Detect для управления датчиками, связанными с этим сервером. Если предприятию требуется более одного сервера Red-Detect и нужно управлять несколькими серверами одновременно либо необходимы подробные отчеты, следует приобрести пакет расширения Red-Vision. Пожалуй, Red-Vision — обязательный компонент для крупных предприятий. Но для данного обзора компания его не предоставила.

Чтобы назначить серверу Red-Detect типовой IP-адрес и пароль, нужен кросс-кабель Ethernet. На рабочей станции необходимо установить программу консоли Red-Detect, которая затем обеспечивает подключение для управления сервером Red-Detect, датчиками и параметрами мониторинга беспроводной сети. У датчиков Red-Alert PRO нет последовательного интерфейса, поэтому приходится назначить рабочей станции IP-адрес в стандартной сети, которая должна использоваться датчиками, а затем переназначать сетевой адрес датчиков и сообщать им адрес сервера управления Red-Detect. Другой способ — сенсоры могут отыскать сервер управления с помощью запросов DNS.

|

| Интерфейс управления Red-Detect |

После того как сервер и датчики будут подключены к сети и начнут обмениваться данными, можно задействовать программу консоли Red-Detect на рабочей станции для мониторинга и управления. Как показано на экране 3, в консоли Red-Detect используется типовое древовидное представление, как в AirDefense и AirMagnet, но информация, отображаемая в интерфейсе Red-Detect, далеко не так обширна и детализирована. Простая структура и функциональность интерфейса облегчают навигацию, настройку конфигурации и мониторинг; однако оперативной подсказке не хватает контекстной чувствительности и детальности.

Red-Detect посылает предупреждения только через SNMP, и если не применить решение SNMP от независимого производителя, то администратору придется постоянно находиться перед консолью в ожидании предупреждений. В отличие от AirDefense и AirMagnet, Red-Detect не располагает никакими функциями для назначения политик мониторинга. Вместо этого в продукте применяются различные, заранее определенные типы событий, которые запускают протоколирование и ловушки SNMP. Например, с помощью продукта можно отслеживать недозволенные устройства, попытки несанкционированного доступа, сбора данных, беспроводные атаки и многие другие действия. Но из консоли и датчиков нельзя получить информацию о том, когда AP и клиентская станция обмениваются данными без шифрования.

Как показано на экране 3, Red-M располагает базовыми функциями подготовки графических отчетов, которые могут быть полезны. Можно изменить представление со столбчатой диаграммы на линейную и сохранить диаграммы на диске, но в Red-M нет других встроенных типов отчетов, поэтому, например, нельзя генерировать отчеты для печати, не купив Red-Vision.

Особенно интересная особенность Red-Alert PRO заключается в том, что наряду с мониторингом сетей 802.11a, 802.11b и 802.11g можно контролировать устройства Bluetooth. Другое удачное решение — метод противодействия потенциальным взломщикам. Подобно AirDefense и AirMagnet, Red-Detect может запускать атаки DoS против взломщиков. Администратор должен вручную инициировать атаку, а по истечении заданного периода времени (до 10 мин) DoS-атака автоматически прекращается. В результате исключается вероятность, что администратор забудет остановить атаку.

Решение о покупке

Все три продукта предназначены для сетей масштаба предприятия. Небольшим компаниям, нуждающимся для мониторинга лишь в нескольких датчиках и автономном аппаратном решении, оптимальным выбором будут продукты Red-M, так как датчики Red-Alert PRO (цена каждого 300 долл.) могут работать без сервера управления.

Средним и крупным компаниям, которым необходимо контролировать разнообразные сайты и аппаратные платформы, следует рассмотреть функциональность каждого из трех продуктов и определить свои потребности и общую стоимость владения (Total Cost of Ownership, TCO). AirMagnet — очевидный выбор, если компания отдает предпочтение программному решению, функционирующему на собственных аппаратных средствах предприятия, так как программное обеспечение датчиков можно установить на любой машине с совместимой сетевой платой. Если требуется готовое решение с заранее настроенной серверной платформой, следует обратить внимание на AirDefense. Консоль управления AirDefense на базе Java может работать на любой Java-совместимой платформе, а консоли управления AirMagnet и Red-M совместимы только с Windows.

Немаловажную роль в выборе продукта играет цена. Для средних и крупных предприятий, нуждающихся в функциях противодействия и подготовки отчетов, самым дорогостоящим из трех решений будет Red-M. Базовые пакеты AirDefense и AirMagnet превосходят Red-M. Функции противодействия встроены в AirDefense и AirMagnet, а за модуль расширения Red-M придется выложить 3000 долл. Кроме того, модули подготовки подробных отчетов Red-M также предоставляются за дополнительную плату.

AirDefense Enterprise 4.0

Контактная информация: AirDefense, http://www.airdefense.net

Цена: 10 000 долл. за серверную платформу, пять датчиков и лицензию для мониторинга 100 беспроводных устройств (в том числе клиентов и узлов доступа).

Краткие характеристики

Достоинства: защищенная серверная платформа; интерфейс консоли на базе Java; простота настройки конфигурации и развертывания; достаточно обширный набор отличных шаблонов отчетов; превосходная оперативная справочная система.

Недостатки: запуск консоли может быть медленным; стоимость зависит от числа контролируемых устройств.

Рейтинг: 4 из 5.

Рекомендации

AirDefense — хороший выбор для средних и крупных предприятий, которым нужен готовый к применению сервер с надежно защищенной от известных угроз операционной системой.

AirMagnet Distributed 4.0

Контактная информация: AirMagnet, http://www.airmagnet.com

Цена: 8995 долл. для неограниченного числа датчиков, одного сервера управления и неограниченного числа консолей мониторинга.

Краткие характеристики

Достоинства: простота установки и конфигурирования; автоматическое масштабирование предупреждений; гибкая аппаратная платформа; совместимость с программными датчиками.

Недостатки: пользователь должен предоставить и защитить базовую операционную систему; применяемые контрмеры приходится останавливать вручную; оперативная справочная система нуждается в доработке.

Рейтинг: 4,4 из 5.

Рекомендации

AirMagnet — превосходный продукт в данном ценовом диапазоне. Однако необходимо приобрести лицензию для серверной Windows и принять меры для защиты операционной системы.

Red-Detect 3.6

Контактная информация: Red-M, http://www.red-m.com

Цена: 8995 долл. за Red-Detect SOHO Server, который контролирует четыре датчика и располагает сервером управления и четырьмя пробниками; 9995 долл. за Red-Detect Server, который контролирует неограниченное число датчиков и располагает сервером управления и четырьмя пробниками; средства противодействия — дополнительно 3000 долл. для одного сервера.

Краткие характеристики

Достоинства: защищенная серверная платформа; мониторинг сетей 802.11a, 802.11b, 802.11g и Bluetooth; простота установки и настройки; удобный интерфейс управления.

Недостатки: невозможность назначить политики; базовые функции управления и подготовки отчетов Red-Detect Server.

Модули управления и подготовки отчетов Red-Vision приходится приобретать за дополнительную плату; средства противодействия взломщикам тоже предоставляются за отдельную плату; скудная оперативная справочная система.

Рекомендации

Red-M — дорогостоящее решения для средних и крупных компаний, но ценовая модель может оказаться выгодной для малых предприятий. Без дорогостоящих модулей противодействия и Red-Vision данный продукт уступает конкурентам.

Старший редактор Windows IT Pro и ведущий еженедельного электронного бюллетеня Security UPDATE. С ним можно связаться по адресу mark@ntsecurity.net