Опасен ли Remote Desktop?

Многие администраторы, перегруженные вопросами обслуживания настольных станций и поддержкой пользователей одноранговых сетей, зачастую пренебрегают пользовательскими функциями XP, стараясь сосредоточиться на решении более важных задач. Remote Desktop — это как раз одна из тех функций, которые не считаются приоритетными, и тому есть несколько объяснений. Прежде всего дело в том, что Remote Desktop позволяет пользователям подключаться к своим настольным системам откуда угодно, а это вызывает в воображении угрожающие картины взлома системы безопасности.

Если в организации сотрудникам не разрешается использовать такой способ подключения, можно, конечно, получать удовольствие, цитируя распоряжения руководства компании о том, что пользователям запрещено подключаться к системам в удаленном режиме. Но всем остальным придется как-то приспосабливаться к тем клиентам, которые, действуя через руководство, принуждают ИТ-персонал реализовывать подобные функции. В настоящей статье я попробую развеять страхи относительно удаленного подключения, объяснив, что именно делает Remote Desktop и как правильно настроить параметры безопасности этой программы. Возможно, по прочтении статьи некоторые возможности Remote Desktop в области удаленной поддержки систем вы найдете весьма полезными.

Что такое Remote Desktop

Remote Desktop — это фактически однопользовательская сессия Terminal Services, которая с помощью протокола RDP связывается с хостом, на котором запущена версия Windows XP Professional Edition. Приложения, к которым обращается пользователь Remote Desktop, запущены на системе хоста; между хостом и клиентскими системами передаются только входные данные от клавиатуры и мыши и выходные данные видео. Ограниченный объем передаваемых данных позволяет Remote Desktop очень эффективно использовать полосу пропускания и устанавливать сессии по различным каналам, как коммутируемым, так и WAN. Программное обеспечение клиента Remote Desktop — Remote Desktop Connection — работает на самых разных платформах Windows, в том числе XP, Windows 2000, Windows Me, Windows NT и Windows 9x.

Можно воспользоваться любым поддерживаемым в Windows клиентом Terminal Services для подключения к удаленному хосту XP Pro и запустить нужное приложение или выполнить другие необходимые операции для клиента, и все будет происходить так, как будто вы находитесь за консолью хоста. Во время сессии Remote Desktop можно переадресовывать ресурсы клиента — объекты файловой системы, принтеры, порты, аудиоустройства и буфер обмена — как требуется. Предположим, например, что для подключения Remote Desktop с компьютера A (офисный компьютер) к компьютеру Б (домашний компьютер) переадресуются все возможные локальные ресурсы; компьютер A может обращаться к буферу обмена компьютера Б, его дискам, портам и принтерам внутри сессии Remote Desktop. Можно даже слышать звучание колонок компьютера Б, которые издает компьютер A. Чуть позже мы обсудим, как включать и отключать переадресацию объектов.

Небольшие ограничения

Remote Desktop обладает целым рядом мощных функций, но следует изучить и ограничения этого программного продукта, прежде чем начинать использовать его. Самое главное, нужно учесть, что Remote Desktop позволяет открывать одновременно только одну пользовательскую сессию. Другими словами, когда вы подключаете Remote Desktop к компьютеру, его консоль блокируется, и уже никто не сможет работать за этим компьютером локально. Если же локальный пользователь нажимает Ctrl+Alt+Del для разблокирования компьютера, сессия Remote Desktop закрывается. Чтобы установить сессию Remote Desktop с компьютером, за которым в данный момент работает пользователь, нужно или войти в систему под учетной записью работающего пользователя, или зарегистрироваться с учетной записью, входящей в группу Administrators на удаленном хосте. В последнем случае на экране появится сообщение, в котором говорится, что сеанс пользователя, зарегистрированного на хосте в настоящее время, будет закрыт.

Другая особенность, связанная с однопользовательским ограничением Remote Desktop, заключается в правилах настройки завершения сеанса, Logoff, в меню Start в системе хоста, поскольку параметры Logoff не могут быть доступны удаленному пользователю Remote Desktop. Выбор в меню Start команды Disconnect в системе хоста приведет к тому, что текущая сессия останется открытой, но в заблокированном состоянии, что не очень желательно, если при регистрации использовалась административная учетная запись. Чтобы закрыть сессию, нужно набрать

logoff

в окне командной строки или щелкнуть Start, Run и ввести команду Logoff.

Подключение к хосту (с помощью Remote Desktop) со станции, находящейся вне корпоративной сети, например из дома, требует организации безопасного VPN-соединения между двумя системами. Если требуется разрешить внешним системам, расположенным за корпоративным брандмауэром, подключаться к офисным компьютерам при помощи Remote Desktop, то, скорее всего, придется сконфигурировать proxy-сервер, например Microsoft Internet Security and Acceleration Server (ISA) Server 2000, через который офисный компьютер сможет взаимодействовать с внешней системой.

Настройка Remote Desktop

Чтобы воспользоваться Remote Desktop, сначала необходимо разрешить удаленный доступ к системе хоста, а затем подключиться к хосту с клиентской станции, на которой установлен клиент Terminal Services. Чтобы настроить хост, следует открыть окно System Properties, запустив команду:

sysdm.cpl

из командной строки или выбрав Properties из контекстного меню My Computer. Затем необходимо перейти на вкладку Remote и установить флажок Allow users to connect remotely to this computer. Щелкните Select Remote Users для указания учетных записей, которым будет разрешено устанавливать сессии Remote Desktop с выбранным хостом. Используйте синтаксис domainnameusername для указания учетных записей домена. Когда на данном этапе настройки администратор добавляет пользователей, фактически происходит добавление учетных записей в локальную группу хоста Remote Desktop Users; как вариант можно в индивидуальном порядке добавить пользователей непосредственно в названную группу. По умолчанию любая учетная запись, которая является членом локальной группы Administrators, получает доступ к хосту через механизм Remote Desktop, после того как установлен флажок Allow users to connect remotely to this computer.

В состав XP Pro включен клиент Remote Desktop, он называется Remote Desktop Connection (mstsc.exe). Обратиться к ярлыку клиента можно через Start, Programs, Accessories, Communications, Remote Desktop Connection. Можно установить Remote Desktop Connection на поддерживаемую платформу, отличную от XP, с компакт-диска XP Pro. Программа установки Remote Desktop Connection, msrdpcli.exe, находится в каталоге SupportTools на компакт-диске XP Pro. Настройка Remote Desktop Connection — несложный процесс, в ходе которого администратор получает возможность удовлетворить запросы клиентов при помощи настроек, относящихся к производительности, безопасности и переадресации ресурсов. Ниже я рассмотрю настройку параметров безопасности Remote Desktop более подробно. Чтобы обратиться к настройкам Remote Desktop, следует щелкнуть кнопку Options в окне Remote Desktop Connection. На экране появится пять вкладок (см. экран 1).

|

| Экран 1. Клиент Remote Desktop |

По завершении настройки Remote Desktop нужно перейти на вкладку General и в секции Connection settings щелкнуть Save As для сохранения параметров конфигурации. Remote Desktop сохраняет настройки в файле .rdp, который ассоциирован с программой mstsc.exe. Можно запустить сессию с указанной конфигурацией, дважды щелкнув по RDP-файлу. После запуска клиента можно зарегистрироваться в системе хоста точно так же, как в локальной системе, и работать с ним, как если бы вы сидели за консолью хоста. Сессия может быть запущена в полноэкранном режиме, в окне или свернута — все точно так же, как и на локальной станции.

Microsoft предоставляет Web-версию клиента Remote Desktop, она называется Remote Desktop Web Connection. С ее помощью можно подключаться к удаленным компьютерам через Web-браузер. Web-версия клиента позволяет упростить процесс развертывания Remote Desktop для организаций с многообразными клиентскими платформами и обеспечить простое решение для мобильных пользователей и пользователей приложений за пределами корпоративного офиса. Подробнее о настройках Remote Desktop Web Connection в системах Windows Server 2003 или XP Pro рассказано в статье Microsoft «Installing Remote Desktop Web Connection» на сайте компании адресу. Загрузить элемент управления ActiveX Remote Desktop Web Connection и модели страниц для хостинга клиентских подключений Terminal Services в системах Windows под управлением Microsoft Internet Information Server (IIS) 4.0 (или более поздних версий IIS) можно на странице загрузки http://www.microsoft.com/downloads.

Безопасность

Простота, с которой Remote Desktop позволяет обращаться к системе, может обернуться нарушением безопасности при организации удаленных подключений. Можно настроить параметры Remote Desktop локально или при помощи Group Policy. В последнем случае обеспечивается более надежно защищенная реализация Remote Desktop благодаря следующим требованиям к безопасности:

- установка максимально допустимого уровня шифрования;

- установка аутентификации пароля при регистрации;

- отключение переадресации файлов;

- отключение переадресации принтеров;

- отключение совместного использования буфера обмена.

Современные клиенты Remote Desktop вроде того, который включен в состав XP Pro, позволяют шифровать данные сессии по 128-разрядной схеме, но некоторые устаревшие клиенты Windows не поддерживают 128-разрядное шифрование. Чтобы управлять уровнем шифрования, следует открыть Group Policy Editor (GPE), пройти последовательно Computer Configuration, Administrative Templates, Windows Components, Terminal Services, Encryption and Security и выбрать Set client connection encryption level. Здесь можно выбрать одну из двух настроек: Client Compatible, когда устанавливается максимально возможный уровень шифрования, при котором клиент еще может взаимодействовать с хостом, и High Level, когда отключаются все соединения для устройств, которые не поддерживают 128-разрядное шифрование. В разделе Encryption and Security вы увидите настройку требования аутентификации пароля при регистрации в системе — Always prompt client for password upon connection. При ее установке запрещается использовать сохраненные пароли на стороне клиента, что служит защитой от потенциальной угрозы системе безопасности.

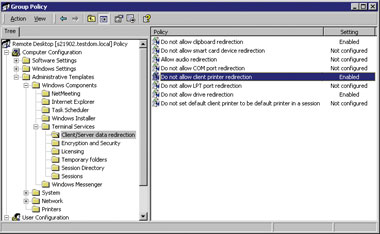

Также через Group Policy можно отключить переадресацию файлов и принтеров и совместное использование буфера обмена. Для этого задаются настройки Do not allow drive redirection («отключение переадресации файлов»), Do not allow client printer redirection и Do not allow clipboard redirection. Нужно открыть GPE и пройти последовательно Computer Configuration,

Administrative Templates, Windows Components, Terminal Services, Client/Server Data Redirection. Появится окно, показанное на экране 2. Настройки, выполненные с помощью Group Policy, переписывают установки, заданные в диалоговом окне Remote Desktop Connection.

|

| Экран 2. Настройка параметров удаленного доступа с помощью групповой политики |

Плохо описанный в документации режим Group Policy — Do not allow new client connections — позволяет включить или отключить хостинг Remote Desktop сразу на большом числе компьютеров. Чтобы обратиться к этой настройке, нужно пройти последовательно Computer Configuration, Administrative Templates, Windows Components и Terminal Services. Хотя из названия данной настройки вроде бы следует, что можно включить или отключить большое количество параллельных соединений, на самом деле установка этого параметра в Disabled включает Remote Desktop. И наоборот, установка Enabled отключает Remote Desktop на тех машинах, на которых до этого Remote Desktop мог работать.

Примем меры

Remote Desktop может быть очень полезным инструментом в руках квалифицированного пользователя. Но он же может оказаться и угрозой системе безопасности, если не принять необходимых мер к ее обеспечению. Чтобы гарантировать, что Remote Desktop не создает дополнительных пробелов, нужно задействовать Group Policy при настройке Remote Desktop и определить, что пользователи могут делать, устанавливая удаленные подключения, а что не могут. Кроме того, требуется убедиться, что системы, настроенные для работы с Remote Desktop, расположены за брандмауэром, и усилить пароли тех пользователей, которым предоставлен доступ к Remote Desktop.

Ресурсы Microsoft

Дополнительные сведения о Remote Desktop

«Frequently Asked Questions About Remote Desktop»

http://www.microsoft.com/windowsxp/ remotedesktop/faq.asp

Оптимизация Remote Desktop

«Tuning Windows XP Remote Desktop for Network Bandwidth»

http://www.microsoft.com/windowsxp/expertzone/ columns/russel/august27.asp

Эд Рот — редактор Windows & .NET Magazine. С ним можно связаться по адресу: eroth@winnetmag.com