Это решение ориентировано на корпоративное использование, хотя, как показывает практика, предприятия, относящиеся к сектору среднего и малого бизнеса, также активно его приобретают. Возможно, это связано с высокой квалификацией отечественных системных администраторов, которые, несмотря на небольшой размер сети, ориентируются на «тяжеловесные» корпоративные решения.

Что же примечательного в этом продукте? Начнем с не самой важной, но заметной особенности. OfficeScan поддерживает технологию Cisco NAC 2, позволяющую контролировать подключение компьютеров к офисной сети.

Представим, что сотрудник со своим ноутбуком побывал в командировке, где выходил в Интернет и устанавливал новые программы. Вряд ли компьютер в этот период времени был защищен от интернет-угроз на том уровне, который предлагает офисная сеть компании. Как только такой ноутбук снова будет подключен к сети, Cisco Trust Agent (являющийся одним из компонентов OfficeScan) первым делом проверит актуальность версии антивируса, активность защиты и передаст эти сведения инфраструктуре Cisco. Только после этого будет принято решение о допуске компьютера в сеть или о помещении его в карантин для дальнейшей установки обновлений и очистки от вирусов.

Гораздо более интересен новый подход Trend Micro к предотвращению заражения вирусами, названный веб-репутацией (Web Reputation).

Примечательно, что функционирует эта технология именно на рабочей станции, а значит, может действовать и вне офисной сети.

По версии специалистов Trend Micro, кроме блокировки вредоносных программ и очистки зараженных систем для современных антивирусных средств важно предотвращать саму попытку заражения. Для этого достаточно разорвать цепочку действий вредоносного ПО на любом этапе, например, не позволить коду загрузить обновления, чтобы антивирус смог обнаружить его при сканировании системы. Или на уровне маршрутизатора интернет-провайдера прервать отправку пакетов от бот-инфицированных компьютеров к управляющей машине. Или вовсе не дать пользователю зайти на подозрительный сайт. Именно эту задачу и решает технология веб-репутации.

Trend Micro обладает базой данных всех существующих в мире доменов и за каждым из них ведет подробный учет: отслеживает, как часто меняется IP-адрес, ассоциированный с доменным именем, или территория регистрации домена, а также определяет наличие на сайте вредоносного кода, участие домена в спам-рассылках и многое другое.

Таким образом, в любой момент можно взять «досье» на какой угодно домен и, используя некие математические действия, вычислить степень его надежности.

В отличие от систем родительского контроля, где разрешение на доступ к сайтам устанавливается субъективно, конкретным человеком, технология веб-репутации определяет оценку надежности домена на основе анализа его поведения, по объективным критериям, которые подчас могут быть и не видны «невооруженным» глазом сисадмина.

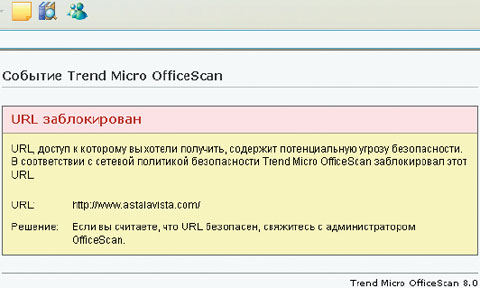

Если пользователь попытается зайти на сайт с нехорошей репутацией, он получит соответствующее сообщение (рис. 1). Если же домен в «связях, порочащих его, не замечен», то запрошенный URL откроется в браузере, как обычно.

Примечательна и еще одна функция продукта — корпоративный сетевой экран. Все правила безопасности определяются на сервере, а затем «спускаются» клиентам, причем пользователи могут и не знать об этих правилах. Так, например, при отключении рабочей станции от сети экран автоматически может перенастроиться на другие правила, определяющие безопасность при работе в автономном режиме, например в поездке.

Управление безопасностью сети из любой ее точки — еще одна важная особенность OfficeScan, реализованная посредством веб-панели управления. Использование веб-интерфейса позволяет администратору управлять сетью с любой машины, например определяя параметры обновлений. Традиционно в клиент-серверных системах принят принцип каскадирования обновлений, когда новые пакеты поступают на главный сервер, затем — на промежуточные, а от них — пользователям. Trend Micro реализовала принципиально иной подход: администратор может назначить любой клиентский компьютер сервером обновлений. Эта технология позволяет строить иерархию распределения обновлений без необходимости устанавливать дополнительное ПО в удаленных офисах. Обновления затрагивают не только антивирусную базу, но и еще 18 компонентов, среди которых подсистемы блокировки руткитов, модули защиты от шпионских программ, фишинга и проч.

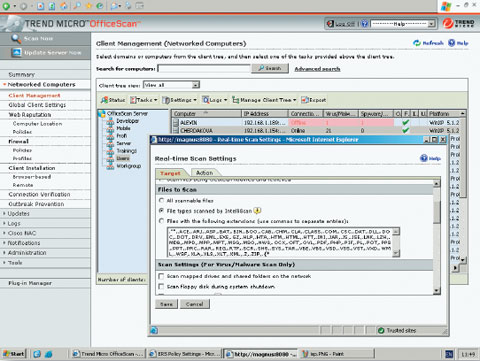

Панель управления позволяет полностью контролировать состояние сети, и в целом, и отдельно по каждому компьютеру. И соответственно менять уровень защиты, параметры обновления, настройки сетевого экрана и многое другое как для всей сети, так и для отдельного компьютера или группы рабочих мест (рис. 2).

Что же касается конечных пользователей, то они, как правило, не знают, что делает и как настроен OfficeScan на их компьютере. Клиентское приложение выполняет все свои функции в фоновом режиме, чаще всего оповещая о результатах только администратора. Согласитесь, если на компьютере бухгалтера обнаружен вирус, совершенно незачем вгонять такого ответственного работника в панику. Можно этот вирус просто удалить, не отвлекая пользователя от его непосред-ственной работы.

Кстати, из панели управления также незаметно для пользователя можно установить на его компьютер клиентский модуль — процесс установки будет виден только администратору. Хотя есть и другие способы, например традиционная установка с диска. Само клиентское приложение очень просто в использовании и обладает оптимальным набором функций. В зависимости от прав, установленных администратором, пользователь может самостоятельно не только проверять свой компьютер на наличие вирусов, но и менять некоторые настройки (рис. 3).

Развертывание системы безопасности на крупном предприятии — сложный проект, поэтому OfficeScan 8.0 реализован на основе расширенной архитектуры с возможностью подключения дополнительных модулей, которые обеспечат поддержку высокого уровня безопасности. Сейчас программисты Trend Micro работают над созданием всевозможных дополнительных модулей, таких, например, как модуль резервного копирования, а также над локализацией клиентской части продукта. Несмотря на то что английская версия довольно успешно продается на российском рынке, в скором времени в продажу поступит и версия с русскоязычным клиентом.

В заключение стоит сказать, что продукт сертифицирован на совместимость с Windows Vista, поэтому компании, которые еще только планируют развернуть или уже используют новую операционную систему, смогут оценить новый OfficeScan 8.0.

Цепочка заражений. Как и зачем вирусы попадают на ваш компьютер

Вирусные эпидемии сейчас практически исчезли. Нынешним вирусописателям не нужна огласка, они работают ради коммерческой наживы. Те, кто платит за создание вредоносного кода, рассчитывают получить прибыль, а значит, не жалеют денег, тем самым предоставляя создателям вредоносного ПО почти неограниченные возможности.

В последнее время вирусные атаки стали целенаправленными: нападениям подвергаются конкретные компании, банки и даже сообщества онлайн-игроков. Как ни странно, многие антивирусные лаборатории отмечают всплеск появления вирусов для онлайновых игр, например для Linage II. Злоумышленники крадут данные учетных записей, а затем зарабатывают, продавая на всевозможных форумах виртуальные артефакты за вполне реальные деньги.

И это еще не самый печальный пример.

У большинства современных вредоносных программ есть общая логика. На первом этапе к жертве попадает некий код, который сам по себе может быть и не опасным, если не считать большим вредом его присутствие в оперативной памяти. В систему он проникает разными путями — через сомнительный сайт, через инсталлированные программы от неизвестных разработчиков, в результате взлома, вместе со спамом и т. д.

Пусть изначально код и безвреден, но впоследствии он способен начать загружать из Интернета вредоносные компоненты или собственные обновления, позволяющие ему скрываться от антивируса.

Собрав нужную информацию, вредоносное ПО отправляет ее заинтересованным лицам. Совсем не обязательно, что ваши личные данные или информация о ваших перемещениях в Интернете уйдут именно к автору кода. Скорее всего, они попадут к кому-то еще — к заказчику атаки, который знает, что с ними делать.