С помощью чего это делается и под какими именами значатся вредоносные программы в компьютерных вивариях, неспециалистов редко интересует. Намного важнее знать, как подобных бедствий избежать, изучить возможности технологий защиты, их различия и границы применения. Часть данного вопроса и стала темой предлагаемой вашему вниманию статьи. Разговор пойдет о превентивном предотвращении вторжений.

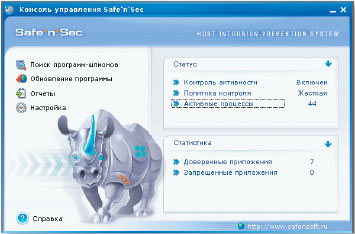

Идея описываемой методики достаточно проста. Каждая программа в «нормативном» режиме работы совершает определенный ряд действий. Если же ее активность начинает выбиваться за рамки «традиционной» или в системе активизируется ранее неизвестный «гость», специальная программа-сторож блокирует активность «до выяснения», т. е. все неразрешенные действия считаются потенциально опасными (в отличие от традиционных антивирусов, запрещающих активность лишь уже известных вредоносных программ). Подобные сторожа называются системами превентивного предотвращения вторжений (англ. Host Based Intrusion Prevention System, HIPS). Познакомимся с этим классом программ на примере одного из продуктов компании S.N. Safe & Software Ltd. — комплекса Safe’n’Sec Personal + ANTI-SPYWARE, который мы выбрали среди аналогичных программ за надежность работы, русскоязычный интерфейс и сравнительно более выгодную ценовую политику.

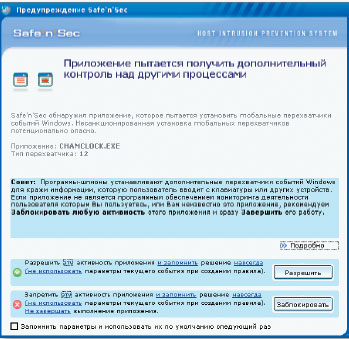

Переходя к деталям, отмечу, что слабое место технологии превентивного предотвращения вторжений заключено в человеческом факторе. Ведь именно у пользователя компьютера система защиты запрашивает разрешение или запрет на то или иное действие, классифицируемое как подозрительное. Вопросы о том, почему, например, некое вполне «легитимное» приложение пытается зарегистрироваться на автоматический запуск или получить контроль над другими процессами, способны озадачить и квалифицированных специалистов. Это и учли разработчики Safe’n’Sec Personal в своей программе, постаравшись сделать систему управления защитой максимально прозрачной и удобной. Пожалуй, во многом им это удалось.

Все приложения, действующие на наблюдаемом компьютере, Safe’n’Sec подразделяет на три класса: разрешенные, настраиваемые и заблокированные. Деятельность разрешенных она не ограничивает. Заблокированным соответственно запрещены любые действия. Активность настраиваемых регламентируется набором правил. Правила, уникальные для каждого приложения, называются частными. Помимо этого есть еще и общие правила контроля активности. Они действуют для всех приложений и применяются после частных.

Частные и общие правила строятся по одному прин-ципу: контроль доступа (разрешение/запрещение или только наблюдение с записью в журнал) наблюдаемого приложения к определенным ресурсам или выполнению неких операций. Под контролем Safe’n’Sec находятся файловая активность, доступ к системному реестру, взаимодействие процессов, вызов системных функций, сетевая активность. При необходимости любой тип описанных операций можно исключить из-под наблюдения системы защиты, что бывает необходимо, например, при отладке работы некой прикладной или системной программы.

Набор общих правил изначально поставляется с Safe’n’Sec и начинает действовать с момента установки программы. Частные же правила формируются по мере работы системы. Когда некое приложение совершает действие, включенное в список наблюдаемых Safe’n’Sec, оно блокируется и пользователю сообщается о том, что данное приложение собирается выполнить некую операцию. Здесь и запрашивается разрешение или запрещение этого действия. На основании ответа формируется частное правило. В следующий раз при совершении наблюдаемой программой аналогичного действия Safe’n’Sec, уже не спрашивая пользователя, будет руководствоваться ранее созданным частным правилом.

Доступ к коллекциям общих и частных правил предоставляется из консоли управления Safe’n’Sec. Правила можно просматривать, редактировать, менять очередность следования, удалять, отключать и создавать новые.

Программа хорошо документирована, поэтому не буду задерживаться на описании типовых операций. Отмечу лишь, что хотя в этом программном комплексе защиты и предоставлена функция контроля сетевой активности пользовательских и системных приложений, использовать лучше не ее, а сторонний сетевой брандмауэр (или выбрать специализированную версию Safe’n’Sec — Safe’n’Sec + OutPost). В современных программных персональных брандмауэрах (например, Agnitum Outpost Firewall Pro) помимо базового контроля сетевой активности приложений (что реализовано и в Safe’n’Sec + ANTI-SPYWARE) есть ряд дополнительных функций (скажем, контроль содержимого веб-трафика; в Safe’n’Sec данной функции нет). Вследствие этого описываемая версия Safe’n’Sec по функциональности несколько уступает специализированным сетевым брандмауэрам. Более подробно узнать о возможностях современных сетевых защитных комплексов можно, ознакомившись со статьей Алексея Гречишникова и Екатерины Трофимовой «Скафандры для ПК» («Мир ПК», №7/07, с. 58). На этом, закончив экскурс в сравнительный анализ сетевой защиты, вернусь к Safe’n’Sec.

Рассматриваемая версия в дополнение к вышеописанному контролю активности приложений предлагает также возможность поиска программ-шпионов. Иные варианты программных комплексов персональной защиты, предлагаемые разработчиками, включают в свой состав антивирусы Dr. Web и BitDefender.

Кроме однопользовательских вариантов Safe’n’Sec компания-разработчик предлагает и корпоративное решение, в котором реализована централизованная система удаленного управления системой защиты. С ее помощью системный администратор удаленно настраивает клиентские программы, устанавливает общие настройки и задачи для групп компьютеров. Также централизованно осуществляется контроль всех событий в сети и ведется учет доступа к конфиденциальной информации.

И все же вернусь к слабому месту технологии превентивного предотвращения вторжений — к человеческому фактору. Сколь бы продуманна и изощренна ни была система защиты, ее надежность все равно зависит от пользователя. Не стоит об этом забывать.

Safe’n’Sec Personal + ANTI-SPYWARE

ВЕРСИЯ: 2.0.0.1610.

Размер дистрибутива: 13 Мбайт.

Срок тестового использования: 30 дней*.

Стоимость годовой лицензии: 962 руб. Для активизации программы и установки обновлений требуется подключение к Интернету.

Системные требования: Не менее 64 Мбайт ОЗУ; не менее 30 Мбайт свободного места на диске; Windows XP Home Edition +SP2/Windows XP Professional + SP2/Windows 2000 Professional + SP2.

*Актуальную информацию об условиях применения, стоимости и функционале программ можно получить на веб-сайте компании-разработчика.

Кросс - платформенность

В классе систем превентивного предотвращения вторжений следует также отметить:

-

McAfee Host Intrusion Prevention for desktops;

-

CA Host-Based Intrusion Prevention System (CA HIPS) (основана на разработках компании TINY Software Ltd., в частности на Tiny Personal Firewall) — Windows-платформы;

-

McAfee Host Intrusion Prevention for servers — Windows/Solaris/Linux;

- PitBull Foundation — Solaris/Linux-платформы.

Список упоминаемых проектов и ресурсов

StarForce http://www.star-force.ru/

Safe’n’Sec http://www.safensoft.ru/

Agnitum http://www.agnitum.ru/

«Мир ПК» http://www.osp.ru/pcworld/

CA HIPS http://www.ca.com/

PitBull Foundation http://www.argus-systems.com/

McAfee HIP http://www.mcafee.com/