От редакции. Как-то незаметно для себя все мы стали участниками антивирусного марафона, причем у него пока не только не видно конца, но и даже свет не забрезжил в конце туннеля. Антивирусные компании, отбиваясь от полчищ вредоносных программных паразитов, борются за лидерство. Да и пользователи не бездействуют: одни из них сбились с ног в поисках «абсолютного оружия», другие собирают арсеналы разнообразных средств обороны, а третьи, особенно дорогие нам, успевают к тому же черкнуть несколько неравнодушных строчек в наш журнал, якобы зловредно распространяющий вирусы вместе с приложением «Мир ПК-диск».

С конца 2003 г. (см. «Трояны и Adware», «Мир ПК-диск», №12/03) в статьях и личной переписке мы не уставали разъяснять, что проблема заключалась в том, что антивирусные фирмы определяли опасность так называемых adware-программ различным образом. Однако события и активная переписка следующих полутора лет убедили нас в том, что вопрос гораздо шире и касается состояния всей антивирусной отрасли. Свое видение ситуации мы изложили в статье «Антивирусы Касперского: разящий меч революций» («Мир ПК», №8/05, с. 40).

Но, как известно, на любую проблему можно посмотреть с нескольких сторон. На этот раз свою точку зрения излагает компания «Лаборатория Касперского».

Когда мы прочитали статью Руслана Богатырева «Антивирусы Касперского: разящий меч революций», опубликованную в журнале «Мир ПК», №8/05, то очень обрадовались. В ней подняты очень интересные и важные для всей антивирусной индустрии вопросы, о которых мы не говорили по простой причине — пользователи решили бы, что «антивирусники опять жалуются на свою тяжелую жизнь, зарабатывая на страхах пользователей». Но о страхах мы поговорим чуть позже, а сначала сфокусируемся на проблемах, поднятых автором в статье, и представим, как мы их видим, так сказать, изнутри. Начнем по порядку.

Взгляд на проблемы снаружи и изнутри

Различия в трактовке понятия «вирус». Действительно, сейчас не существует ни одного академически точного определения понятия «вирус». Причина проста: всегда среди «нормальных» программ находилось исключение, обладающее его свойствами. Кроме того, с каждым годом появлялись новые классы программ, которые не являлись вирусами, но были вредоносными (наносили вред данным пользователя), — различные троянские программы и черви. Как их называть? Вирусами? Это некорректно. Именно поэтому последние лет пять антивирусные компании используют термин malware (по-русски — вредоносное программное обеспечение). Но большинство пользователей и работников СМИ по-прежнему именуют все вредоносное ПО вирусами. Р. Богатырев в своей статье оригинально обошел эту проблему: он назвал вредоносное ПО словом «микроб». С точки зрения точности определения это некорректно, но для понимания вопроса — вполне адекватно.

Расхождения в определении степени опасности заражения. Да, такая проблема существует, бывают случаи, когда вирусные аналитики видят угрозу по-разному. И дело здесь не в том, как компания оценивает опасность самой вредоносной программы, а в том, насколько опасна эпидемия этого «микроба». Если продолжить предложенную автором аналогию с биологией, то можно сказать, что антивирусные аналитики руководствуются не опасностью «микроба» как такового, а количеством заразившихся. Если бы биологи придерживались методики, предложенной Русланом, то на Земле была бы перманентная эпидемия HIV, птичьего гриппа, обычного гриппа, оспы и проч. Однако же мы имеем лишь периодические и локальные эпидемии. Точно так же и в мире компьютерной вирусологии мы говорим об эпидемиях, а не об опасности того или иного отдельного «микроба».

Отсутствие единой международной классификации компьютерной инфекции. Это, пожалуй, одна из самых старых и обсуждаемых проблем среди антивирусных экспертов. Дело в том, что антивирусные компании находят одну и ту же новую вредоносную программу в разное время, но временной промежуток слишком мал (это не дни, а часы или порой даже минуты), чтобы они могли договориться между собой о едином названии. При этом, к сожалению, общепринятых правил наименования вирусов не существует. Иногда вирусные аналитики дают имя на основе какой-нибудь строки, встретившейся в коде вредоносной программы, иногда отталкиваются от функционала, а зачастую от похожести на другие вредоносные программы. Эксперты «Лаборатории Касперского» являются членами упомянутой автором «Организации антивирусных исследований» (CARO). Они участвовали в обсуждении этой проблемы и предлагали свои подходы, но после долгих размышлений убедились, что ни один из предложенных членами CARO методов не будет работать. Самое простое решение — цифровые названия вредоносных программ. Однако пользователям нужны яркие, запоминающиеся слова. Как отразится подобное решение на уровне общей компьютерной грамотности и осведомленности в вопросах ИТ-безопасности? Мы отнюдь не уверены, что название Email-Worm.Win32. Z1564 также привело бы к положительным для мировой экономики последствиям в плане информирования общественности и формирования соответствующего отношения к вопросам компьютерной гигиены, как короткое, запоминающееся MyDoom. Это скорее образовательный, социальный вопрос.

Кроме того, существуют и чисто технические проблемы, не позволяющие ввести единую классификацию вредоносных программ. Антивирусные сканеры по-разному детектируют новые вредоносные программы вследствие разных технических и технологических возможностей продуктов. Поэтому каждую модификацию уже известного троянца одна компания будет, например, обозначать следующей по алфавиту буквой под тем же общим названием, а другая создаст общее детектирование, и таким образом несколько обновлений будут объединены одной сигнатурой в антивирусной базе.

Надо ли решать проблему отсутствия единой классификации вредоносных программ? Да, безусловно, но это задача экспертов в области компьютерной вирусологии. А для пользователей подобной проблемы просто не существует, для них самое главное — вообще не иметь проблем с вирусами...

Технологическая исключительность. «Если пользователь поставил на свой компьютер антивирус одной компании, то почти наверняка ему не удастся полноценно задействовать конкурирующую программу. Это связано с особенностями реализации антивирусного контроля», — пишет Р. Богатырев. Да, правильно. Однако обусловлено данное явление вовсе не конкуренцией, как он утверждает, а особенностями реализации антивирусного монитора (он же сканер реального времени). Антивирусные компании не создают операционные системы и не могут на них влиять, значит, приходится использовать определенные трюки для корректной работы антивирусных драйверов, функционирующих на нулевом кольце в ядре ОС (уровне ядра компьютерной системы).

Кстати, заметим, что два почтовых антивируса отлично уживаются на одном почтовом сервере (нет конфликта антивирусных драйверов), и многие эксперты советуют предприятиям использовать защиту разных производителей. Что же касается ПК, то мы не считаем, что два антивируса на одном компьютере — надежнее, чем один. В данном случае качество детектирования отнюдь не увеличивается в 2 раза: слишком много пересечений. Однако мы согласны, что пользователи должны иметь право выбора и возможность устанавливать несколько продуктов, если они того хотят.

Информационное отчуждение. «Антивирусные компании практически не сотрудничают друг с другом в области оперативного информирования о появлении новых микробов».

Боимся вас разочаровать, уважаемые читатели, — ситуация с оперативным обменом информацией между антивирусными компаниями противоположна представленной в статье. Сейчас в антивирусной индустрии существует практика регулярного (в основном ежемесячного) обмена вирусными коллекциями. Кроме того, при появлении новой серьезной угрозы обмен информацией осуществляется практически незамедлительно, поскольку во главу угла ставится глобальная безопасность пользователей, а не конкурентная борьба. Подтверждение тому — ежегодные конференции производителей антивирусов, проводимые Virus Bulletin, организации типа CARO и AVPD (Anti-Virus Professional Developers Assosiation) и проч. На маркетинговом уровне антивирусные компании конкурируют, а на технологическом — сотрудничают. В настоящее время скорость обмена информацией достаточно часто оказывается выше, чем темпы распространения новой вредоносной программы, и именно благодаря этому удавалось предотвращать некоторые глобальные эпидемии.

О мифах

БСльшая часть обсуждаемой статьи посвящена различным мифам о «Лаборатории Касперского». Давайте попробуем разобраться в них. Если мы скажем, что к созданию мифов маркетологи «Лаборатории Касперского» не приложили никаких усилий и что все мифы родились помимо нашей воли и лишь отражают мнение клиентов, вы все равно не поверите. Поэтому просто подтвердим слова автора: «Эта компания сумела выстроить в умах отечественных пользователей образ беспощадного палача любой компьютерной заразы — палача, от которого не может спрятаться ни один мало-мальски вредоносный микроорганизм». Полагаем, именно репутация очень хорошего сканера, «от которого не может спрятаться ни один вредоносный организм», и стала причиной рыночного успеха Антивируса Касперского.

Миф 1. Антивирусы Касперского — лучшие в мире. Мы действительно стремимся стать лучшими в мире. Но не по рыночной доле и обороту (пока), а по качеству борьбы с вирусами. И на этом поприще мы весьма преуспели. Как судить об этом? Есть два основных критерия. Первый — признание технологий компании. Наш антивирусный «движок» используют в своих продуктах многие успешные и крупные компании, лидирующие в своих сегментах рынка, например, F-Secure (Финляндия), Aladdin (Израиль), G-Data и Astaro (Германия), Sybari (недавно купленная корпорацией Microsoft), Borderware Technologies, Nokia ICG, BlueCoat (США), Microworld (Индия) и др. (Здесь перечислена лишь малая часть партнеров, так как во многих случаях мы не имеем права разглашать факт нашего сотрудничества.) Все они чрезвычайно довольны качеством «движка» и оказываемым сервисом. За восемь лет существования «Лаборатории Касперского» не было ни одного случая расторжения контракта.

Второй критерий — международные тесты, в которых мы нередко побеждаем. Следует признать, что не во всех, поскольку применяются различные методики тестирования и устаревшие базы, да и что греха таить, сами допускаем ошибки. Руслан в своей статье апеллирует к тестам известного издания Virus Bulletin (VB). Безусловно, VB — один из самых признанных экспертов в антивирусной индустрии. Однако, к сожалению, до сих пор не разработана методология тестирования антивирусных программ, которая была бы стопроцентно объективна. Если вы действительно хотите разобраться в вопросе, то используйте несколько источников и изучайте информацию различных независимых исследовательских центров (West Coast Labs — http://www. westcoastlabs.org, http://www.AV-test.org, http://www.AV-comparatives.org и т.д.). В таблице приведен результат последнего теста (2005 г., август), проведенного AV-сomparatives.org. И он, как говорится, налицо. (С итогами испытаний других продуктов читатели могут познакомиться самостоятельно.)

Нельзя забывать также о том, что антивирусы очень часто обновляются, и если для теста используются базы даже недельной давности, то результаты его скорее всего будут необъективны. Именно поэтому «Лаборатория Касперского» разработала собственную методику тестирования антивирусных продуктов, которой готова поделиться со всеми, кого она заинтересует.

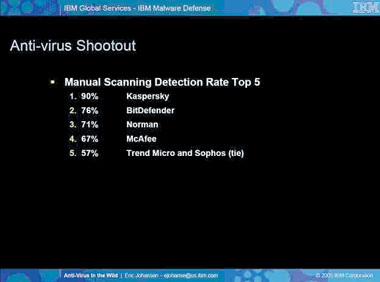

Миф 2. Антивирусы Касперского — самые проницательные, ничто не скроется от их всевидящего ока. Это также не миф. По состоянию на июль 2005 г. Антивирус Касперского поддерживает 1200 форматов упаковщиков и около 250 форматов различных архивов. В доказательство можно привести недавние тесты лаборатории IBM. Ее специалисты протестировали 13 различных антивирусных программ на предмет возможности обнаружения одного и того же почтового червя (Net-Worm.Win32. Nimbda), упакованного различными упаковщиками (21). (Подробности можно узнать на блоге автора доклада — http://www.malwareblog.com/?p=169.) Результат говорит сам за себя — 19 вариантов из 21 были обнаружены Антивирусом Касперского.

Миф 3. Сигнатурные методы умирают, и антивирусы, их использующие, безнадежно устарели. Руслан пишет: «Подавляющее большинство антивирусных компаний (и «Лаборатория Касперского» здесь не исключение) использует в качестве основного подход на базе сканирования сигнатур (уникальной последовательности программного кода)». И далее: «Куда более надежным подходом является имитация выполнения сомнительного кода, контролирующая и блокирующая опасные операции (принцип саркофага), чего антивирусы Касперского, к сожалению, пока не делают».

Давайте разберемся, что делает хороший антивирус. Он обнаруживает все вредоносные программы (старые и новые) и не совершает ошибок — не говорит на «чистый» файл, что это вредоносный код. В этом смысле сигнатурный поиск дает наиболее точное детектирование, поскольку обеспечивает однозначное определение файла. Конечно, и он полностью не защищает от ложных срабатываний, но тут уж все зависит от качества разработки. У поведенческих блокираторов (ПБ) количество ложных срабатываний обычно значительно выше, поскольку они пытаются определить объект по его поведению. И есть довольно много программ, совершающих действия, которые могут быть расценены как подозрительные. Например, некоторые из них, запускающиеся вместе с Windows, изменяют ключи автозапуска Реестра (ICQ, QuickTime, ABBYY Lingvo и т.д.). То же самое делают многие вредоносные программы, часть из которых очень хорошо маскируются, и потому их довольно сложно опознать. Из-за этого уровень обнаружения вредоносных программ у ПБ редко превышает 75%.

Наряду с поведенческими блокираторами существуют эвристические анализаторы — программы, пытающиеся предугадать, что будет делать подозрительная программа без ее запуска. Сейчас эвристики встроены почти во все мировые антивирусы, в том числе и в наш.

Еще один вид защитных программ — системы предотвращения вторжений (IDS, intrusion detection systems), занимающиеся отражением сетевых атак и блокировкой IP-адреса атакующего компьютера. Обычно IDS выпускаются как отдельные утилиты, они редко бывают встроены в антивирусную программу. «Лаборатория Касперского» недавно включила такую систему в стандартную поставку Антивируса Касперского версии 5.0.

Тенденция последних лет состоит в том, что «обычные» антивирусы используют все больше различных технологий. Так, для повышения релевантности обнаружения вредоносных кодов в версию 6.0 Антивируса Касперского помимо упомянутых выше будут встроены проактивные технологии защиты от потенциально опасных программ (spyware), поведенческий блокиратор второго поколения и др.

Однако ни одна какая-либо технология, ни все они вместе, интегрированные в один продукт, не дают и не могут дать стопроцентной гарантии. Дело в том, что антивирусным компаниям приходится бороться не с программами, а с хитрыми, изощренными, замечательно разбирающимися в антивирусных технологиях людьми, желающими украсть чужие деньги. Они пишут такие программы, которые позволяют эти самые технологии обходить.

Остается единственный выход: как только «та сторона» (все эти хакеры, вирусописатели, спаммеры) напишет что-то новенькое, срочно выпускать «лечилку», или «заплатку», и немедленно посылать пользователям. И вот здесь старый сигнатурный метод как нельзя кстати. «Лаборатория Касперского», например, все свои новые технологии вкладывает в антивирусные базы. Таким образом, мы доставляем пользователям обновления, включающие в себя новые способы обработки программ, новые эвристики и новые методы. Базы в чистом виде, содержащие лишь маски файлов, давно ушли в прошлое.

Предугадать все действия злоумышленников и создать стопроцентную защиту даже теоретически невозможно. В любом случае есть шанс, что противник воспользуется какой-нибудь новой уязвимостью или придумает новый ход. Поэтому только разумное использование комбинации различных технологий, в том числе и «устаревших» сигнатур, приведет к искомому результату — обнаружению большинства вредоносных программ при минимуме ошибок.

О потенциально опасных программах

В своей статье автор поднял одну из важнейших проблем в области современных компьютерных угроз — вопрос потенциально опасного программного обеспечения. В эту категорию входит много типов программ: adware (рекламные программы), riskware (программы, производящие действия, которые могут быть потенциально опасны), dialers, или «звонилки» (программы, звонящие по какому-то номеру через встроенный модем и тратящие деньги пользователя), различные прокси-серверы и пр. Суть проблемы в том, что существуют легитимные рекламные программы и так называемые «серые», которые не ведут диалога с пользователями, скрывают свое присутствие в системе, осуществляют переадресацию запросов, показывают непрошеную рекламу и накручивают счетчики. Вопрос автора «Что со всем этим делать?» вполне законен. Если в ситуации с вредоносными программами логика бинарна (либо вирус есть, либо нет), то в случае с рекламными программами все гораздо сложнее. Если пользователь решил использовать такую рекламную программу (скажем, администраторы часто применяют бесплатные утилиты удаленного администрирования), то антивирус не должен навязывать свой вердикт. Проблема в том, что большинство пользователей не понимают этой разницы, а антивирусные продукты ее недостаточно хорошо разъясняют. И в случае, если антивирус что-то обнаружил, то оно удаляется без размышлений (особенно, если стоит опция «удаление по умолчанию»), а потом могут начаться претензии к антивирусу. У нас определение подобных программ вынесено в отдельные, так называемые расширенные базы, которые по умолчанию отключены. Но многие люди включают эту опцию, а к нам предъявляют претензии. Что делать? Мы сознаем, что это серьезная проблема, и пытаемся с ней бороться. В частности, версия 6.0 нашего продукта будет иметь цветовую дифференциацию обнаруживаемых объектов. Вирусы будут показываться красным, потенциально опасные программы — оранжевым, рекламные — желтым. Причем пользователь может по-разному настроить действия со всеми этими объектами (вирусы удалять не спрашивая, adware пропускать, о riskware делать запрос и т.п.).

Бывают и накладки. Например, мы относим какую-либо программу к riskware, и ее авторы начинают писать жалобные письма: «АК детектирует нас как вирус». К сожалению, если программа содержит потенциально опасные функции, то мы считаем своей обязанностью уведомлять об этом наших пользователей. Да, это может быть неприятно разработчикам таких программ, но, на наш взгляд, они должны серьезно задумываться о том, безопасно ли производимое ими ПО, и не должны допускать явных нарушений, с чем мы, естественно, будем бороться.

Что делать?

Как же действовать всем антивирусным компаниям и, в частности, «Лаборатории Касперского»? Ситуация в области современных компьютерных угроз с каждым годом усложняется. Антивирусные компании находятся в состоянии постоянной войны с вирусописателями и хакерами. Они изобретают новые технологии, но злоумышленники их обходят, разрабатывая все более изощренные методы создания вредоносных программ, а компании в ответ создают более совершенные методы защиты. К сожалению, пока сохраняется возможность зарабатывать деньги на компьютерном криминале, ситуация будет только ухудшаться. Поэтому свою основную задачу мы видим в борьбе с вирусописателями и создании максимально эффективной защиты компьютеров и сетей. Причем у нас есть мечта сделать эту защиту лучшей в мире. Мы понимаем, что она не будет 100%-ной. Но если наши усилия помогут спасти банк, компанию или домохозяйку от очередной попытки отъема денег, если на компьютер, защищенный Касперским, не проникнет хакер, если мы сумеем быстро заблокировать начинающуюся мировую эпидемию, то будем чувствовать: делаем то, что нужно. Многие вредоносные программы содержат в своем коде тексты, оскорбляющие Евгения Касперского и компанию, им созданную. Так что к обидам нам не привыкать. И мы благодарны Р. Богатыреву за то, что он назвал нас «разящим мечом». Дай бог, чтобы и вирусописатели так думали.

ОБ АВТОРАХ

Андрей Никишин — начальник отдела стратегического развития и маркетинговых исследований (Andrey.Nikishin@kaspersky.com), Ольга Кобзарева — руководитель информационной службы (Olga.Kobzareva@kaspersky.com) «Лаборатории Касперского».