защиты: они нерегулярно обновляют антивирусные базы, устанавливают нерегламентированное ПО, занимаются «серфингом» по сомнительным ресурсам Internet. Зачастую клиентские устройства являются носителями вредоносного кода и имеют уязвимости, с помощью которых в информационную систему предприятия пытаются проникнуть злоумышленники.

Чтобы избежать нарушения целостности защиты из-за несоблюдения политик безопасности «на местах», специалисты предлагают при подключении к корпоративной сети аутентифицировать не только сотрудников, но и устройства. Они централизованно проверяются на соответствие принятым в компании политикам безопасности. Эта процедура если и не является панацеей, то, по крайней мере, обеспечивает максимальный уровень защищенности корпоративных сетей.

Нас, в первую очередь, интересует готовность производителей предоставить рынку законченные продукты для контроля над сетевым доступом. Рассмотрим функциональность решений такого класса и определим, насколько она соответствует «идеальной модели», требованиям норм информационной безопасности и ожиданиям заказчиков.

Всем миром на защиту

Технология контроля над сетевым доступом очень молода. Работа в этом направлении проводится не больше двух лет, и готовых продуктов с широким функционалом пока не очень много. Кроме того, некоторые производители «путают» контроль над сетевым доступом и сетевой контроль над доступом, вводя в заблуждение заказчиков. Напомним: второй тип контроля предполагает лишь аутентификацию пользователей при работе с оборудованием и выходе в сеть.

Большинство производителей могут похвастать лишь фрагментарными успехами в рассматриваемой области. Зачастую они предлагают контроль на уровне операционных систем, некоторых типов клиентских устройств или «фирменных» технологий. Дальше всех продвинулись крупные разработчики средств информационной защиты, имеющие в своем арсенале решения для обеспечения безопасности рабочих мест и многофункциональное сетевое оборудование.

Чуть больше года назад на мировом рынке начались активные процессы стандартизации в сфере контроля над сетевым доступом. С глобальной инициативой создания архитектурного стандарта Trusted Network Connect (TNC) выступила рабочая группа Trusted Computing Group (TCG), членами которой являются более 60 крупных компаний, в том числе Avaya, Dell, Ericsson, IBM, Intel, Microsoft, Motorola, NEC, Nokia, Nortel Networks, AMD, HP и Sun Microsystems. Предполагается, что спецификация TNC будет описывать шесть прикладных программных интерфейсов (API), которые производители обещают реализовывать в своих продуктах для аутентификации клиентских устройств и реализации правил защиты в корпоративных сетях.

Большинство компаний, присоединившихся к рабочей группе TCG, разрабатывают решения для контроля над сетевым доступом. Некоторые из них еще находятся в стадии проектирования, другие предлагаются как готовые коммерческие продукты. Отметим, что не все производители стараются полностью охватить все аспекты контроля над сетевым доступом: некоторые из них концентрируются на «излюбленных» задачах. Появляются решения для контроля над настройками операционных систем, компонентов инфраструктуры или отдельных средств защиты. Но даже в этих случаях продукты ориентированы на интеграцию друг с другом, что обеспечивает целостную реализацию TNC.

|

Фрагментарные успехи

Один из самых влиятельных членов TCG корпорация Microsoft уже несколько месяцев разрабатывает инструмент Network Access Protection (NAP). Он позволит проверять компьютеры, подключающиеся к корпоративной сети, на соответствие установленным политикам безопасности на уровне операционных систем. NAP будет определять тип и качество установленного у пользователей программного обеспечения, наличие уязвимостей, своевременность обновлений. Если клиентская ОС не пройдет проверку, компьютер будет отправлен в карантинную зону. Инструмент NAP встроен в операционные системы Microsoft Windows Vista и Windows Server Longhorn, которые выйдут на рынок в ближайшее время, а сейчас доступны в бета-версиях.

Очевидно, что контроля над сетевым доступом лишь на системном уровне недостаточно. Сейчас разрабатываются специальные опции для продуктов Microsoft, упрощающие их интеграцию с инструментами защиты сетей и с оборудованием сторонних производителей (Check Point, Juniper Networks, Cisco Systems).

Контроль над сетевым доступом на уровне всего клиентского ПО обеспечивает и продукт Security Suite компании LANDesk Software. Стремясь предложить законченное решение в данной области, разработчик рекомендует использовать его систему совместно с инструментарием Intel и Cisco.

Тем временем корпорация Intel уже продвигает, в том числе в России, решение Active Management Technology (AMT). По словам Алексея Рогачкова, специалиста по внедрению продуктов Intel, его особенностью является возможность удаленного обнаружения, восстановления и защиты подключенных к сети компьютеров вне зависимости от состояния их операционных систем.

Однако в Intel признают, что данный продукт не рассчитан на реализацию всего функционала контроля над сетевым доступом. Стремясь предложить полнофункциональное решение, корпорация вступила в альянс с компанией Cicso Systems, не являющейся членом группы TCG. В рамках этой инициативы производители совместно продвигают технологии Intel AMT и Cisco Network Admission Control (NAC). Последняя обеспечивает автоматическую проверку подключаемых к корпоративной сети пользовательских устройств на наличие уязвимостей, вредоносного кода и своевременных обновлений защитного ПО.

|

В рамках сотрудничества с TCG добиваются успеха и традиционные разработчики программно-аппаратных средств защиты. Среди них стоит отметить Check Point и Symantec, наиболее полно реализовавших концепцию TNC.

Антон Разумов, консультант по безопасности российского представительства Check Point, сообщил, что почти одновременно с началом реализации инициатив NAC и NAP его фирма заявила о создании собственной технологии Total Access Protection (TAP). Она является «сердцем» семейства продуктов Integrity, ориентированных на заказчиков категории Enetrprise. Построение информационной системы с поддержкой TAP предполагает установку на каждой рабочей станции программных клиентов Integrity. При подключении к сети они автоматически обращаются к специальному серверу, транслирующему параметры политик безопасности «на места». Представитель Check Point отметил, что решение его компании не только идентифицирует уязвимости, вредоносный код и наличие необходимого ПО, но и определяет состояние программ в момент сканирования. В случае несоответствия компьютера установленным правилам он переводится в «песочницу» (подключается к специальному серверу с крайне ограниченными возможностями работы с приложениями).

Integrity имеет встроенные инструменты защиты систем мгновенного обмена сообщениями (Instant Messaging), что особенно важно с учетом опасности Inernet-пейджеров, через которые все чаще предпринимаются атаки. Поскольку Check Point не выпускает ОС, прикладное ПО и сетевое оборудование, для построения полномасштабной системы контроля над доступом предусмотрена интеграция Integrity с механизмами внешних производителей. В частности, компания развивает партнерские отношения с Microsoft и Cisco.

Integrity может работать с любыми устройствами, поддерживающими протоколы 802.1x и EAP. Другими словами, система легко интегрируется с продуктами разных производителей, в том числе коммутаторами, маршрутизаторами и точками беспроводного доступа.

Активность в сфере контроля над сетевым доступом проявляет и другой крупный производитель программно-аппаратных средств защиты, компания Symantec. Осенью прошлого года она приобрела фирму Sygate, получившую известность благодаря оригинальной системе управления доступом к сетевым ресурсам Universal Network Access Control (UNAC). Как сообщил Рамиль Яфизов, системный инженер Symantec, подготавливается интеграция собственных технологий Symantec и инструментария Sygate. Опции контроля над сетевым доступом планируется внедрить в многофункциональный продукт WholeSecurity, защищающий корпоративную сеть при помощи разных методов, в том числе проактивных. Интеграция систем двух производителей должна завершиться во второй половине года.

Разработки Sygate уже интегрированы с решением компании Alcatel. Ее новая линейка устройств корпоративного уровня с поддержкой функций VLAN оснащена системой Sygate Secure Interprise с механизмами контроля над сетевым доступом. Такие функции реализованы в коммутаторах серии OmniSwitch 6800.

Total control

Почин производителей средств информационной защиты подхватили крупнейшие поставщики сетевого оборудования. Они стараются расширить спектр возможностей своих изделий за счет встраивания в них дополнительных функций. К числу таких компаний можно отнести Foundry Networks, Extreme Networks и Enterasys Networks.

Среди членов группы TCG концепцию TNC наиболее полно реализовала Juniper Networks. Успех компании обусловлен как ее вступлением в ряды TCG, так и приобретением небольшой фирмы Funk Software. Последняя стояла у истоков создания стандарта TNC и одной из первых анонсировала готовые продукты, отвечающие его требованиям. Это сервер Steel-Belted Radius Endpoint Assurance и новая версия технологии 802.1X Odyssey Client.

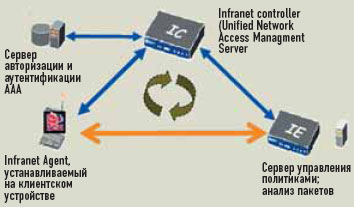

После покупки Funk компания Juniper предложила рынку концепцию безопасной надежной корпоративной инфраструктуры Enterprise Infranet. Как рассказал Павел Ковалев, руководитель направления информационной безопасности «Нетвелл» (официального дистрибьютора Juniper в России), основными чертами решения на основе Enterprise Infranet являются контроль над доставкой и использованием данных, а также мониторинг угроз.

Решение действует по уже описанной схеме. Данные о соответствии требованиям политики безопасности, собираемые ПО Infranet Agent с клиентских устройств перед их подключением к сети, передаются на контроллер IC 4000 (рассчитан на поддержку 3 тыс. пользовательских узлов) или IC 6000 (до 25 тыс. машин) и обрабатываются сервером. Если проверка прошла успешно, на межсетевой экран Netscreen подается команда активизировать доступ к ресурсам. При обнаружении проблем машина перенаправляется на специальный сетевой ресурс для их устранения. По мнению Ковалева, ключевыми преимуществами данного решения являются обеспечение всесторонней проверки безопасности хоста, поддержка всех способов подключения к сети и возможность совместной работы с оборудованием других производителей. Правда, использование Enterprise Infranet не исключает атак типа host-to-host.

Против течения

Пробивая дорогу в новом направлении, не все разработчики делают это «в одной упряжке» — некоторые из них рискнули выйти на рынок с собственной концепцией. Но если более 60 производителей, примкнувших к группе TCG, поддерживают единый стандарт, то их устройства совместимы друг с другом, а платформы открыты для интеграции. Альтернативная же технология рискует остаться без внимания рынка.

Как бы то ни было, такие перспективы нисколько не пугают компанию Cisco, предложившую собственную технологию NAC. Видимо, ее лидирующие позиции на рынке сетевого оборудования убедили руководство фирмы в том, что она сумеет «задать тон». Учитывая распространенность решений Cisco в корпоративном секторе, можно заключить, что эта уверенность не лишена оснований.

Решение NAC создавалось в рамках концепции «самозащищающихся» сетей (Self-Defending Network) в течение нескольких лет. Сегодня контроль над сетевым доступом от Cisco предполагает проверку на соответствие требованиям политики безопасности всех устройств, подключающихся к корпоративным серверам из любых точек сети. Инструментарий NAC встроен в маршрутизаторы, доверенные агенты (Cisco Trust Agent, CTA), коммутаторы, VPN-шлюзы, межсетевые экраны и даже беспроводные точки доступа. Схема работы системы похожа на ту, что применяется в технологии Juniper, — за исключением последнего этапа, переключения соединений на МСЭ.

Конкуренты Cisco наперебой утверждают, что очевидным недостатком NAC является «одновендорность». Однако Алексей Лукацкий, менеджер по развитию бизнеса российского представительства этой компании, заявил, что с недавних пор ее решение способно работать и в гетерогенной сетевой среде. Лукацкий отметил, что Cisco поддержит деятельность TCG, если это будет необходимо заказчикам. Сейчас у Cisco уже есть действующее решение, а разработки TCG пока находятся на уровне спецификаций. По мнению Лукацкого, гораздо вероятнее другая ситуация: как уже было не раз, предложенная Cisco технология превратится в индустриальный стандарт.

Успех неизбежен

Рассмотрев основные разработки в области контроля над сетевым доступом, можно констатировать, что большинство крупных производителей ПО, средств защиты и активного сетевого оборудования заинтересованы в развитии продуктов такого класса. А значит, постепенно к данной деятельности будут присоединяться и другие компании, как за счет покупки сторонних разработчиков, так и путем создания собственных решений.

Вероятно, наибольшего успеха в области управления доступом добьются производители, способные выпускать многофункциональные интегрированные продукты, такие как коммутаторы и маршрутизаторы с расширенными функциями управления и защиты узлов. Лучшим доказательством тому служит близость технологий Cisco и Juniper к «идеальной модели» защиты корпоративной сети.

О практической отдаче от внедрения систем контроля над сетевым доступом говорить рано, поскольку счет их реализаций пока идет на единицы. Даже в мире таких внедрений очень мало, а об успешной инсталляции продуктов NAC в России сообщает лишь Check Point. Однако не приходится сомневаться в том, что крупные организации, которым, в первую очередь, адресованы решения для контроля над сетевым доступом, вскоре «дозреют» до их инсталляции. И вряд ли их остановит высокая стоимость таких решений.

Единственное препятствие к внедрению новых систем кроется в необходимости их интеграции с ИТ-инфраструктурой предприятия. Илья Медведовский, исполнительный директор компании Digital Security, утверждает, что при внедрении масштабных систем обеспечения ИБ непременно возникают трудности, связанные с гармонизацией работы продуктов разных производителей. По его мнению, сложность их инсталляции и эксплуатации может серьезно омрачить ожидания пользователей.

TNC: как это работает?

Архитектура TNC расширяет традиционные процедуры контроля над сетевым доступом, добавляя к ним проверку соответствия оконечных устройств политике безопасности. Если для защиты сети используется узел принудительного выполнения политик безопасности (Policy Enforcement Point, PEP), то перед подключением пользователя с ноутбуком (Access Requestor) к защищенной сети PEP заставит узел принятия решений (Policy Decision Point, PDP) проверить, подчиняется ли оконечное устройство правилам. Оконечное устройство содержит TNC-клиента и набор встраиваемых компонентов (Integrity Measurement Collector, IMC), которые собирают параметры целостности от антивирусных приложений и других средств защиты. В состав PDP входят TNC-сервер и набор встраиваемых компонентов (Integrity Measurement Verifiers, IMV), которые проверяют собранные параметры целостности на соответствие политике безопасности.

На стадиях аутентификации и авторизации перед получением доступа к сети выполняются следующие шаги.

1. Установленный на PDP TNC-сервер инициирует процедуру проверки целостности системы с точки зрения информационной безопасности.

2a. TNC-клиент собирает параметры целостности, поступающие от компонентов IMC.

2b. ТNС-клиент через PEP передает параметры целостности на TNC-сервер.

3. TNC-сервер отправляет параметры целостности на компоненты IMV, которые анализируют их на предмет соответствия политике безопасности и выдают TNC-серверу рекомендации в отношении предоставления доступа.

4. TNC-сервер принимает окончательное решение о предоставлении доступа и уведомляет о нем PEP и Access Requestor.