Защита от следящего ПО относится к наиболее сложным задачам обеспечения безопасности ИТ.

Следящее программное обеспечение — собирательное обозначение нежелательного программного обеспечения, которое незаметно проникает на компьютер и бесконтрольно похищает информацию. Защита от него все еще относится к наиболее сложным задачам обеспечения безопасности ИТ.

Тем, кто интересуется информацией о следящем программном обеспечении и посещает соответствующие форумы в Internet, опасность шпионских программ, признаваемая в других местах, покажется, возможно, преувеличенной: если пользователь так и не перешел с Windows на Linux или MacOS, как там рекомендуется, нужно лишь поставить отличный от Internet Explorer браузер, отключить ActiveX, удалить с компьютера все неиспользуемые службы, принимать письма исключительно в ASCII, посещать сайты только с хорошей репутацией и не давать себя дурачить посредством всплывающих окон, автоматических загрузок и сомнительных предложений. Кто этого не делает, тот вполне заслуживает следящего ПО, которое к нему проникает, и ему вообще надо запретить пользоваться компьютером.

НЕ МЕШАЙТЕ ПОЛЬЗОВАТЕЛЮ

Действительно, все эти советы правильны. Тот, кто им следует, закрывает ворота шпионскому программному обеспечению или снижает вероятность достижения вредоносной программой ее цели. Стоит лишь добавить, что на случай проникновения шпионской программы, вопреки всем предпринятым мерам, для ее полного удаления с компьютера необходимо иметь полноценные резервные копии всех важных программ — по возможности в виде несжатого образа — и отдельные копии всех документов, хранящихся на жестком диске, на которые автоматическое резервное копирование не распространяется.

Как бы то ни было, этот подход далек от реальности. Те, кто рассматривает свой ПК лишь в качестве средства достижения цели и активно работает на нем, не хотят и не могут постоянно заниматься его защитой и часто не в состоянии позволить себе использовать оптимальную с точки зрения безопасности систему. К примеру, Windows с Internet Explorer является обязательной базой для некоторых корпоративных приложений, почтовых сообщений в формате ASCII достаточно не для каждой задачи, а доступ к Web иногда должен отвечать совершенно другим приоритетам, чем безопасность. Поэтому защита клиентов в сети от программ-шпионов при минимальном воздействии на работу ПК становится все более неотложной задачей. Всегда есть опасность, что следящее ПО соберет конфиденциальные данные, в результате чего наряду с материальными потерями возможны нанесение вреда имиджу компании и возникновение правовых последствий.

Часть находящихся в обращении следящих программ представляет собой компонент фишинговых атак; среди прочего они направлены против пользователей интерактивных банковских служб. Опасность налагает свой отпечаток на действия получателей: по данным исследования State of Spyware компании Webroot (за III квартал 2005 г.), 86% пользователей Internet стали более осторожно вести себя в сети из-за страха перед хищением их личных данных, а 25% перестали делать покупки в Internet. Другие исследования единогласно говорят о заметном снижении активности потребителей интерактивных банковских услуг по всему миру.

К сожалению, правовой статус шпионского программного обеспечения не всегда ясен. Некоторые программы весь-ма полезны для пользователя, к тому же они работают лишь в фоновом режиме, а разрешение на подобные действия оговаривается в соглашениях об использовании. То, что соответствующие пункты часто напечатаны мелким шрифтом в многостраничном тексте, едва ли послужит оправданием торопливым читателям, поскольку такое ПО становится законным программным обеспечением, которое, к примеру, программы антивирусной защиты не всегда отфильтровывают по умолчанию как вредоносный код.

СЛОЖНАЯ ПРАВОВАЯ СИТУАЦИЯ

Еще более неясен статус следящего программного обеспечения, которое именитые производители используют в рамках проектов по борьбе с пиратством или защите авторских прав — наиболее неприятные воспоминания о себе оставила программа DRM Rootkit от Sony BMG, из-за которой серьезно пострадал имидж компании.

Наиболее часто от следящего программного обеспечения защищаются посредством фильтров содержимого. Как и программы защиты от вирусов, они вовлечены в вечную гонку между предоставлением сигнатур и новой продукцией создателей вредоносного ПО; в противном случае им придется полагаться на распознавание поведения, никогда не обеспечивающее стопроцентной точности. Кроме того, как водится, успехи «плохих ребят» все более усложняют защиту: следящее ПО работает между тем с самомодифицирующимся кодом или модульными архитектурами, когда отдельные части вредоносной программы способны восстанавливать удаленные компоненты. Еще одним излюбленным, по данным исследования State of Spyware от Webroot, методом является «инъекция» компонентов шпионских программ в пользовательское программное обеспечение или системные компоненты, к примеру Windows Explorer. В таких случаях в уже работающий процесс загружается динамически подсоединяемая библиотека (Dynamic Link Library, DLL) или даже запускается новый подпроцесс в легитимном процессе, причем вредоносное ПО не оставляет следов на жестком диске, как шпионские программы с записями INI или идентифицируемыми файлами EXE.

Особенно опасными, по данным Webroot, признаны тенденции создания шпионского программного обеспечения на базе драйверов и использование моделей Rootkit. Именно обращение к технологии драйверов позволяло до сих пор проводить распознавание посредством специализированных программ-антишпионов, поскольку информация, передаваемая Windows системам обеспечения безопасности, может быть уже скомпрометированной.

СМАРТ-КАРТЫ ПРОТИВ РЕГИСТРАТОРА КЛАВИШ

Наконец, применительно к регистраторам клавиш все чаще можно наблюдать, что созданные для перехвата пользовательских данных вредоносные программы нацеленно действуют против детекторов следящего ПО. Кроме того, регистраторы клавиш все чаще реализуются в форме драйверов — и даже на уровне ядра, причем иногда заменяют оригинальный драйвер для клавиатуры. В этом случае автоматическое удаление при помощи программ-антишпионов становится проблематичным.

|

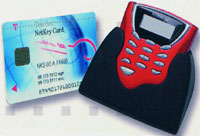

| Рисунок 1. Устройство для считывания чип-карт с собственной клавиатурой (здесь модель Omnikey) «обманывает» регистратор клавиш. |

Регистраторы клавиш поддерживают в первую очередь классические фишинговые атаки. Наряду со ставшей уже широко известной методологией выведывания у пользователя паролей или других регистрационных данных при помощи электронной почты либо фиктивных страниц Web, шпионские программы тайно считывают вводимые с клавиатуры данные и отправляют их злоумышленнику. «Мошеннику будет непросто вычленить из потока строк интересные данные, однако благодаря электронному поиску шаблонов это вполне реально», — считает Франк Восс, коммерческий директор производителя систем обеспечения ИТ-безопасности Claviscom. Для обеспечения безопасности интерактивных служб и в целях борьбы со следящим ПО, он рекомендует наряду с фильтрами повнимательнее присмотреться к надежной аутентификации. Соответствующие инициативы выдвигают сегодня как провайдеры финансовых услуг, так и поставщики решений аутентификации. Банки, к примеру, модифицировали метод нумерации транзакций TAN и целенаправленно опрашивают отдельные TAN из списка, поэтому перехват нескольких следующих друг за другом однократных числовых паролей не принесет агрессору ожидаемых результатов.

ИНИЦИАТИВЫ ПРОИЗВОДИТЕЛЕЙ И ПОЛЬЗОВАТЕЛЕЙ

С недавнего времени Shufa делает ставку на грид-карты от Entrust, другие производители предпочитают токены от RSA, Aladdin, Kobil или других компаний либо передают одноразовые пароли по телефону или SMS. Если в игру вступает аутентификация на основе знаний, то в этом случае пытаются по крайней мере уйти от вопросов, ответы на которые легко найти: «Введите дату вашего рождения» или «Как зовут ваше домашнее животное?» Взамен стараются спрашивать о предыдущих транзакциях, которые никогда не вводятся с клавиатуры, в частности: «Каким было состояние вашего счета при последнем переводе?»

|

| Рисунок 2. Некоторые устройства считывания карт (в частности, соответствующий экземпляр Kobil, сконструированный для T-Systems) работают без кабельного соединения с персональным компьютером и позволяют применять разные методы аутентификации. |

«Однако все еще сохраняется опасность того, что злоумышленник при помощи регистратора клавиш перехватит регистрационные данные хотя бы для одной транзакции, — отмечает Восс. — Если к тому же он сможет прервать легитимный процесс, то появляется шанс на проведение по крайней мере одного действия по собственному желанию». В этой связи Восс считает использование чип-карт вместе со считывающими устройствами наиболее многообещающим подходом, ведь аутентификация пользователя и разрешение на выдачу ключа происходят независимо от ПК и, как следствие, не могут быть перехвачены (см. Рисунки 1 и 2). «Правда, такой подход работает лишь при наличии аппаратного обеспечения, к которому можно подключить соответствующее считывающее устройство, — вынужден добавить Восс, — во всех остальных случаях мощные методы аутентификации с трудно предсказуемыми регистрационными данными лучше простых паролей и устаревших списков TAN».

Йоханнес Вилле — эксперт в области безопасности. С ним можно связаться по адресу: redaktion@lanline.awi.de.

? AWi Verlag