Виртуальная сеть реалистично отражает производственную сеть предприятия. С ее помощью можно моделировать изменения и проводить анализ без помех производству. Менеджер по ИТ имеет возможность сравнить различные сценарии, выяснить причины возникновения проблем и проверить действенность предполагаемых контрмер.

Времена, когда использование программного обеспечения уп-равления ограничивалось главным образом мониторингом систем и компонентов, окончательно прошли. Проблемой номер один стало снижение затрат при одновременном удовлетворении растущих требований к производительности, готовности и безопасности. Соглашения об уровне сервиса (Service Level Agreements, SLA) описывают критерии производительности и готовности на предприятиях. Кроме того, законодательные постановления, в частности Sarbanes Oxley Act, Basel II и Kontrag, рассматривают инфраструктуру ИТ как часть корпоративного риска и требуют регулярного проведения ревизий ИТ.

Для достижения большей производительности администраторам ИТ приходится обдумывать новые подходы и архитектуры, искать подходящие технологии и консолидировать ресурсы. С точки зрения безопасности и производительности такие изменения несут за собой риски, оценить которые практически невозможно, потому что их влияние на работу приложений нельзя предвидеть, а выявить удается с немалым трудом и лишь посредст-вом инструментария для управления системами и сетями. Для того чтобы принять решение на основе фактов, требуются планирование и проверка различных сценариев, концепций и технологий. Предприятие часто не имеет возможности реализовать их в качестве реальных прототипов, однако ему необходимо быстро и с умеренными затратами сопоставить такие концепции и технологии.

ПРЕДВИДЕНИЕ РИСКОВЫХ СЦЕНАРИЕВ

Виртуальная сетевая среда дает возможность проанализировать последствия перепроектирования до его воплощения в жизнь отражает производственную и позволяет проводить изменения, не затрагивая текущие процессы. Для создания такого зеркала необходимо предпринять ряд шагов (см. Рисунок 1). В первую очередь — для конкретизации постановки вопроса — определить степень абстракции сети. Так, потребность в имитации каждого отдельного сервера, клиента или маршрутизатора для виртуальной сети и их учета при анализе возникает крайне редко. Чаще производится обобщение, когда отдельные клиенты рассматриваются как полноценная подсеть, а компоненты глобальной сети как «облако». После чего потоки данных в определенных областях можно объединять в потоки или в нагрузки.

Затем строится соответствующая топология для анализа. К ней относятся сетевые компоненты, соединения между ними и — в случае необходимости — имеющие особое значение серверы и клиенты. Обязательно следует принимать во внимание инструменты управления, к примеру HP OpenView, CiscoWorks или Smarts, поскольку часто в них содержится готовая информация о топологии.

Наконец, в виртуальную сеть необходимо ввести используемые протоколы и их конфигурацию с целью отображения структуры протоколов и их поведения на уровнях с первого по четвертый. Это могут быть как классические протоколы — Spanning Tree, RIP, OSPF и TCP/IP, — так и информация о сетях ATM, MPLS и WLAN. Все собранные данные вместе с информацией о конфигурации составляют базис для воспроизведения потока данных приложений через виртуальную сеть.

ИМПОРТ ИНФОРМАЦИИ МОНИТОРИНГА

При постоянных изменениях конфигурации администратор должен довести всю процедуру до автоматизма, чтобы во время проведения анализа виртуальная сеть всякий раз соответствовала текущему состоянию производства. На последнем этапе создание актуальной картины производственной сети предполагает импорт потоков данных. Данные генерируются теми информационными системами, которые ранее отвечали за мониторинг потоков и сетевых соединений. При этом возможны различные степени детализации параметров потока данных. Они зависят от постановки вопроса и во время моделирования могут сосуществовать параллельно:

- значения нагрузки используемых линий, как их предоставляют, например, E-Health, MRTG, Infovista или Performance Inside от HP. Эти значения статичны и наглядно показывают нагрузку за определенный промежуток времени;

- потоки характеризуют потоки данных за определенный период и в отличие от значений нагрузки несут информацию об адресе отправителя и получателя, а, кроме того, создают соответствующую нагрузку на канал, базируясь на используемых правилах маршрутизации. Данные этой ступени генерируются различными инструментами мониторинга, в том числе Netscout, Fluke или Cisco Flows;

- сетевые следы (trace) предоставляют самую высокую степень детализации. Они содержат отдельные пакеты и тем самым позволяют делать выводы о полном времени реакции при транзакциях.

ОБЛАСТИ ПРИМЕНЕНИЯ

Для какого рода анализа подходит виртуальная сеть? Спектр возможностей очень широк: от повседневной эксплуатации и планирования до диагностирования в случае проблем с производительностью. Среди областей применения — управление инцидентами и проблемами, конфигурацией и изменениями, безопасностью, версиями, а также производительностью и услугами.

Часто эти области пересекаются. При этом включение в рабочий процесс ИТ подразумевает, что ответственный за производство и дальше будет использовать полученные данные и знания, а значит, сможет решать схожие проблемы в будущем. Типичный примерный цикл действий таков: сотрудник службы технической поддержки анализирует проблемы с производительностью и выясняет, что необходимо изменить конфигурацию маршрутизатора; затем сетевой администратор, для исключения влияния на другие области производства, проверяет запланированные изменения и лишь после этого реализует их.

УПРАВЛЕНИЕ ИНЦИДЕНТАМИ И ПРОБЛЕМАМИ

К этой категории относится диагностирование производительности приложений и конфигурации сети. На базе сетевых следов и конфигурационных файлов администратор проводит анализ взаимосвязи изменений в приложениях и сети.

Дизайн приложения и конфигурация или топология используемой системы должны быть взаимосогласованными для обеспечения максимальной производительности критичного для предприятия приложения. При помощи виртуальной сети можно проводить сквозной анализ на основе записи пакетов, что позволяет руководителю проекта быстро находить проблемы, возникающие при взаимодействии приложений и сети, и принимать соответствующие меры.

Пример — приложение с многозвенной архитектурой, когда серверы располагаются в разных филиалах, связь между которыми осуществляется по глобальной сети. Если поведение приложения характеризуется пересылкой внушительных объемов данных или многочисленных небольших пакетов, то в сети могут возникать задержки, а также явления наподобие повышения нагрузки, пропускной способности и т. д.

УПРАВЛЕНИЕ КОНФИГУРАЦИЙ И ИЗМЕНЕНИЯМИ

Здесь центральную роль играет анализ рисков и контроль, поскольку реализация изменений в производственной среде без предварительной проверки чревато опасными последствиями. Их влияние часто ощущается в других областях сети, и поэтому менеджер ИТ не всегда способен дать верную оценку. Найти причину проблемы без дополнительных усилий оказывается очень сложно. При помощи виртуальной сети, напротив, ответственному по силам определить, проанализировать и предотвратить негативное воздействие уже в самом начале. Таким образом, риск, к примеру, неправильной конфигурации маршрутизатора или коммутатора заметно снижается. Кроме того, результаты анализа можно документировать и изучать. Если же понадобится заново спроектировать сеть, планировщик может сначала составить представление о последствиях всех необходимых изменений и только после этого выполнить их.

УПРАВЛЕНИЕ БЕЗОПАСНОСТЬЮ

Когда зеркало производственной среды построено, управляющий производством может проверить его соответствие реальности посредством имеющихся инструментов системного управления. При помощи автоматизированного потока заданий сеть проверяется на соответствие критериям безопасности, как того требуют, к примеру, Sarbanes Oxley и Kontrag — причем автоматически. Такие проверки не мешают работе, гарантируют подробное документирование проведенных изменений и выявляют связанные с ними риски. При нарушении установленных правил виртуальная сеть подает сигнал тревоги. Ответственному будут немедленно видны недостатки в системе безопасности, так что он может оперативно устранить их. Кроме того, списки фильтрации помогают выяснить, насколько чувствительной или уязвимой является сеть к пользовательским ошибкам, вирусам и «червям». Сетевой администратор может проверить достижимость портов назначения в подсети, а также представить уязвимости в отчете и исключить их при подключении.

УПРАВЛЕНИЕ ВЕРСИЯМИ

Когда предприятие вводит новую версию имеющегося программного обеспечения или абсолютно новое приложение, директора по информационным технологиям, в первую очередь, интересует, отвечает ли имеющаяся инфраструктура ИТ необходимым критериям производительности. На основе так называемого моделирования дискретных событий руководитель проекта способен измерить время реакции транзакций и проверить, будут ли при этом соблюдаться уже имеющиеся соглашения об уровне сервиса и нужно ли вносить изменения в сеть или в приложения. Кроме того, ответственный за сеть еще до развертывания нового программного обеспечения проверит, имеют ли пользователи возможность работать с ним на основе принятых SLA или требуется переконфигурирование маршрутизаторов и брандмауэров.

УПРАВЛЕНИЕ УСЛУГАМИ И ПРОИЗВОДИТЕЛЬНОСТЬЮ

Для управления бизнесом важнейшее значение имеет мониторинг уровней сервиса, производительности и готовности критичных для предприятия приложений. При изменении внешних параметров, к примеру количества пользователей, или при консолидации инфраструктуры в целях снижения стоимости менеджеру проекта приходится решать, как именно представить необходимую производственную мощность. На Рисунке 2 изображен примерный алгоритм планирования производительности сети для нового приложения. Повышенная нагрузка отражается, с одной стороны, на пропускной способности используемых соединений глобальной сети, а с другой — на производительности серверов. Оба параметра должны быть определены в сценариях нагрузки таким образом, чтобы отдел ИТ соблюдал утвержденные параметры SLA. Виртуальная сеть позволяет представить как условие повышения нагрузки (возросшее число пользователей), так и измененную в результате консолидации топологию. Исходя из этого вычисляется результирующая сквозная производительность. Функции проектирования, например приблизительный подсчет нагрузки на основе частичных данных, помогают при определении необходимой пропускной способности и емкости сервера.

ЗАКЛЮЧЕНИЕ

Виртуальная сеть помогает эффективно исключить риски, неизбежно возникающие в сложных системах. Если руководитель производства сначала проверяет запланированные изменения, то тем самым удается снизить количество ошибок конфигурации и предотвратить ненужные простои и узкие места в производительности приложений. Служба поддержки локализует ошибки быстрее, а администратор сети успевает предварительно проверить принимаемые меры на их эффективность. Путем сравнения различных сценариев менеджер ИТ получает возможность сопоставить различные решения и выяснить, какие из них обладают наибольшим потенциалом по критерию цена/польза. Это делает инвестиции в ИТ прозрачными и снижает риск ошибочных трат.

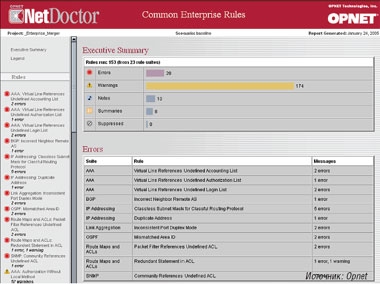

Одновременно инструменты системного управления позволяют проводить автоматизированные проверки системы безопасности и ее документирование (см. Рисунок 3).

|

| Рисунок 3. Отчет о проведенном аудите ИТ с перечислением нарушений правил и их детальным описанием. |

Руководители проектов совместно с сетевыми администраторами могут целенаправленно исследовать изменения — введение новых приложений, функций или версий программного обеспечения — еще до их внедрения. Таким образом обеспечивается соблюдение необходимых критериев производительности. Объем потенциальных инвестиций в строительство инфраструктуры нетрудно рассчитать заблаговременно и включить в общую стоимость. Цель всех этих исследований заключается в том, чтобы более эффективно загружать ресурсы ИТ с одновременным повышением готовности и производительности приложений.

Мартин Клапдор — главный специалист по приложениям отделения компании Opnet в Центральной и Восточной Европе. С ним можно связаться по адресу: wg@lanline.awi.de.

? AWi Verlag