В тесте сравнивались два маршрутизатора: DSL AR410S от Allied Telesyn и 7804WBRB от SMC. Если первый ориентирован исключительно на корпоративный сегмент, то второй предлагает комбинацию маршрутизатора DSL и беспроводной точки доступа, которая подходит даже для неопытных пользователей и будет применяться главным образом в небольших и домашних офисах.

AR410S от Allied Telesyn оснащен одним портом Ethernet 10/100BaseT для глобальной сети и четырьмя портами Ethernet 10/100BaseT для локальной. Все порты поддерживают полнодуплексный режим. Устройство является полноценным маршрутизатором и не ограничено использованием в средах DSL. Продукт рассчитан на конфигурацию посредством командной строки, однако обладает и административным инструментом на базе Web. Последний пригоден для проведения быстрых изменений в определенных областях, однако, по данным производителя, охватывает всего лишь около 5% функциональности маршрутизатора. Вполне логично, что в подробной документации, представленной на диске в более чем 60 файлах формата PDF, о нем едва упоминается. Конфигурировать устройство рекомендуется сначала через последовательный порт, необходимый для этого кабель включен в комплект поставки.

После входа с пользовательскими данными manager/friend администратору предстает классический командный интерфейс. Он предлагает очень широкие возможности, но назвать его интуитивно понятным нельзя. Интерактивная подсказка содержит лишь перечень доступных команд и их параметров. Поэтому тем, кто не знаком с этим продуктом, сперва предстоит проштудировать руководство. Оно написано очень подробно: помимо интерфейса командной строки (Comand Line Interface, CLI) здесь объясняется даже структура пакета IP. Кроме того, в деталях описываются первые шаги по конфигурации и установке важнейших переменных посредством следующих команд:

set system name

set system location

set system contact

set time

Конфигурация специфических функций изложена в заключении. На это уйдет гораздо больше времени, поскольку придется разбираться с командами конфигурации IP, брандмауэра, а также трансляцией сетевых адресов (Network Address Translation, NAT) и тому подобными задачами. Преимущества этого подхода проявляются, прежде всего, в корпоративных сетях. AR410S, к примеру, в состоянии хранить на своей флэш-карте от 30 до 40 различных конфигурационных файлов, использование которых можно регулировать в зависимости от времени: например, с 8 до 10 ч утра предприятия могут применять одну конфигурацию, а между 10:01 и 18:00 — другую. Помимо этого, относительно просто осуществляется перенос конфигурационных файлов с одного маршрутизатора на другой. В большинстве случаев необходимую конфигурацию достаточно задать на одном маршрутизаторе и потом скопировать ее — с минимальными изменениями — на все остальные. Таким образом, административные издержки на одну работающую систему оказываются относительно умеренными. Тот, кто не сочтет за труд тщательно разобраться с документацией, обнаружит, что и на создание многофункциональной конфигурации чрезмерных усилий не потребуется. Во врезке «Построение защищенного соединения» представлены команды, с помощью которых изначально несконфигурированный маршрутизатор переводится в состояние, когда он может обеспечить защищенный брандмауэром доступ в Internet через DSL.

В этом же примере одновременно создается конфигурационный файл dsl.cfg, который после этого можно разослать остальным маршрутизаторам. Поэтому администратору вполне имеет смысл детально разобраться с предлагаемым решением, особенно когда в работе задействовано большое число устройств. При подобном сценарии путь с использованием конфигурационного файла заметно короче, чем конфигурация каждого маршрутизатора в отдельности через интерфейс Web.

Кроме того, во многих случаях вполне достаточно, если первоначальную конфигурацию осуществит служба технической поддержки производителя или знающий продукт сотрудник, а важнейшие изменения будут вноситься позже через интерфейс Web. Хотя он и поддерживает лишь часть функциональности маршрутизатора, но вполне нагляден и охватывает наиболее значимые функции. К ним относятся порты Ethernet, простой протокол сетевого управления (Simple Network Management Protocol, SNMP), виртуальные локальные сети, IP, протокол динамической конфигурации хоста (Dynamic Host Configuration Protocol, DHCP), а также права доступа для пользователей, администраторов и службы безопасности. Различие между администраторами и службой безопасности введено для того, чтобы маршрутизатор соответствовал требованиям Международной ассоциации компьютерной безопасности (International Computer Security Association, ICSA). В завершение интерфейс Web предлагает обширные возможности для мониторинга и системной диагностики. В процессе тестирования маршрутизатор не преподнес никаких неприятных сюрпризов. При активированном брандмауэре внешнее сканирование портов также не выявило опасностей.

SMC 7804WBRB

Компания SMC со своим 7804WBRB преследует иную цель. Речь идет о маршрутизаторе DSL со встроенным модемом DSL и точкой доступа, совместимой со стандартом 802.11g. Процесс ввода в эксплуатацию относительно прост: один персональный компьютер достаточно сконфигурировать в качестве клиента DHCP или переместить в подсеть 192.168.2.0/24. Вход производится через http://192.168.2.1 с паролем по умолчанию smcadmin.

После чего администратору предоставляется мастер настройки для первичной конфигурации. Он, в свою очередь, запрашивает временную зону и просит указать, должен ли маршрутизатор автоматически проводить смену летнего и зимнего времени. Если активировать эту функцию, то придется вводить начальную и конечную дату действия летнего времени — несколько необычно, поскольку такая информация, как правило, закладывается во встроенное программное обеспечение. Положительным моментом представляется то, что для синхронизации времени маршрутизатор предлагает заранее определенные для всех континентов серверы синхронизирующего сетевого протокола (Network Time Protocol, NTP).

На следующем шаге мастер интересуется, в какой стране расположен маршрутизатор и какой провайдер услуг Internet будет осуществлять поддержку. Для Германии заранее определены AoL, M-Net, T-Online и Tiscali. Пользователям прочих провайдеров пришлось бы задавать параметры соединения вручную. После этого запрашивается адрес сервера DNS, а также пользовательское имя и пароль протокола передачи от точки к точке через Ethernet (Point-to-Point Protocol over Ethernet, PPPoE). В конце предлагается сводка осуществленных настроек и выполняются изменения конфигурации. И все-таки три момента оставили негативное впечатление: администрирование системы производится без шифрования, изменение стандартного пароля пользователя не требуется в обязательном порядке, модифицировать конфигурацию IP в локальной сети нельзя.

Для того чтобы закончить конфигурацию устройства, включая IP-адрес локальной сети, пароль и беспроводную точку доступа, необходимо перейти к «расширенной конфигурации». Она была реализована производителем в виде меню с наглядной структурой и предлагает несколько возможностей.

В пункте System администраторы могут конфигурировать временную зону, сервер NTP, пароль доступа, а также (при необходимости) внешний IP-адрес для управления. Кроме того, здесь же задается сервер DNS, если он не назначается динамически провайдером. Пункт WAN охватывает конфигурацию PPPoE (маршрутизатор поддерживает, кроме того, соединения АТМ) и функцию клонирования МАС-адреса, которая может потребоваться, если провайдер предоставляет для доступа определенный МАС-адрес. Через пункт LAN производятся настройки внутренней сети, а в Wireless осуществляется настройка параметров интегрированной беспроводной точки доступа стандарта 802.11g с поддержкой WEP, WPA и аутентификации 802.1х. NAT предлагает опции для сопоставления адресов, ретрансляции портов и конфигурации специальных приложений при помощи триггерных портов. Routing служит для определения статичных маршрутов, а Firewall содержит функции контроля доступа — в данном случае фильтрация IP- и МАС-адресов, т. е. администратор может разрешать или запрещать доступ к определенным службам на базе персонального компьютера.

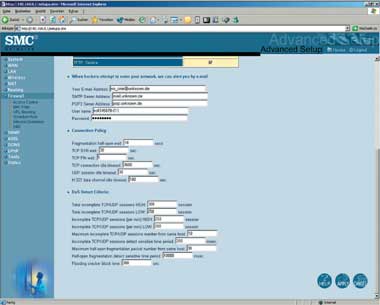

Кроме того, решение от SMC включает в себя функцию блокирования URL по ключевым словам и правилам по расписанию, поэтому контроль доступа модифицируется в зависимости от времени. Перед настройкой контроля доступа необходимо сконфигурировать функции блокирования URL и правил по расписанию. И наконец, Firewall предлагает конфигурируемую систему обнаружения вторжений со множеством параметров и функциями противодействия распределенным атакам на отказ в обслуживании (см. Рисунок 1), а также возможностью перевода направляемого на общедоступный IP-адрес трафика внутренним клиентам.

|

| Рисунок 1. Система обнаружения вторжения маршрутизатора SMC предлагает множество опций для конфигурации. |

Остальные пункты охватывают конфигурацию SNMP, параметры ADSL, DynDNS (маршрутизатор поддерживает DynDNS.org и tzo.com) и Universal Plug-and-Play. Посредством Tools администраторы могут сохранять и снова активизировать конфигурацию, обновлять встроенное программное обеспечение и выключать устройство. Страница статуса с информацией о соединении глобальной сети, конфигурации шлюза и инсталлированном встроенном программном обеспечении завершает интерфейс Web.

SMC7804WBRB работал так же стабильно, как и устройство от Allied Telesyn. Без каких-либо трудностей нам удалось предлагать внутренние службы через Internet, не привело к отрицательным результатам и сканирование портов. Остается надеяться, что производитель в скором будущем расширит функции мастера первоначальной настройки так, чтобы с его помощью предоставлялась возможность настройки таких компонентов, как точки беспроводного доступа. Кроме того, SMC стоит позаботиться о принудительной замене пароля, поскольку в противном случае в сети будет работать множество маршрутизаторов со стандартными паролями.

Гетц Гюттихь — независимый журналист. С ним можно связаться по адресу: mw@lanline.awi.de.

Построение защищенного соединения

create ppp=0 idle=600 over=eth0-ANY

set ppp=0 iprequest=on username={PPPoE-

имя пользователя}

password={PPPoE-пароль}

set ppp=0 over=eth0-ANY lqr=off echo=10

enable ip

enable ip remote

add ip int =vlan1 ip={локальный IP-адрес}

add ip int=ppp0 ip=0.0.0.0

add ip rou=0.0.0.0 mask=0.0.0.0 int=ppp0 next

=0.0.0.0

enable firewall

create firewall policy=secure

enable firewall policy=secure accounting

enable firewall policy=secure icmp_f=all

add firewall policy=secure int=vlan1 type=private

add firewall policy=secure int=ppp0 type=public

add firewall policy=secure nat=enhanced int=

vlan1 gblin=ppp0

enable ip dnsrelay

set ip dnsrelay int=ppp0

create conf=ds1.cfg

set conf=ds1.cfg? AWi Verlag