Что такое IDS и зачем она нужна.

Таких компьютеров было очень мало, а стоили они чрезвычайно дорого, поэтому доступ к их вычислительным мощностям требовал строжайшего контроля (а использование машинного времени тщательнейшим образом учитывалось). В конце 70-х финансовый аудит был адаптирован к требованиям безопасности. Администраторы получили возможность просматривать системные журналы в поисках аномалий, наличие которых могли бы служить свидетельством некорректного использования ресурсов, например изменение пользователями файлов без соответствующих полномочий.

В ходе дальнейшего развития в середине 80-х были разработаны системы обнаружения вторжений реального времени, а в 1990-е — средства мониторинга сетей. Сейчас в распоряжении сетевых администраторов имеется широкий спектр решений от различных производителей, однако при построении своих систем выявления вторжений (Intrusion Detection System, IDS) все они придерживаются одних и тех же общих принципов.

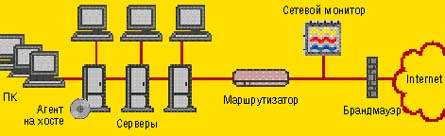

В их основу положена одна простая идея: агент осуществляет мониторинг манипуляций с файлами на хосте или анализ сетевого трафика и сообщает администратору обо всех отклонениях от нормального поведения (см. Рисунок).

|

| Электронные глаза. Система выявления вторжений выполняет мониторинг сетевого трафика или манипуляций с файлами хоста с тем, чтобы установить факты нетипичного поведения или некорректного использования. IDS ведет журнал вторжений, рассылает предупреждения в режиме реального времени и, в некоторых случаях, может остановить атаку. |

Рынок систем обнаружения вторжений разделен на две основные группы: системы, диагностирующие вторжение на основе анализа событий на хосте, и системы, делающие это путем анализа трафика в сети. В данном уроке рассматриваются основы построения систем обоих типов, обсуждаются способы их реализации, а также приводится план ответных действий в случае обнаружения вторжения.

СИСТЕМЫ ВЫЯВЛЕНИЯ ВТОРЖЕНИЙ НА БАЗЕ ХОСТА

Основной принцип систем выявления вторжений на базе хоста — добавление специального уровня обеспечения безопасности на наиболее важных или наиболее уязвимых вычислительных системах, т. е. на хостах. Агент располагается в определенной системе — например на сервере баз данных — и отслеживает результаты аудита и данные системного журнала этого хоста на предмет нетипичного поведения, такого, как повторные попытки входа в систему или изменение прав доступа к файлам. Кроме того, через определенные интервалы времени агент может выполнять контрольное суммирование для установления факта изменений системных файлов. В некоторых случаях агент способен даже остановить атаку на систему, но его основная функция — вести протокол событий и рассылать предупредительные сообщения.

Основное преимущество системы на базе хоста состоит в том, что она может обнаружить некорректное использование ресурсов как внешними, так и внутренними пользователями, чего не в состоянии сделать ни сетевые мониторы, ни межсетевые экраны. Очевидно, что подобный инструмент следует применять в том случае, когда угроза изнутри более вероятна, чем вторжение хакера извне. Агенты на хостах — это мощные инструменты, им по силам решать такие задачи, как авторизация и доступ, являющиеся наиболее сложными при обеспечении защиты от внутренних пользователей.

Так как агенты устанавливаются непосредственно на хост, мониторинг которого выполняют, они должны быть совместимы с ОС этого хоста. Требования к памяти и процессорным ресурсам у разных производителей отличаются, поэтому необходимо заранее выяснить, какую нагрузку на систему создаст тот или иной агент.

СЕТЕВЫЕ СИСТЕМЫ ВЫЯВЛЕНИЯ ВТОРЖЕНИЙ

Сетевые системы выявления вторжений располагаются в локальной сети (или в ее сегменте) и осуществляют мониторинг сетевого трафика, пакет за пакетом, в реальном времени (или настолько близко к реальному времени, насколько это возможно). Их задача — своевременно распознать, что характер трафика соответствует заранее определенным сценариям, или сигнатурам вторжений. Сценарии вторжений — это последовательность действий, совпадающая с известными шаблонами атак. Например, при атаке TearDrop по типу «отказ в обслуживании» (Denial of Service, DoS) рассылаемые пакеты фрагментированы таким образом, что это вызывает крах атакуемой системы. Сетевой монитор должен распознать пакеты, соответствующие сценарию TearDrop, и принять необходимые меры.

Производители систем выявления вторжений поставляют базу данных сценариев атак; кроме того, администраторы могут добавить в нее свои собственные сценарии или модифицировать существующие. Если система распознает атаку, она посылает предупреждение администратору. В некоторых случаях система выявления вторжений может и ответить на атаку, например, разрывая соединение. Кроме мониторинга и рассылки предупреждений система ведет запись действия во время атаки для последующего анализа. Сетевые системы обнаружения вторжений могут взаимодействовать с другими системами безопасности, такими, как межсетевые экраны в целях предотвращения взлома последних.

Сетевой монитор обладает двумя основными преимуществами. Первое — это выдача предупреждений в реальном времени, что дает администратору возможность остановить или локализовать атаку до того, как она причинит ощутимый ущерб. Это особенно важно в случае атак DoS, когда для уменьшения размера ущерба нужно действовать как можно быстрее.

Второе преимущество — накопление «вещественных доказательств». Администраторы не только могут проанализировать атаку для определения возможного причиненного ущерба, но и запись соответствующего сеанса способна сама по себе указать на требующие устранения изъяны в безопасности. (Это верно и для систем на базе хоста.) Так как большинство хакеров прежде всего сканируют намеченную сеть для выявления уязвимых мест, выбор хакером способа атаки сам по себе может указать на эти самые уязвимые места сети. В качестве простейшего примера можно привести операционную систему, на которую еще не была поставлена последняя «заплатка» ее разработчика.

Сетевые мониторы не зависят от операционной системы. Основными предъявляемыми ими требованиями являются наличие выделенного узла в контролируемом сегменте и сетевого адаптера, с поддержкой режима приема всех пакетов. При желании между монитором и консолью управления может быть установлено защищенное соединение.

РАЗВЕРТЫВАНИЕ СИСТЕМЫ ВЫЯВЛЕНИЯ ВТОРЖЕНИЙ

Первым шагом при развертывании системы обнаружения вторжений должно стать включение ее в существующую политику безопасности вашей сети. (Если до сих пор политика безопасности не была принята, то это хороший повод для ее разработки. Более подробно это описано в статье «Наведение порядка в политике защиты» в сентябрьском номере LAN за 2000 г.) Политика безопасности, если не вдаваться в подробности, определяет базовую архитектуру сети, методы защиты сети и иерархию способов доступа пользователей к информационным ресурсам.

Включая систему выявления вторжений в политику безопасности сети, необходимо определить, как ее функции впишутся в общую архитектуру защиты, обозначить процедуры поддержки и реакции со стороны других средств защиты на сообщения системы обнаружения вторжений, а также выделить ей ресурсы (причем речь идет как о программных и аппаратных ресурсах, так и о специалистах, которые возьмут на себя администрирование).

Необходимо определить, какого типа систему следует установить — сетевую, на базе хоста или комбинацию обеих. Последняя, разумеется, обеспечит наиболее полную защиту, но, принимая решение, нужно учитывать реально необходимый уровень защиты, бюджет и наличие специалистов, способных управлять такой системой.

Вообще говоря, стоимость сетевых мониторов значительно выше, чем агентов на хосте. Однако, в зависимости от размера сети, даже один сетевой монитор может обеспечить защиту значительной части сети. С другой стороны, агент на хосте дешевле, но и защищает он только один хост.

На выбор того или иного решения либо их комбинации могут повлиять и другие факторы. Например, сетевым мониторам сложно работать с шифрованным трафиком. Для выполнения своих задач им необходимо считывать заголовки пакетов и поля данных. Если эта информация зашифрована, то система обнаружения вторжений не может распознать атаку. Вместе с тем, шифрование не оказывает никакого влияния на работу агентов на хосте, так как, прежде чем попасть на хост, информация дешифруется.

Сетевые датчики могут привести к образованию заторов в высокоскоростных локальных сетях, снижая их производительность и причиняя этим неудобства пользователям. По данным ICSA, сетевые системы выявления вторжений способны без снижения качества анализа обрабатывать трафик со скоростью до 65 Мбит/с (см. «Ресурсы Internet»).

ЗАБОТА И УХОД

Независимо от того, какое решение реализовано, его необходимо соответствующим образом поддерживать. Системы выявления вторжений могут выдавать большие объемы данных, которые требуется регулярно просматривать. Для облегчения решения этой задачи большинство продуктов поставляется с программным обеспечением подготовки отчетов.

Будьте готовы к тому, что, в зависимости от числа мониторов и агентов, системе обнаружения вторжений может потребоваться существенный объем памяти для хранения журналов событий. Кроме того, эти журналы нужно защитить, чтобы злоумышленники не смогли подделать, уничтожить их записи и «замести» таким образом следы вторжения.

Подобно антивирусным продуктам база данных сценариев атак должна регулярно обновляться. Производители пополняют базу новыми сценариями, тем не менее вам не следует забывать запрашивать их об оперативных обновлениях, особенно после выявления нового типа атак. Следует иметь в виду, что даже незначительное отклонение от известной схемы атаки может привести к тому, что атака пройдет незамеченной для системы выявления вторжений, если та не располагает последними версиями сценариев атак.

Необходимо также самостоятельно просматривать сайты, где освещаются вопросы защиты, с тем, чтобы ни одна атака не осталась неизвестной системе обнаружения вторжений.

ЧТО ДЕЛАТЬ, КОГДА ВТОРЖЕНИЕ ПРОИЗОЙДЕТ

Когда система выявления вторжений установлена, вам следует быть готовым к тому, что, возможно, она будет работать! Иными словами, необходим план действий на тот случай, если обнаружено вторжение.

Первым шагом должно стать формирование группы реагирования на инциденты, обязанностью которой будет предпринимать те или иные действия в ответ на вторжение. Численность и полномочия этой группы должны определяться величиной организации, но, так или иначе, функции и ответственность каждого члена группы должны быть четко определены (например, в группу может входить специалист по Windows NT, специалист по UNIX и проч.).

Кроме того, вам потребуется разработать стратегию реагирования на вторжения, где бы определялись процедуры и давалась контактная информация для участников группы. В число процедур может входить резервное копирование пострадавшего жесткого диска и определение необходимости обращения к внешней экспертизе или адвокату.

Решение о начале юридической процедуры принимать всегда непросто, поэтому на этот случай лучше иметь четко отработанный план. Очень возможно, что не стоит вызывать полицию, когда в сеть ломится юнец, только что узнавший, что существует команда Ping.

ПОДХОДИТ ЛИ ВАМ ВАША СИСТЕМА ВЫЯВЛЕНИЯ ВТОРЖЕНИЙ?

Методика определения проникновений находится еще только в начальной стадии своего развития, и не все специалисты по защите убеждены в ее жизнеспособности. Некоторые обозреватели сравнивают системы выявления вторжений с печально известной программой противоракетной обороны «Звездные войны», которая оказалась столь же дорогой, сколь и неэффективной.

Естественно, «дорогой» — это понятие относительное: каковы бы ни были затраты на систему обнаружения вторжений, ущерб от атаки по типу «отказ в обслуживании» (плюс сопутствующие этому плохая пресса, гнев вышестоящего начальства, разочарованность клиентов и партнеров) оправдывает и не такие расходы.

Системы выявления вторжений не относятся к числу систем, о которых можно забыть, установив их однажды. Поддержка эффективной работы этой системы требует постоянного внимания со стороны администратора: правила обеспечения безопасности должны отражать текущее положение дел, базы данных сценариев атак необходимо постоянно обновлять, журналы протоколирования событий следует регулярно просматривать. Только если вы можете позволить себе соблюдать все эти требования, система выявления вторжений станет хорошей защитой для ваших информационных ресурсов.

Эндрю Конри-Мюррей — редактор отдела бизнеса Network Magazine. С ним можно связаться по адресу: amurray@cmp.com.

Ресурсы Internet

Консорциум Intrusion Detection Systems под эгидой ICSA опубликовал информативную статью по системам выявления вторжений на http://www.icsa.net/html/communities/IDS/ White%20paper/index.shtml.

Производитель IDS, компания Network Security Wizards, разместил подборку статей и брошюр по адресу: http://www.securitywizards.com/library.html.

CERT приводит список рекомендаций по выявлению вторжений по адресу: http://www.cert.org/tech_tips/intruder_detection_checklist.html.

Вернуться