Хорошо продуманная и досконально соблюдаемая политика защиты позволяет избежать появления трещин в фундаменте вашей сети.

Никто не хочет этим заниматься по собственной воле. Более того, как только политика будет разработана, ее предстоит каким-то образом воплотить в жизнь.

Однако реализация политики защиты вовсе не означает, что вам как администратору придется стоять за спиной у пользователей, следя, чтобы они вводили правильные пароли. Это также не означает, что вам придется конфигурировать права доступа для каждого сотрудника вашей компании в отдельности. Все большее число поставщиков снабжают свои продукты защиты функциональным графическим интерфейсом, с помощью которого администратор защиты может вводить и применять правила для всей сети из одной точки.

Политика защиты — это общий документ, где перечисляются правила доступа, определяются пути реализации политики и описывается базовая архитектура среды защиты.

Сам по себе документ состоит из нескольких страниц текста и пишется комитетом. Он формирует основу физической архитектуры сети, а содержащаяся в нем информация определяет выбор продуктов защиты. При этом документ может и не включать списка необходимых закупок, но выбор конкретных компонентов после его составления должен стать очевиден.

Политика защиты выходит далеко за рамки простой идеи «не впускать плохих парней». Это очень сложный документ, определяющий доступ к данным, характер серфинга в Web, использование паролей или шифрования, отношение к вложениям в электронную почту, использование Java и ActiveX и многое другое. Он детализирует эти правила для отдельных лиц или групп лиц. И не забудьте о физической защите — если кто-нибудь может войти в серверную комнату и получить доступ к основному файловому серверу или выйти из офиса с резервными лентами в кармане, то все остальные меры попросту бессмысленны.

Конечно, политика не должна позволять плохим парням проникнуть в сеть, но, кроме того, она должна устанавливать контроль над потенциально нечистоплотными сотрудниками внутри вашей организации. Девизом всякого администратора защиты должен стать лозунг «Никому не доверяй!».

На первом этапе разработки политики вы прежде всего должны определиться с тем, каким пользователям какая информация и сервисы доступны, какова вероятность нанесения вреда и какая защита для предотвращения злоупотреблений уже имеется.

Кроме того, политика защиты должна диктовать иерархию прав доступа, т. е. пользователям следует предоставить доступ только к тому, что им действительно необходимо для выполнения своей работы.

Если выработка политики защиты вызывает проблемы, то вы можете воспользоваться готовым шаблоном. Книга с CD-ROM под названием «Information Security Policies Made Easy», выпущенная Baseline Software, содержит несколько сотен готовых стратегий защиты, которые вы можете взять за основу, доработать и использовать по мере необходимости. Кроме того, рекомендации по составлению политики защиты предлагает Национальный институт стандартов и технологий (см. врезку «Что должно быть отражено в правилах защиты?»).

ПРАВИЛА ДОСТУПА

Доступ к системным ресурсам и данным извне или между отделами определяется политикой в отношении брандмауэров. Доступ к системным ресурсам и данным из пределов сети может быть описан на уровне ОС и при необходимости дополнен программами защиты независимых разработчиков.

Сетевые ОС обычно имеют весьма развитые средства управления доступом, но администратор вначале должен активизировать их и изменить любые заранее заданные пароли.

Например, Novell использует дерево каталога (NDS) в качестве удобного средства определения атрибутивной информации (в том числе прав доступа) для каждого сетевого объекта.

В Windows NT принят несколько иной подход. Эта ОС генерирует маркер защиты доступа для каждого пользователя при его очередной регистрации в сети. Маркер содержит информацию о пользователе, в том числе его уникальный идентификатор защиты.

При обращении пользователя к объекту Windows NT проверяет маркер доступа, считывает идентификатор защиты и сравнивает его с мастер-списком прав доступа для выяснения наличия у пользователя права доступа к этому объекту.

Правила задаются администратором с помощью утилиты User Manager, благодаря которой он может редактировать учетные записи пользователей и заданные для них правила из одной точки.

Несмотря на выявленные уязвимые места Windows NT, большую их часть можно укрепить посредством тщательно продуманной политики, контроля доступа и регулирования потенциально опасных гостевых или анонимных учетных записей.

УПРАВЛЕНИЕ ПАРОЛЯМИ

Пароли могут быть самой ценной частью вашей среды защиты, но при неправильном использовании или обращении они могут стать ключом в вашу сеть. В таких сетевых ОС, как Sun Solaris, имеется комплект средств управления паролями для укрепления защиты на базе паролей.

Например, администратор может ввести правила устаревания паролей, т. е. задать для них «срок годности». В результате система будет отвергать устаревшие пароли и может даже, если определено соответствующее правило, аннулировать бюджет.

Политика годности паролей особенно полезна при управлении временными бюджетами, чтобы кто-нибудь не воспользовался по-прежнему действительным паролем после того, как временные сотрудники или подрядчики уже завершили свою работу.

Некоторые ОС предлагают также такую возможность, как квалификация, т. е. вводят минимальный уровень трудности паролей. В такого рода системах администратор защиты может просто задать правило «не использовать легко угадываемых паролей». Например, если пользователь задает пароль, состоящий из своего имени и возраста, то система его не примет.

Однократная регистрация (Single Sign-On, SSO) весьма удобна для конечных пользователей, так как им не приходится больше иметь дело со множеством паролей и механизмов идентификации. В ваши обязанности как администратора защиты может вовсе не входить задача облегчения жизни пользователям, но тем не менее вам следует учитывать, что если конечные пользователи будут испытывать неудобства, то это может привести к ослаблению защиты.

Конечные пользователи всегда выбирают самые простые пути. Если им приходится иметь дело со слишком большим числом паролей, то они будут использовать один и тот же пароль или задавать легко запоминаемые пароли или, хуже всего, записывать их на листке и хранить в ящике стола.

С помощью таких продуктов для реализации SSO, как Solstice Security Manager компании Sun Microsystems, пользователи могут, зарегистрировавшись один раз, получить доступ ко множеству приложений.

В SSO задействуется два уровня правил. На первом механизм SSO определяет, с какими приложениями пользователь имеет право работать; на втором — он анализирует, что пользователь вправе делать после получения доступа к конкретному приложению.

СТАНДАРТЫ И СОВМЕСТИМОСТЬ

Изобилие устройств защиты, брандмауэров, шлюзов и VPN (а также растущий спрос на доступ к корпоративным данным со стороны сотрудников, партнеров и заказчиков) ведет к созданию сложной среды защиты, трудной для управления, а иногда и несовместимой. Правила для многих из перечисленных устройств приходится часто задавать отдельно.

Потребность в едином стандарте очевидна. Эту потребность призван удовлетворить язык спецификации политики защиты IETF (Security Policy Specification Language, SPSL, см. «Ресурсы Internet»).

Пока еще не имеющий коммерческих реализаций, стандарт представляет средства определения правил защиты на едином языке, хранения правил для множества устройств в общей базе данных и управления правилами из системы управления отдельно от устройств защиты.

Опирающийся на язык спецификации политики маршрутизации (Routing Policy Specification Language, RPSL) SPSL не зависит от конкретного поставщика и платформы. Он позволяет осуществлять контроль за использованием как IPSec, так и устройств Internet Key Exchange (IKE), а также за простейшими действиями по фильтрации пакетов.

Другим стандартом является API общих сервисов защиты (Generic Security Services API, GSSAPI). Родившийся в недрах подразделения SunSoft компании Sun Microsystems, стандарт объединяет множество идентификационных механизмов под одним API.

Подобная гибкость не только упрощает перспективы унификации в крупной организации, но и укрепляет защиту благодаря предоставлению приложениям доступа к многочисленным методам идентификации. GSSAPI представляет собой весьма удобный стандарт для общего оперирования сервисами защиты, позволяя приложениям функционировать независимо от исполнительных механизмов защиты.

Еще один стандарт на подключаемые идентификационные модули (Pluggable Authentication Module, PAM) был включен в общую настольную среду (Common Desktop Environment, CDE) и определяет «подключаемую» модель для механизмов идентификации, паролей и других сервисов защиты.

PAM позволяет получить доступ ко всем поддерживаемым механизмам защиты как к динамически загружаемым разделяемым модулям. Кроме того, PAM стимулирует реализацию SSO благодаря своей способности интегрировать разнообразные механизмы защиты. PAM и GSSAPI хорошо дополняют друг друга: PAM отвечает за идентификацию пользователей, а GSSAPI — за клиент-серверную идентификацию.

После принятия и коммерческой реализации этот стандарт способен значительно упростить управление правилами и, как следствие, улучшить защиту.

По мере того как крупные корпорации продолжают объединяться и поглощать более мелкие компании, среда защиты (и сеть в целом) все чаще принимает фрагментарный и бессистемный характер. Когда это происходит, управление правилами становится чрезвычайно затруднительно. Реализация стандартов позволит значительно продвинуться на пути восстановления унифицированной среды и упрощения управления.

ПОЛИТИКА В ОТНОШЕНИИ БРАНДМАУЭРОВ

Брандмауэры (как аппаратные, так и программные) позволяют определить, кто имеет право доступа в вашу сеть извне. Все брандмауэры реализуют те или иные правила; разница состоит в их уровне детализации и простоте использования, обеспечиваемой интерфейсом управления.

В идеале брандмауэр позволяет решить три задачи: задавать правила из интуитивно понятного графического интерфейса, управлять доступом вплоть до уровня индивидуальных файлов и объектов и группировать эти файлы и объекты для коллективного применения к ним правил в целях упрощения управления.

На сетевом уровне управлять защитой с помощью правил можно несколькими способами. Один из распространенных способов — с помощью адресации, когда пользователи приписываются к конкретной внутренней подсети для ограничения уровня их доступа. Фильтрация пакетов позволяет пропускать или блокировать пакеты в момент пересечения ими некоторых границ в зависимости от адреса отправителя или получателя.

Системы защиты на прикладном уровне функционируют на более высоком уровне; в этом случае системы или приложения, которым адресованы пакеты, запрашивают у пользователя пароль, проверяют его личность и затем предоставляют доступ в соответствии с предопределенным множеством правил.

Sidewinder компании Secure Computing (см. врезку «Ограничение по типу в Sidewinder») функционирует на прикладном уровне, определяя полномочия доступа в зависимости от запрошенного сервиса.

Policy Manager от WatchGuard, компонент управления правилами в составе брандмауэра Firebox, предоставляет консоль на базе Windows для конфигурирования правил. При всей простоте управления система тем не менее позволяет задавать правила с чрезвычайно высокой степенью детализации.

WatchGuard содержит набор шаблонов правил защиты, еще более упрощающий управление правилами. Конечно, любые правила все равно придется адаптировать с учетом требований конкретной среды, однако факт остается фактом — большинство сред защиты можно классифицировать в соответствии с дюжиной категорий.

Благодаря тому, что правила сгруппированы в несколько уровней защиты на базе шаблонов, каждый из которых может быть по мере необходимости адаптирован, администратор защиты может сэкономить уйму рабочего времени, которое ему пришлось бы потратить на определение каждого из них самостоятельно.

ПОЛИТИКА В ОТНОШЕНИИ VPN

Виртуальная частная сеть по самой своей природе определяется правилами, во всяком случае, так должно быть. VPN, защищенный канал между несколькими офисами через общедоступную сеть, представляет собой экономически выгодный способ связать друг с другом многочисленные филиалы, партнеров и заказчиков.

В простейшем случае VPN связывает двух или более лиц или групп по защищенному соединению. В идеале то, как организуется это соединение, определяется совокупностью правил. Однако эта простейшая модель не учитывает необходимости контроля доступа: к чему будет иметь доступ удаленный пользователь после своего подключения к VPN?

Конечная цель VPN состоит во введении строгих детализированных правил: с увеличением своих размеров VPN требует все более жесткого надзора и возможности определения правил и обеспечения их соблюдения.

Некоторые VPN предназначены не для замены брандмауэров, у которых есть свои правила, а скорее в качестве их дополнения. В идеале правила для обеих систем должны быть согласованы. Как у защищенного транспортного механизма правила VPN описывают в первую очередь, как пользователи могут подключиться к сети — требуемый уровень шифрования, использование паролей и другие зависящие от соединения факторы.

Такого рода VPN обеспечивают защищенный транспорт, прокладывая маршрут в корпоративную сеть, где другие устройства (такие, как брандмауэр) вступают в действие и выполняют функции наподобие проверки полномочий доступа.

В первых VPN основной акцент делался на организацию защищенного соединения, или туннеля. Однако, как говорит Дейв Звикер, вице-президент по маркетингу в Indus River Networks, компании-провайдере решений для VPN корпоративного уровня, после того как он проложен, туннель является, по сути, заменителем физического кабеля. Однако кабель — это только начало сети в физическом мире.

Традиционная сеть передачи данных создается для обеспечения высокой доступности и высокой производительности за разумную цену — обычно с помощью системы на базе правил. Корпоративная сеть VPN должна также соответствовать этим принципам.

«Наша точка зрения состоит в том, — говорит Звикер, — что сеть имеет право называться корпоративной, только когда она имеет надлежащие средства управления, а не просто является тоннелем и заменителем кабеля».

Одной из самых простых для развертывания VPN является InstantVPN компании Imperito Networks. Это решение подходит в первую очередь для малых компаний, так как вся работа делается Imperito. Все, что требуется от клиента, — это задать правила через консоль на базе Web. После регистрации пользователь видит окно, где сообщается, к каким серверам или другим пользователям он может получить доступ.

Многие брандмауэры (как программные, так и аппаратные) имеют встроенную функциональность VPN. Например, Sidewinder 5.0 компании Secure Computing имеет развитый компонент VPN с управлением правилами с использованием шифрования и контроля доступа.

|

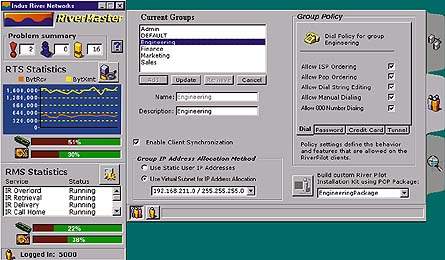

| Река течет. Ориентированное на VPN ПО RiverWorks 2.0 от Indus River Networks позволяет управлять правилами защиты, в том числе конфигурацией на уровне групп и полномочиями пользователей. |

Другие решения, в частности RiverWorks 2.0 от Indus River (см. Рисунок), ориентируются исключительно на VPN. Решение RiverWorks позволяет управлять правилами защиты, в том числе конфигурацией на уровне групп и полномочиями пользователей. Кроме того, оно поддерживает правила администрирования, ценовую политику и стратегию в отношении пропускной способности.

Архитектура Policyvision той же компании позволяет применять возможности управления правилами, в том числе определение политики, мониторинг, контроль и адаптацию к глобальной реализации VPN. Кроме того, Policyvision обеспечивает детализированный контроль за доступом по VPN. В целях удобства администраторы сети могут задать общие правила доступа для «групп пользователей».

АКТИВНЫЙ КОД

Ничто не несет большую угрозу защите, чем активный код. Благодаря ActiveX и Java компьютерные программы получили возможность перемещаться по Web, позволяя тем самым проделывать всевозможные полезные трюки, а также открывая возможность проводить опасные атаки на сеть. (Более подробно о защите от атак с использованием активного кода можно прочитать в статье «Мобильный код: обращаться осторожно» в январском номере LAN за 2000 г.)

К счастью, в Java 2 реализован механизм защиты преимущественно на базе правил, с помощью которого администратор может ограничить и разрешить доступ к апплетам и приложениям Java в той мере, в какой это необходимо. Детализированная модель правил в Java 2 позволяет администратору принимать решения о допущении или недопущении кода Java в сеть в зависимости от источника поступления и наличия подписи. Еще важнее то, что механизм защиты Java позволяет задавать правила для контроля за тем, что дозволяется делать коду Java после того, как он попадет внутрь сети.

С другой стороны, концепция ActiveX не предусматривает столь жесткого подхода на базе правил. Вместо этого она опирается исключительно на цифровые подписи как средство контроля за допуском в сеть. После прохождения контроля на входе элемент управления ActiveX может делать практически все, на что он запрограммирован.

ПОЛИТИКА В ОТНОШЕНИИ WEB

Помимо введения ограничений на тип активного кода политика защиты в отношении Web может также запрещать доступ из сети организации к определенным IP-адресам. Часто причиной введения подобных ограничений служат не столько требования защиты, сколько политика в отношении персонала.

Тем не менее иногда запрещение доступа к определенным узлам бывает непосредственно связано с соображениями защиты, в первую очередь это касается хакерских серверов, откуда сотрудник может непреднамеренно загрузить вредоносный апплет или почерпнуть информацию, которую он может использовать для атаки на сеть.

Помните, что большинство атак совершается собственными сотрудниками организации, так что небольшая предусмотрительность не помешает.

РЕАЛИЗАЦИЯ ПОЛИТИКИ

Политика защиты — это всего лишь бумажный документ. Для ее реализации и соблюдения требуется технология.

Платформа управления защитой SAFEsuit компании Internet Security Systems обеспечивает управление правилами с помощью трех своих модулей: Database Scanner, System Scanner и Internet Scanner.

Database Scanner имеет встроенную функцию генерации правил защиты и составления отчетов для контроля и информирования о соответствии правил и потенциально уязвимых местах.

System Scanner представляет собой систему реализации правил и позволяет сопоставить введенное правило защиты с реальной конфигурацией в целях определения степени риска.

Internet Scanner помогает выявить и ликвидировать уязвимые места. Он также упрощает создание правил посредством анализа тенденций, предоставления отчетов и данных.

В некоторых продуктах защиты политика реализуется с помощью автоматических триггеров, запускающих определенные действия при наступлении некоторых событий. Так, система обнаружения и реагирования на вторжения RealSecure от ISS позволяет выявить целенаправленную враждебную активность. В зависимости от опасности этих действий и заданной администратором политики она может разорвать соединение, подать тревожный сигнал, позвонить на пейджер или реконфигурировать сетевое устройство.

Один из простейших способов реализовать защиту — это поручить заняться этим специализированной компании. DefendNet Solutions предлагает DefendNet, решение по организации защиты на базе правил, которое провайдеры Internet и услуг могут предложить своим клиентам.

По словам Винсента Джордано, президента DefendNet, одна из самых больших ошибок, совершаемых многими, состоит в том, что, разработав политику и купив оборудование, они на том и успокаиваются.

«Это похоже на то, как если бы кто-то установил у себя дома пожарную сигнализацию, но забыл ее подключить. Сам по себе факт, что он установил сигнализацию, действует на него успокаивающе, но, если она не подключена, от нее нет никакого прока».

Помимо того, что для начала ее надо правильно подключить, систему защиты необходимо регулярно пересматривать. Потребности, задачи и правила могут измениться с течением времени. Если система не будет постоянно адаптироваться с учетом этих изменений, то в ней неизбежно появятся дыры.

Большинство предложений сторонних услуг предусматривает предоставление заказчику интерфейса на базе Web, из которого он может вносить изменения в правила. При всем своем удобстве такой подход не обеспечивает всех необходимых средств контроля.

В DefendNet эта проблема была решена посредством открытия круглосуточной сервисной линии для заказчиков. При возникновении необходимости во внесении изменений или модификации правил заказчик может связаться с сотрудником DefendNet — весьма редкая возможность на современном рынке. После проверки вашей личности инженер центра управления сетью еще раз проверит, что запрашиваемое изменение имеет смысл.

ЗАЩИЩАТЬ И СЛУЖИТЬ

Планирование является наиболее важной частью создания политики защиты. Установив свои потребности до начала реализации и проанализировав их вплоть до уровня отделов, вы сможете в результате создать гораздо лучший проект организации защиты, особенно в долгосрочной перспективе.

Определение политики ничего не дает, если она не соблюдается, впрочем, как ничего не дает и установка устройств защиты, если их оставляют без присмотра.

Защита — сложный и часто противоречивый процесс, реализация и управление которым осуществляется с помощью множества подчас слабо взаимосвязанных устройств и программ.

Связная унифицированная политика позволит навести хоть какой-то порядок в этом хаосе и не допустить множество атак, а также своевременно отреагировать на те атаки, которые злоумышленникам все же удастся провести.

Дэн Блачарски — автор множества публикаций по сетевым технологиям и вопросам защиты. С ним можно связаться по адресу: dblach@pacbell.net.

Что должно быть отражено в правилах защиты?

Хотя никакого специального стандарта на политику защиты не существует, NIST дает общие рекомендации в документе «Минимальные функциональные требования к защите для многопользовательских операционных систем». Как указывается в документе, любая система защиты должна включать перечисленные функции. Таким образом, политика должна отражать следующие элементы:

- идентификацию и аутентификацию — использование паролей или других механизмов для проверки статуса авторизации;

- контроль доступа — запрет на доступ пользователя к материалам, которыми ему не разрешено пользоваться явным образом;

- учет — запись всех действий пользователя в сети;

- контрольный журнал — ведение журнала позволяет определить, когда и где произошло нарушение защиты;

- повторное использование объектов — защита любых объектов, доступ к которым имеет несколько пользователей;

- аккуратность — защита от любых случайных нарушений защиты;

- надежность — предотвращение монополизации ресурсов одним пользователем;

- обмен данными — защита всех коммуникаций.

Ограничение по типу в Sidewinder

Secure Computing, провайдер шлюза для контроля доступа Sidewinder 5.0 и VPN, реализует близкие стратегии доступа с минимальными правами и изоляции с помощью своей патентованной технологии ограничения по типу (Type Enforcement, TE). TE является функцией SecureOS (производной UNIX с упрочненным ядром) и защищает как ОС, так и сетевые приложения за счет предоставления процессам возможности оперировать только относящимися к ним файлами и данными.

TE отделяет каждую подсистему посредника приложений и все сервисы и процессы на брандмауэре (такие, как электронная почта, Web, SQL, аудио и т. п.). Это простое решение предусматривает назначение каждому процессу атрибута «домен», а каждому системному объекту (такому, как файл или каталог) атрибута «тип». Назначенный каждому процессу домен определяет ресурсы, к которым этот процесс имеет право обращаться. Ни к каким данным из любой другой области доступ невозможен, если только это явным образом не указано в политике TE.

Политика TE задается в таблице определения доменов (Domain Definition Table, DDT), простом индексе доменов и типов TE, связывающем процессы в любом данном домене с соответствующими им типами (см. Таблицу).

Как реализуется защита в TE, мы продемонстрируем на примере недавно обнаруженной дыры в sendmail. Из-за небольшой ошибки в sendmail 8.8.3 злоумышленник может создать сообщение электронной почты, инициирующее некоторые задачи, выполнение которых позволяет ему получить доступ с правами root. Обнаруженная дыра была немедленно устранена, однако если у организации установлена не исправленная ранняя версия, то она может подвергнуться атаке. TE ликвидирует эту дыру, так как команда, поданная из sendmail, не выйдет за пределы домена sendmail. Таким образом, сеть оказывается защищена от атаки.

| Домены процессов | Типы файлов | |||

| Файлы ftp | Файлы почтового ящика | Буфер почты | Файлы WWW | |

| ftp | чтение/ запись | |||

| Система электронной почты | чтение/ запись | чтение/ запись | ||

| Администрирование Web | чтение | чтение/ запись | ||

| Сервер Web | чтение | |||

| Источник: Secure Computing | ||||

Блокировка. Технология Type Enforcement компании Secure Computing предусматривает назначение каждому процессу атрибута «домен», а каждому системному объекту — атрибута «тип».

Ресурсы Internet

Узнать подробности о книге «Information Security Policies Made Easy» компании Baseline Software, где даются готовые рецепты политики защиты, можно на http://www.baselinesoft.com.

С информацией о решении для VPN компании River Networks можно познакомиться на http://www.indusriver.com.

InstantVPN от Imperito можно бесплатно опробовать на http://www.imperito.com.

Если вы хотите заняться предоставлением услуг, то обратитесь на узел DefenNet Solutions по адресу: http://www.defendnet.com.

Описание Security Policy Specification Language (SMSL) см. на http://www.ietf.org/internet-drafts/draft-ietf-ipsp-spsl-00.txt.

Прочитать о том, как продуманная политика защиты помогла разоблачить коммунистического шпиона, можно на узле Web Американского национального агентства контрразведки по адресу: http://www.smdc.army.mil/SecurityGuide/spystory/Cavanagh.htm.