У специалистов по безопасности беспроводных систем появилась новая проблема — имплантированные в тело медицинские устройства, которые общаются с внешним миром посредством радио. Информация об этом была представлена на только что прошедшей в Лас-Вегасе конференции Black Hat.

У специалистов по безопасности беспроводных систем появилась новая проблема — имплантированные в тело медицинские устройства, которые общаются с внешним миром посредством радио. Информация об этом была представлена на только что прошедшей в Лас-Вегасе конференции Black Hat.

«Злоумышленники обладают потенциальной возможностью сбросить настройки устройств, похитить личные данные, хранящиеся на них и вынудить устройство израсходовать заряд батарей, что в результате приводит к тому, что пациенту приходится раньше, чем положено, делать операцию по замене устройства», — говорится в докладе сотрудника Вашингтонского университета Тадаеси Коно и Кевина Фу из Массачусетского университета в Амхерсте.

Исследователи пока не усматривают непосредственной угрозы для пациентов, но призывают Управление США по контролю за продуктами и лекарствами, а также, возможно, Федеральную комиссию по связи США обратить внимание на необходимость обеспечения безопасности таких устройств.

Злоумышленники уже устраивали нападения на людей, страдающих эпилепсией, — они размещали на Web-сайтах, посвященных эпилепсии, вредоносные программы, которые рисовали на экране объекты, мигающие с частотой, способной спровоцировать у больных приступ.

«Не надо большой фантазии, чтобы представить себе атаки на имплантированные устройства», — заявил Фу.

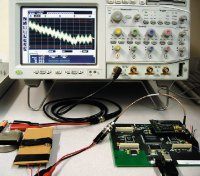

Фу и Коно рассказали, что им удалось с помощью программируемого радиопередатчика и методов инженерного анализа взломать имплантируемый дефибриллятор. Кроме того, они нашли и другие возможности доступа к подобным устройствам. Модель дефибриллятора, с которой они работали, выпущена в 2003 году, и производители, возможно, уже внесли изменения в конструкцию, но фундаментальные проблемы остаются.

Ученые предлагают создать отдельное устройство для аутентификации внешних устройств и перенаправления трафика на дефибриллятор через проводные соединения. Оно может работать на схеме RFID, получающей питание от устройства, входящего с ней в контакт, пояснил Фу. Пациент получит предупреждение звуковым или вибрационным сигналом о попытке связаться с его дефибриллятором и сможет решить, носит ли эта попытка злонамеренный характер.

Если вспомогательное устройство выйдет из строя, оно останется в открытом состоянии, так что с имплантатом все равно можно будет связаться.

Другое предложенное устройство ученые называют маскировщиком. Его можно носить как браслет, и оно предназначено для блокирования доступа к вживленному устройству, но при этом должно содержать данные о том, как все-таки с этим устройством связаться. Если маскировщик выключить, устройство останется в открытом состоянии, а пациент получит соответствующий сигнал.

Как сообщают Фу и Коно, им удалось перехватить обмен сообщениями между вживленным дефибриллятором и его внешним программатором, а затем с помощью программируемого радиопередатчика воспроизвести сигнал, имитируя атаку. Такую атаку могут провести и злоумышленники, если похитят нужный программатор, считают исследователи.

В тело человека имплантируют и другие устройства, работающие по беспроводным каналам связи. Это инсулиновые помпы, применяемые при нарушении слуха кохлеарные имплантаты, нейростимуляторы, кардиостимуляторы и даже протезы конечностей.