Microsoft демонстрирует, как можно защитить ее программные продукты

Microsoft разыграла 16 апреля успешную атаку на свой программный продукт Internet Information Server. Это было сделано в рамках конференции «Безопасность компьютерных сетей», которая собрала около 300 представителей отечественных компаний.

Стивен Адлер, менеджер по продуктам отделения корпорации по региону EMEA, показал, как можно успешно атаковать сервер IIS, межсетевым экраном, когда оба продукта имеют установки по умолчанию, а потом рассмотрел перечень мер защиты, позволяющих блокировать самые простые нападения.

|

| В Microsoft рекомендуют несколько простых правил, которые позволяют избежать проблем с безопасностью информационных систем. В частности, целесообразно не запускать службы Windows, не нужные на данном компьютере |

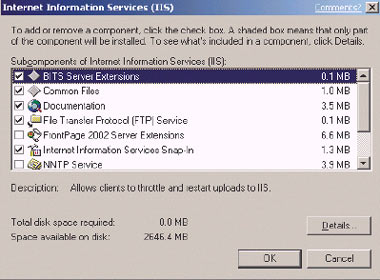

Адлер предлагает несколько простых правил, которые позволяют избежать проблем с безопасностью информационных систем, как для частных пользователей, так и в корпоративных сетях. В частности, он советует не запускать службы Windows, не нужные на данном компьютере. Также рекомендуется блокировать все неиспользуемые сетевые протоколы и порты. Не стоит пренебрегать и службой Windows Update, позволяющей устанавливать исправления через Internet. В новой версии Windows.NET планируется особое внимание уделить безопасности, поэтому служба установки исправлений становится одним из важных компонентов операционной системы. А кроме того, ни одна служба не будет устанавливаться по умолчанию. Также будут подготовлены мастера, которые позволят настроить сервер в соответствии с его ролью: Web-сервера, сервера баз данных, сервера приложений или другой. Причем для каждой из ролей будет выработана и реализована своя собственная политика безопасности.

Впрочем, и при разработке самой операционной системы Microsoft подвергает ее всесторонней проверке на безопасность. Начинается такая проверка с программы prefix, которая анализирует исходный текст на потенциально опасные места, такие как присвоения в условии или обращения к стандартным функциям ANSI C. Например, вызов функции strcpy() часто приводит к ошибке переполнения буфера, и Адлер продемонстрировал на семинаре, как этой ошибкой может воспользоваться хакер. Для анализа кода также используется программа Prefast, с помощью которой выявляются узкие места приложений. После анализа исходных текстов уже скомпилированное приложение отправляется к команде внутренних взломщиков, которые пытаются разрушить защиту системы. Во время бета-тестирования исходные тексты некоторых приложений направляются на независимое тестирование в сторонние организации. В частности, именно так протестированы подсистема IPSec и технология CLR.

Следует отметить, что все системы защиты Windows так или иначе используют сертификаты и инфраструктуру открытых ключей PKI. У Microsoft есть даже сервер сертификатов, который после доработки может исполнять роль удостоверяющего центра.

Компания «Крипто-Про» подключила к Windows через интерфейс Crypto Service Provider свои криптографические средства, удовлетворяющие отечественным нормативным требованиям. Эта же компания предлагает и реализацию удостоверяющего центра, который отвечает российским стандартам.