Администраторам предстоит сделать выбор из двух протоколов для построения сетей VPN

Виртуальные частные сети (virtual private network — VPN) как нельзя лучше подходят для компаний, которым требуется обеспечить своим мобильным сотрудникам и служащим удаленных офисов надежный доступ к корпоративным локальным сетям. Позволяя организовать частные, защищенные соединения между двумя или несколькими локальными сетями, либо между удаленными пользователями и локальной сетью, виртуальные сети используют Internet или частные IP-сети для передачи конфиденциальных данных и позволяют предприятиям отказаться от дополнительных, зачастую дорогих выделенных каналов или серверов удаленного доступа.

Сетевым администраторам предстоит как следует изучить два протокола, специфицирующие, как должны строиться виртуальные частные сети. Point-to-Point Tunneling Protocol (PPTP) и протокол IP Security (IPSec) допускают организацию частных сеансов связи поверх Internet и связывают удаленных пользователей и корпоративные сети защищенными каналами. Каждый протокол имеет свои достоинства и недостатки, касающиеся безопасности данных и удобства развертывания. Администраторы должны определить, какой из протоколов лучше подходит для решения задач их предприятий.

Безопасность PPTP против безопасности IPSec

|

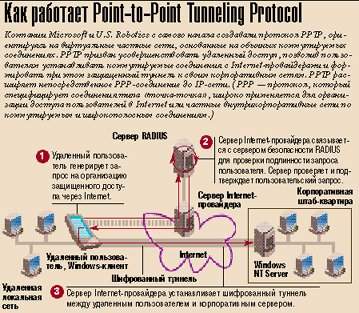

PPTP, разработанный и популяризируемый компаниями Microsoft и U.S. Robotics, в первую очередь предназначен для виртуальных частных сетей, основанных на коммутируемых соединениях. Протокол призван активизировать использование удаленного доступа, давая возможность пользователям устанавливать коммутируемые соединения с Internet-провайдерами и создавать защищенный туннель к своим корпоративным сетям. В отличие от IPSec протокол PPTP изначально не предназначался для организации туннелей между локальными сетями. PPTP расширяет возможности PPP — протокола, который специфицирует соединения типа точка-точка в IP-сетях. PPP широко используется для организации доступа пользователей в общедоступную сеть Internet и частные корпоративные сети по коммутируемым или широкополосным соединениям. Поскольку PPP функционирует на уровне 2, соединение PPTP, которое инкапсулирует пакеты PPP, позволяет передавать не только IP-пакеты, но и IPX или NetBEUI. Со своей стороны, IPSec функционирует на уровне 3 и способен обеспечивать туннелированную транспортировку IP-пакетов.

Метод шифрования, стандартным образом применяемый в PPTP, специфицируется на уровне PPP. Обычно в качестве клиента PPP выступает настольный компьютер с операционной системой Microsoft, а в качестве протокола шифрования используется Microsoft Point-to-Point Encryption (MРPE). Данный протокол основывается на стандарте RSA RC4 и поддерживает 40- или 128-разрядное шифрование. Для многих приложений такого уровня шифрования вполне достаточно, хотя он и считается менее надежным, нежели ряд других алгоритмов шифрования, предлагаемых IPSec, в частности, 168-разрядный Triple-Data Encryption Standard (DES).

«Спаси и сохрани»

Вместе с тем, IPSec создавался в расчете на организацию безопасных туннелей через Internet между защищенными локальными сетями. Он предназначался для связи с удаленным офисом, другой локальной сетью или бизнес-партнером. К примеру, крупная автомобилестроительная компания могла бы использовать виртуальную частную сеть IPSec для организации защищенного соединения с поставщиками и оформления заказов через Сеть.

IPSec также поддерживает соединения между удаленными пользователями и корпоративными сетями. Аналогичным образом, Microsoft добавляет поддержку туннелирования между локальными сетями для протокола PPTP в своем Routing and Remote Access Server для операционной системы Windows NT Server 4.0.

Что касается надежности шифрования и обеспечения целостности данных, то IPSec — вне конкуренции. Протокол сочетает в себе управление ключами с поддержкой сертификатов стандарта X.509, целостности и защиты информации.

Более того, 168-разрядный алгоритм Triple-DES — самый надежный вид шифрования, предлагаемый в IPSec, — обеспечивает более высокий уровень защиты, нежели 128-разрядный алгоритм RC4. Кроме того, IPSec позволяет выполнять шифрование и аутентификацию отдельных пакетов, а также предупредить так называемую «атаку посредника», при которой данные перехватываются третьей стороной, модифицируются и передаются получателю.

PPTP уязвим для подобных вторжений, в первую очередь потому, что он выполняет аутентификацию сеансов, а не отдельных пакетов. Отметим, однако, что осуществление подобной «атаки посредника» при PPTP-соединении требует значительных усилий и незаурядного мастерства.

Многим предприятиям доступность PPTP на платформе Windows (протокол поддерживает Windows NT, 95 и 98) помогает без особых проблем развертывать и поддерживать виртуальные частные сети. Другие же полагают, что PPTP обеспечивает менее надежную защиту, чем IPSec.

Важно иметь в виду, что при развертывании виртуальной частной сети для удаленных пользователей IPSec требует, чтобы в предприятие на каждую настольную систему было установлено специализированное клиентское программное обеспечение. Установка и поддержка этого ПО требует намного больше усилий, чем представляется на первый взгляд. Безусловно, развертывать PPTP куда проще.

Грег Маркотт — один из основателей и вице-президент по маркетингу компании Altiga Networks, производящей продукты для виртуальных частных сетей.